'زیرو کلک' کی کمزوری یہاں تک کہ ہیکرز کو ChatGPT کو کنٹرول کرنے کی اجازت دیتی ہے کہ وہ اپنی مرضی کے مطابق کام کریں - تصویری تصویر: اے ایف پی

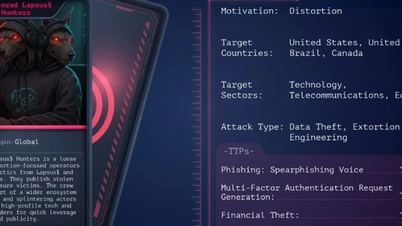

اسرائیلی سائبر سیکیورٹی فرم زینٹی نے اوپن اے آئی کی چیٹ جی پی ٹی سروس میں دریافت ہونے والی پہلی "زیرو کلک" خطرے کا انکشاف کیا ہے۔

اس قسم کے حملے کے لیے صارفین کو کسی لنک پر کلک کرنے، فائل کھولنے یا کسی جان بوجھ کر بات چیت کرنے جیسی کوئی کارروائی کرنے کی ضرورت نہیں ہوتی، لیکن پھر بھی اکاؤنٹس تک رسائی حاصل کر سکتے ہیں اور حساس ڈیٹا کو لیک کر سکتے ہیں۔

Zenity کے شریک بانی اور چیف ٹیکنالوجی آفیسر میخائل برگوری نے خود دکھایا کہ کس طرح صرف ایک صارف کے ای میل ایڈریس کے ساتھ ہیکر گفتگو کا مکمل کنٹرول حاصل کر سکتا ہے - بشمول ماضی اور مستقبل کے مواد، گفتگو کا مقصد تبدیل کر سکتا ہے، اور یہاں تک کہ ہیکر کی خواہشات کے مطابق عمل کرنے کے لیے ChatGPT میں ہیرا پھیری کر سکتا ہے۔

اپنی پریزنٹیشن میں، محققین نے ظاہر کیا کہ ایک سمجھوتہ شدہ چیٹ جی پی ٹی ایک "بد نیتی پر مبنی اداکار" میں تبدیل ہو سکتا ہے جو صارفین کے خلاف خفیہ طور پر کام کرتا ہے۔ ہیکرز ChatGPT کو صارفین کو وائرس سے لیس سافٹ ویئر ڈاؤن لوڈ کرنے، گمراہ کن کاروباری مشورے دینے، یا صارف کا اکاؤنٹ منسلک ہونے کی صورت میں گوگل ڈرائیو پر محفوظ فائلوں تک رسائی کا مشورہ دے سکتے ہیں۔ یہ سب کچھ صارف کے علم کے بغیر ہوتا ہے۔

Zenity کی طرف سے OpenAI کو مطلع کرنے کے بعد ہی خطرے کو مکمل طور پر ٹھیک کیا گیا تھا۔

ChatGPT کے علاوہ، Zenity نے دوسرے مشہور AI اسسٹنٹ پلیٹ فارمز کے خلاف بھی اسی طرح کے حملوں کا مظاہرہ کیا ہے۔ مائیکروسافٹ کے Copilot سٹوڈیو میں، محققین نے دریافت کیا کہ پورے CRM ڈیٹا بیس کو کیسے لیک کیا جائے۔

سیلز فورس آئن سٹائن کے لیے، ہیکرز جعلی سروس کی درخواستیں بنا سکتے ہیں تاکہ وہ تمام کسٹمر کمیونیکیشنز کو ان کے زیر کنٹرول ای میل پتوں پر بھیج سکیں۔

گوگل جیمنی اور مائیکروسافٹ 365 کوپائلٹ کو بھی "دشمن اداکاروں" میں تبدیل کر دیا گیا تھا، جو فشنگ حملے کرتے تھے اور ای میلز اور کیلنڈر ایونٹس کے ذریعے حساس معلومات کو لیک کرتے تھے۔

ایک اور مثال میں، سافٹ ویئر ڈویلپمنٹ ٹول کرسر، جب جیرا ایم سی پی کے ساتھ ضم کیا گیا، تو جعلی "ٹکٹس" کے ذریعے ڈویلپر کی اسناد کو چرانے کے لیے بھی استعمال کیا گیا۔

زینٹی نے کہا کہ اوپن اے آئی اور مائیکروسافٹ جیسی کچھ کمپنیاں الرٹ ہونے کے بعد تیزی سے پیچ جاری کرتی ہیں۔ تاہم، دوسروں نے اس مسئلے کو حل کرنے سے انکار کر دیا، یہ دلیل دیتے ہوئے کہ یہ طرز عمل سیکیورٹی کے خطرے کے بجائے ایک "ڈیزائن فیچر" تھا۔

میخائل برگوری کے مطابق، اب بڑا چیلنج یہ ہے کہ AI معاونین صرف سادہ کام نہیں کر رہے ہیں، بلکہ "ڈیجیٹل ادارے" بن رہے ہیں جو صارفین کی نمائندگی کرتے ہیں - فولڈر کھولنے، فائلیں بھیجنے اور ای میلز تک رسائی کے قابل۔ انہوں نے خبردار کیا کہ یہ ہیکرز کے لیے ایک "جنت" کی طرح ہے، جس میں استحصال کے بہت سارے نکات ہیں۔

زینٹی کے شریک بانی اور سی ای او بین کالیگر نے کہا کہ کمپنی کی تحقیق سے پتہ چلتا ہے کہ موجودہ سیکیورٹی کے طریقے اب AI معاونین کے کام کرنے کے طریقے کے لیے موزوں نہیں ہیں۔ انہوں نے تنظیموں پر زور دیا کہ وہ اپنا نقطہ نظر تبدیل کریں اور ان "ایجنٹس" کی سرگرمیوں کو کنٹرول کرنے اور ان کی نگرانی کے لیے خصوصی حل میں سرمایہ کاری کریں۔

زینٹی کی بنیاد 2021 میں رکھی گئی تھی۔ اس وقت عالمی سطح پر اس کے تقریباً 110 ملازمین ہیں، جن میں سے 70 اس کے تل ابیب کے دفتر میں کام کرتے ہیں۔ زینٹی کے گاہکوں میں فارچیون 100 اور یہاں تک کہ فارچیون 5 کمپنیاں بھی شامل ہیں۔

ماخذ: https://tuoitre.vn/lo-hong-nghiem-trong-tren-chatgpt-va-loat-tro-ly-ai-nguoi-dung-bi-lua-dao-lo-thong-tin-20250811131018876.htm

![[تصویر] 18 ویں ہنوئی پارٹی کانگریس نے ایک تیاری کا اجلاس منعقد کیا۔](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/15/1760521600666_ndo_br_img-0801-jpg.webp)

![[تصویر] 10 ویں اجلاس، 15 ویں قومی اسمبلی پر حکومتی پارٹی کمیٹی کی قائمہ کمیٹی اور قومی اسمبلی پارٹی کمیٹی کی قائمہ کمیٹی کی کانفرنس](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/15/1760543205375_dsc-7128-jpg.webp)

![[تصویر] طوفان نمبر 11 کی گردش کے بعد باک نین میں کئی ڈائکس مٹ گئے](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/15/1760537802647_1-7384-jpg.webp)

تبصرہ (0)