Este anuncio se realizó en la conferencia Security Analyst Summit 2025. Se trata de una vulnerabilidad de día cero en la aplicación pública del proveedor asociado, que permite el acceso no autorizado al sistema telemático, el cerebro que controla y recopila datos del vehículo. En un ataque real, los ciberdelincuentes podrían forzar cambios de marcha o apagar el motor en marcha, poniendo en grave peligro la seguridad del conductor y los pasajeros.

Kaspersky descubre una grave vulnerabilidad de seguridad que amenaza la seguridad de los vehículos.

Según Kaspersky, la evaluación de seguridad se realizó de forma remota y se centró en los servicios públicos del fabricante y del contratista. Los expertos descubrieron varios puertos de acceso expuestos a Internet y una vulnerabilidad de inyección SQL en la aplicación wiki, lo que les permitió extraer datos de usuario y contraseñas cifradas. Parte de estas contraseñas fueron descifradas, obteniendo así acceso al sistema de seguimiento de incidentes que contenía información de configuración sensible de la infraestructura telemática, incluyendo un archivo con las contraseñas cifradas de los usuarios del servidor.

En lo que respecta al sistema de coche conectado, el equipo descubrió un cortafuegos mal configurado que exponía los servidores internos.

Utilizando las credenciales obtenidas, accedieron al sistema de archivos e incluso pudieron enviar comandos de actualización de firmware modificados al controlador telemático (TCU).

Esta acción permite el acceso a la red de área local (CAN), que coordina el motor, la transmisión y los sensores, lo que significa que se pueden controlar muchas funciones importantes del vehículo.

“Estas vulnerabilidades se deben a errores comunes como el uso de contraseñas débiles, la falta de autenticación de dos factores y la ausencia de cifrado de datos confidenciales. Un solo eslabón débil en la cadena de suministro puede comprometer todo el sistema del coche inteligente”, afirmó Artem Zinenko, director de Investigación y Evaluación de Seguridad ICS CERT en Kaspersky.

Kaspersky insta a los fabricantes de automóviles a reforzar los controles de ciberseguridad, especialmente con la infraestructura de socios externos, para garantizar la seguridad del usuario y mantener la confianza en la tecnología de los coches conectados.

Recomendaciones de Kaspersky a contratistas y socios tecnológicos del sector automotriz:

- Restringir el acceso a Internet a los servicios web mediante VPN, aislando así dichos servicios de la intranet corporativa.

- Servicios web independientes, por lo que no están relacionados con la intranet corporativa.

- Aplicar una política de contraseñas estricta

- Habilitar la autenticación de dos factores (2FA)

- Cifrar datos confidenciales

- Integre el sistema de registro con la plataforma SIEM para monitorear y detectar incidentes en tiempo real. (SIEM - Gestión de Información y Eventos de Seguridad - es un sistema de gestión de información y eventos de seguridad que ayuda a detectar comportamientos anómalos o ciberataques de forma temprana).

Para los fabricantes de automóviles, Kaspersky recomienda restringir el acceso a la plataforma telemática (sistema que recopila y procesa datos del vehículo) desde la red del vehículo, permitiendo solo conexiones de red autorizadas, deshabilitando el inicio de sesión con contraseña SSH, operando los servicios con los permisos mínimos necesarios, asegurando la autenticidad de los comandos de control enviados a la TCU (unidad de control telemático del vehículo) e integrando una plataforma SIEM.

Fuente: https://nld.com.vn/phat-hien-lo-hong-zero-day-de-doa-an-toan-he-thong-o-to-ket-noi-toan-cau-196251113092524751.htm

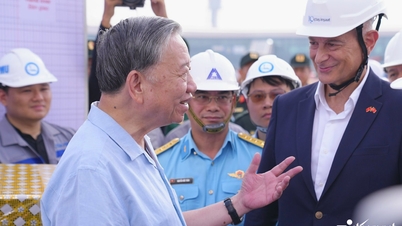

![[Foto] El secretario general To Lam visita el proyecto del aeropuerto internacional de Long Thanh](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/13/1763008564398_vna-potal-tong-bi-thu-to-lam-tham-du-an-cang-hang-khong-quoc-te-long-thanh-8404600-1261-jpg.webp)

![Transición de Dong Nai OCOP: [Artículo 3] Vinculación del turismo con el consumo de productos OCOP](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

Kommentar (0)