Doctor Web a déclaré que des pirates informatiques ont utilisé le logiciel malveillant Android.Vo1d pour installer une porte dérobée sur des décodeurs TV, leur permettant ainsi de prendre le contrôle total de l'appareil et de télécharger et installer d'autres applications malveillantes. Ces décodeurs TV fonctionnent sous l'ancien système d'exploitation Android.

Il est important de noter que Vo1d n'est pas destiné aux appareils fonctionnant sous Android TV, mais aux décodeurs exécutant d'anciennes versions d'Android basées sur le projet Android Open Source. Android TV est réservé aux fabricants d'appareils sous licence.

Les experts de Doctor Web n'ont pas encore déterminé comment les pirates ont installé la porte dérobée sur le décodeur. Ils supposent qu'ils ont utilisé un intermédiaire malveillant, exploité des vulnérabilités du système d'exploitation pour obtenir des privilèges ou utilisé un micrologiciel non officiel doté des droits d'accès les plus élevés (root).

Une autre raison pourrait être que l'appareil utilise un système d'exploitation obsolète, vulnérable à des vulnérabilités exploitables à distance. Par exemple, les versions 7.1, 10.1 et 12.1 ont été publiées en 2016, 2019 et 2022. Il n'est pas rare que les fabricants d'entrée de gamme installent un système d'exploitation plus ancien sur un décodeur TV, mais le fassent passer pour un modèle moderne afin d'attirer les clients.

De plus, n’importe quel fabricant peut modifier les versions open source, permettant ainsi aux appareils d’être infectés par des logiciels malveillants dans la chaîne d’approvisionnement source et compromis avant d’atteindre les clients.

Un représentant de Google a confirmé que les appareils sur lesquels la porte dérobée a été installée n'étaient pas certifiés Play Protect. Par conséquent, Google ne dispose pas de profil de sécurité ni de résultats de tests compatibles.

Les appareils Android certifiés Play Protect subissent des tests approfondis pour garantir la qualité et la sécurité de l'utilisateur.

Le docteur Web a déclaré qu'il existe une douzaine de variantes de Vo1d qui utilisent des codes différents et implantent des logiciels malveillants dans différentes zones de stockage, mais toutes ont le même résultat : connecter l'appareil au serveur C&C du pirate, installer des composants pour installer ultérieurement des logiciels malveillants supplémentaires sur commande.

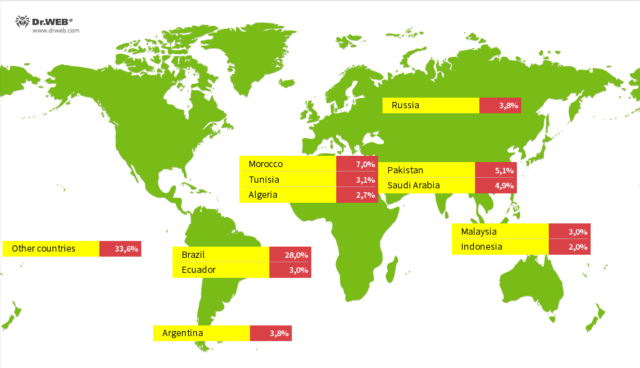

Les cas sont répartis dans le monde entier, mais sont plus concentrés au Brésil, au Maroc, au Pakistan, en Arabie saoudite, en Russie, en Argentine, en Équateur, en Tunisie, en Malaisie, en Algérie et en Indonésie.

(Selon Forbes)

Source : https://vietnamnet.vn/1-3-trieu-android-tv-box-tai-197-quoc-gia-bi-cai-cua-hau-2322223.html

![[Photo] Le Premier ministre Pham Minh Chinh préside une réunion du Comité permanent du gouvernement sur la gestion des conséquences des catastrophes naturelles après la tempête n° 11](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/09/1759997894015_dsc-0591-jpg.webp)

![[Photo] Le Premier ministre Pham Minh Chinh préside la Conférence pour le déploiement du Programme national cible de prévention et de contrôle des drogues jusqu'en 2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/09/1759990393779_dsc-0495-jpg.webp)

Comment (0)