Laporan analisis ransomware LockBit 3.0 dirilis

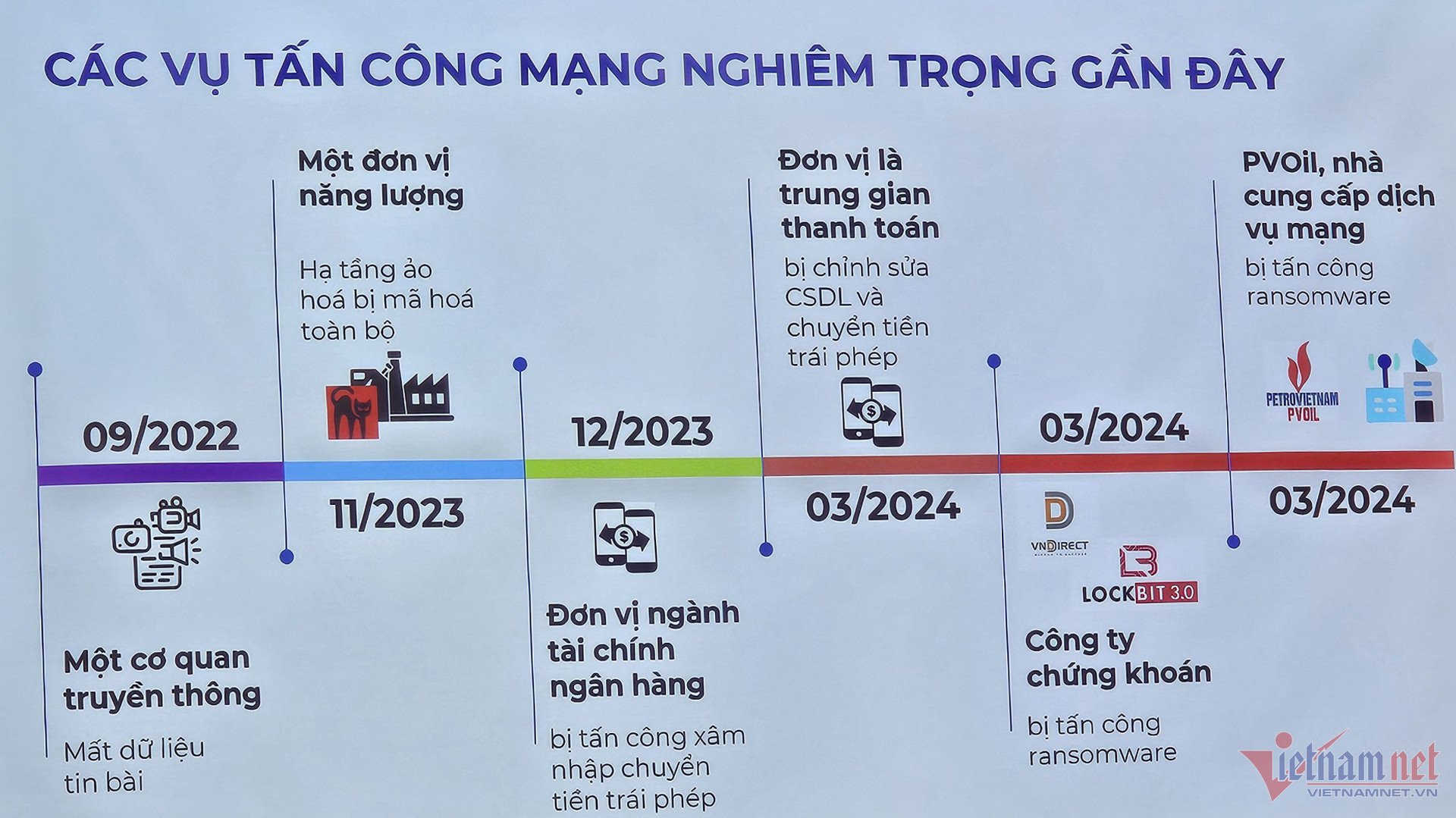

Selama 3 minggu sejak 24 Maret hingga minggu pertama April tahun ini, dunia maya Vietnam mencatat serangkaian serangan tertarget berupa ransomware terhadap perusahaan-perusahaan besar Vietnam yang bergerak di berbagai bidang penting seperti keuangan, sekuritas, energi, telekomunikasi... Serangan-serangan ini mengakibatkan sistem perusahaan-perusahaan tersebut terhenti untuk sementara waktu, mengakibatkan kerugian ekonomi dan reputasi yang signifikan bagi unit-unit yang sistemnya menjadi target kelompok penjahat dunia maya.

Selama proses analisis dan investigasi penyebab dan kelompok pelaku yang baru-baru ini menyerang sistem informasi perusahaan-perusahaan Vietnam, pihak berwenang menemukan bahwa insiden-insiden ini merupakan 'produk' dari berbagai kelompok penyerang seperti LockBit, BlackCat, Mallox... Khususnya, dengan serangan ransomware pada sistem VNDIRECT pada pukul 10.00 pagi tanggal 24 Maret, yang mengenkripsi seluruh data perusahaan di 3 perusahaan teratas di bursa saham Vietnam, pihak berwenang mengidentifikasi kelompok LockBit dengan malware LockBit 3.0 sebagai dalang insiden ini.

Di seluruh dunia , kelompok LockBit telah melancarkan banyak serangan ransomware yang menargetkan bisnis dan organisasi besar. Misalnya, pada tahun 2023, masing-masing pada bulan Juni dan Oktober, kelompok ransomware ternama ini menyerang Perusahaan Manufaktur Semikonduktor TSMC (Taiwan, Tiongkok) dan Perusahaan Produk dan Layanan Teknologi Informasi CDW, dengan tebusan yang diminta kelompok Lockbit kepada perusahaan-perusahaan hingga mencapai 70-80 juta dolar AS.

Dengan keinginan untuk membantu lembaga, organisasi, dan bisnis di Vietnam lebih memahami tingkat bahaya dan cara mencegah dan meminimalkan risiko dari serangan ransomware secara umum serta serangan oleh kelompok LockBit, Pusat Pemantauan Keamanan Siber Nasional - NCSC di bawah Departemen Keamanan Informasi (Kementerian Informasi dan Komunikasi) baru saja mensintesis sumber informasi di dunia maya dan merilis 'Laporan Analisis tentang ransomware LockBit 3.0'.

Kelompok ransomware paling berbahaya di dunia

Laporan baru yang dilakukan oleh NCSC berfokus pada penyediaan 4 konten utama, termasuk: Informasi tentang kelompok serangan ransomware LockBit; Klaster LockBit yang aktif; Daftar indikator serangan cyber yang tercatat terkait dengan LockBit 3.0; Cara mencegah dan meminimalkan risiko dari serangan ransomware.

Menetapkan LockBit sebagai salah satu kelompok ransomware paling berbahaya di dunia, laporan NCSC juga menyatakan bahwa sejak kemunculannya pertama kali pada tahun 2019, LockBit telah melancarkan berbagai serangan yang menargetkan bisnis dan organisasi di berbagai sektor. Kelompok ini beroperasi dengan model "Ransomware-as-a-Service (RaaS), yang memungkinkan pelaku ancaman menyebarkan ransomware dan berbagi keuntungan dengan pihak di balik layanan tersebut.

Patut dicatat, pada September 2022, kode sumber LockBit 3.0, termasuk beberapa nama yang mungkin digunakan untuk mengembangkan ransomware ini, dibocorkan oleh seseorang bernama 'ali_qushji' di platform X (sebelumnya Twitter). Kebocoran ini memungkinkan para ahli untuk menganalisis lebih lanjut sampel ransomware LockBit 3.0, tetapi sejak itu, pelaku ancaman telah menciptakan gelombang varian ransomware baru berdasarkan kode sumber LockBit 3.0.

Selain menganalisis metode serangan klaster ransomware LockBit yang aktif seperti TronBit, CriptomanGizmo, atau Tina Turner, laporan NCSC juga memberikan daftar indikator serangan siber yang tercatat terkait LockBit 3.0 kepada unit-unit. "Kami akan terus memperbarui informasi indikator IOC di halaman alert.khonggianmang.vn di portal dunia maya nasional," ujar seorang pakar NCSC.

Bagian penting yang disebutkan dalam 'Laporan Analisis Ransomware LockBit 3.0' adalah konten yang memandu lembaga, organisasi, dan bisnis tentang cara mencegah dan meminimalkan risiko serangan ransomware. Catatan penting untuk mendukung unit-unit di Vietnam dalam mencegah dan merespons serangan ransomware telah disebutkan oleh Departemen Keamanan Informasi dalam 'Buku Panduan tentang beberapa langkah untuk mencegah dan meminimalkan risiko serangan ransomware' yang dirilis pada 6 April, dan terus direkomendasikan untuk diterapkan oleh para ahli NCSC.

Menurut para ahli, serangan ransomware saat ini seringkali berawal dari kelemahan keamanan suatu lembaga atau organisasi. Penyerang menembus sistem, mempertahankan keberadaannya, memperluas jangkauan intrusi, mengendalikan infrastruktur TI organisasi, dan melumpuhkan sistem, dengan tujuan memaksa organisasi korban sebenarnya untuk membayar tebusan jika mereka ingin memulihkan data terenkripsi.

Berbagi dengan wartawan VietNamNet pada saat serangan pada sistem VNDIRECT terjadi 5 hari lalu, dari perspektif unit yang berpartisipasi dalam mengoordinasikan kegiatan dukungan respons insiden, seorang perwakilan dari Departemen Keamanan Informasi berkomentar: Insiden ini merupakan pelajaran penting untuk meningkatkan kesadaran akan keselamatan dan keamanan jaringan organisasi dan bisnis di Vietnam.

Oleh karena itu, lembaga, organisasi, dan bisnis, terutama yang bergerak di bidang penting seperti keuangan, perbankan, sekuritas, energi, telekomunikasi, dan lain-lain, perlu segera dan secara proaktif meninjau dan memperkuat baik sistem keamanan yang ada maupun personel profesional, dan sekaligus mengembangkan rencana tanggap insiden.

"Organisasi perlu mematuhi peraturan, persyaratan, dan pedoman keamanan informasi dan keamanan jaringan yang telah dikeluarkan. Ini adalah tanggung jawab setiap organisasi dan perusahaan untuk melindungi diri mereka sendiri dan pelanggan mereka dari potensi serangan siber," tegas seorang perwakilan dari Departemen Keamanan Informasi.

| Ransomware LockBit awalnya dikenal sebagai ABCD, sesuai dengan ekstensi berkas terenkripsinya, dan beberapa bulan kemudian, varian ABCD muncul dengan nama yang sekarang, Lockbit. Setahun kemudian, kelompok ini merilis versi terbarunya, LockBit 2.0 (juga dikenal sebagai LockBit Red), yang juga menyertakan malware terintegrasi bernama StealBit untuk mencuri data sensitif. LockBit 3.0, juga dikenal sebagai LockBit Black, adalah versi terbarunya, yang dirilis pada tahun 2022 dengan fitur-fitur baru dan teknik penghindaran yang ditingkatkan. |

Mengapa sistem PVOIL dapat pulih dengan cepat setelah serangan ransomware?

Membentuk budaya keamanan untuk meningkatkan pertahanan terhadap serangan ransomware

Membayar tebusan untuk data akan mendorong peretas untuk meningkatkan serangan ransomware

[iklan_2]

Sumber

![[Foto] Sekretaris Jenderal To Lam menghadiri Kongres Partai Hanoi ke-18, periode 2025-2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/16/1760581023342_cover-0367-jpg.webp)

![[Foto] Rapat Kerja Komite Tetap Partai Pemerintah dan Komite Tetap Partai Majelis Nasional pada Sidang ke-10, Majelis Nasional ke-15](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/15/1760543205375_dsc-7128-jpg.webp)

![[Video] TripAdvisor menghormati banyak objek wisata terkenal di Ninh Binh](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/10/16/1760574721908_vinh-danh-ninh-binh-7368-jpg.webp)

Komentar (0)