世界中で95,000台以上のMagento(Adobe Commerce)サーバーが、「セッションリーパー」と呼ばれる深刻な脆弱性による攻撃を受けています。この脆弱性により、ハッカーはユーザーのログインセッションを悪用し、リモートでコードを実行し、システム全体を制御できるようになります。

Bkavのサイバーセキュリティ専門家は、ベトナムがこの脆弱性による攻撃を受けるリスクが高い国の一つであると評価している。

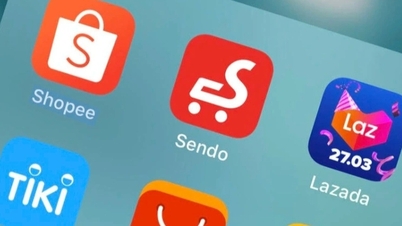

Magento は、Magento Inc. が開発したオープンソースの電子商取引コンテンツ管理システム (E コマース CMS) です。Magento は 2008 年に初めてリリースされ、現在では世界で最も人気のある電子商取引プラットフォームの 1 つとなり、何千もの大企業やオンライン ストアで使用されています。

Bkavのサイバーセキュリティ専門家、ホアン・トゥルオン・クオン氏は、SessionReaperの脆弱性はMagentoがWeb APIを介してデータを処理する方法に起因し、攻撃者がセッションに悪意のあるコンテンツを挿入したり、Webシェル(サーバーへのアクセスと制御を維持するのに役立つ悪意のあるファイル)をアップロードしたりできると述べた。

悪用されると、攻撃者は管理者権限を取得したり、支払いデータを漏洩したり、偽の管理者アカウントを作成して攻撃範囲を拡大したりする可能性があります。2025年10月以前にリリースされたAdobe CommerceおよびMagento Open Sourceバージョン(2.4.9-alpha2以前のブランチを含む)は、この脆弱性の影響を受けます。

エクスプロイトコードが公開されてからわずか48時間で、130台以上のMagentoサーバーを標的とした300件以上の自動攻撃が記録されました。Sansec Shieldの統計によると、Adobeは9月初旬に緊急パッチをリリースしましたが、Magentoストアの約62%がアップデートされていません。

世界中で95,000台以上のMagentoサーバーが公開運用されているため、数千ものeコマースウェブサイトが依然として攻撃に対して脆弱な状態にあります。アップデートがわずか1日遅れるだけで、企業に深刻な損害を与える可能性があります。

ベトナムでは、小売、 ファッション、テクノロジー分野の数百もの有名ブランドを含む多くのeコマースプラットフォームがMagentoを使用しています。Bkavのサイバーセキュリティインシデント対応プロセスにおける調査、調査、そして経験から、ほとんどのシステムで定期的なパッチ適用プロセスが実施されていないか、アプリケーション層に防御層(WAF)がないため、Magentoが最も脆弱なターゲットグループであることが示されています。

一方、古い Magento バージョンや管理されていない REST API モジュールは、高リスク グループと見なされ、すぐに更新しないとハッカーにすぐに悪用される可能性があります。

Bkavは、ベトナムのMagentoシステム管理者に対し、Adobeの公式パッチを早急にアップデートし、ウェブアプリケーションファイアウォール(WAF)を有効化して異常なパケットをフィルタリング・ブロックすることを推奨しています。企業はシステム全体を見直し、特にディレクトリ内に不審なPHPファイルがないか確認し、新たに作成された管理者アカウントも確認する必要があります。侵入の疑いがある場合は、サーバーを隔離し、クリーンなバックアップから復元し、すべてのパスワードとアクセスキーを変更する必要があります。

出典: https://nhandan.vn/lo-hong-nghiem-trong-khien-hon-95000-may-chu-cua-adobe-magento-bi-tan-cong-doanh-nghiep-viet-nam-can-khan-truong-ung-pho-post920262.html

![[動画] 一人じゃない - オンライン安全デー](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/05/1762347906381_sequence-0100-00-17-02still001-jpg.webp)

![[写真] 2025年から2030年までのニャンダン新聞愛国模範大会のパノラマ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762252775462_ndo_br_dhthiduayeuncbaond-6125-jpg.webp)

コメント (0)