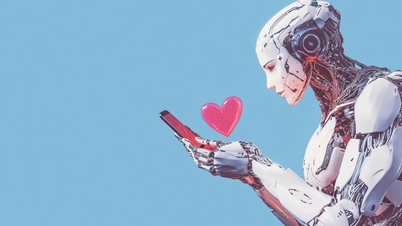

詐欺電話と組み合わせると、電子メール爆弾によりハッカーは被害者の同意を得てコンピュータを制御できるようになります (図: ST)。

マイクロソフトは最近発表した「デジタル防御 2025 レポート」で、「メール爆弾」の増加を強調している。これは、被害者の受信トレイに何千、何百万もの電子メールを送りつける単純な戦術である。

彼らの目的は、巧妙な妨害戦術を編み出すことです。受信トレイが過負荷になると、被害者は受信トレイを利用できなくなり、セキュリティ警告、二要素認証コード、パスワードリセットリクエスト、取引通知といった極めて重要な通知を見逃してしまう可能性があります。

被害者が混乱している間に、ハッカーは犯罪行為をひっそりと隠蔽します。そのために、ハッカーはボットやスクリプトを使って大量のスパムメール(「スパム爆弾」とも呼ばれます)を送信します。

さらに巧妙な手口として、被害者のメールアドレスを無数のニュースレターやフォーラムに登録させるという手口があります。この手口は、GmailやOutlookの通常のスパムフィルターをすり抜けてしまうことがよくあります。

しかし、危険は迷惑メール受信箱だけにとどまりません。マイクロソフトは、サイバー犯罪者が「メール爆弾」とコール詐欺と呼ばれる別の手法を組み合わせていることを明らかにしました。

「メール爆弾は変化しました。かつては隠れ蓑として利用されていましたが、今ではより大規模な攻撃の初期段階で悪用されるようになりました」とマイクロソフトは説明している。

この「2 in 1」詐欺のシナリオは次のようになります。まず、ユーザーの受信トレイが突然スパムメールで溢れかえります。同時に、テクニカルサポート担当者を名乗る人物から電話またはメッセージ(電話またはMicrosoft Teams経由)が届きます。

メールアカウントに深刻な問題が発生していると告げられます。受信トレイで実際に問題が発生しているため、その言葉を信じてしまう可能性が高くなります。Microsoftは、こうしたパニックと「緊迫感」こそが、ハッカーが被害者を操る絶好の餌食だと指摘しています。

詐欺師は「問題を解決します」と申し出て、クイックアシスト(Windowsに内蔵)などのリモートサポートツールのインストールを要求します。インストール手順を丁寧に案内してくれます。許可すると、ハッカーはあなたのコンピューターを完全に制御できるようになります。

マイクロソフトは、被害者を誘導して危険な行動を自発的に実行させるため、これを最も効果的なソーシャルエンジニアリング手法の一つと見なしています。実際、Morphisecの研究者は以前、Teams上で同様の手口が使われ、危険なMatanbuchusウイルスの拡散に使用されたと警告しています。

Microsoft はユーザーに以下を推奨します:

警戒を強めましょう:受信トレイに突然メールが殺到してきたら、特に注意してください。これは攻撃の最初の兆候かもしれません。

見知らぬ人を信用しないでください。電話やテキスト メッセージで見知らぬ人から要求された場合、ツール、特にリモート コントロール ソフトウェアを決してインストールしないでください。

IT 部門への連絡:疑わしい Teams メッセージやなりすましの通話を受信した場合は、見知らぬ人の指示に従うのではなく、すぐに会社の IT 部門に連絡して確認してください。

企業向け:企業はリスクを最小限に抑えるために、従業員と組織外のアカウントとの Teams 経由のコミュニケーションを制限することを検討する必要があります。

出典: https://dantri.com.vn/cong-nghe/tin-tac-tro-lai-voi-chieu-tro-lua-dao-rat-de-thao-tung-nan-nhan-20251103230530754.htm

![[写真] 2025年から2030年までのニャンダン新聞愛国模範大会のパノラマ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762252775462_ndo_br_dhthiduayeuncbaond-6125-jpg.webp)

![[写真] ホーチミン市の若者がよりきれいな環境を求めて行動を起こす](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762233574890_550816358-1108586934787014-6430522970717297480-n-1-jpg.webp)

コメント (0)