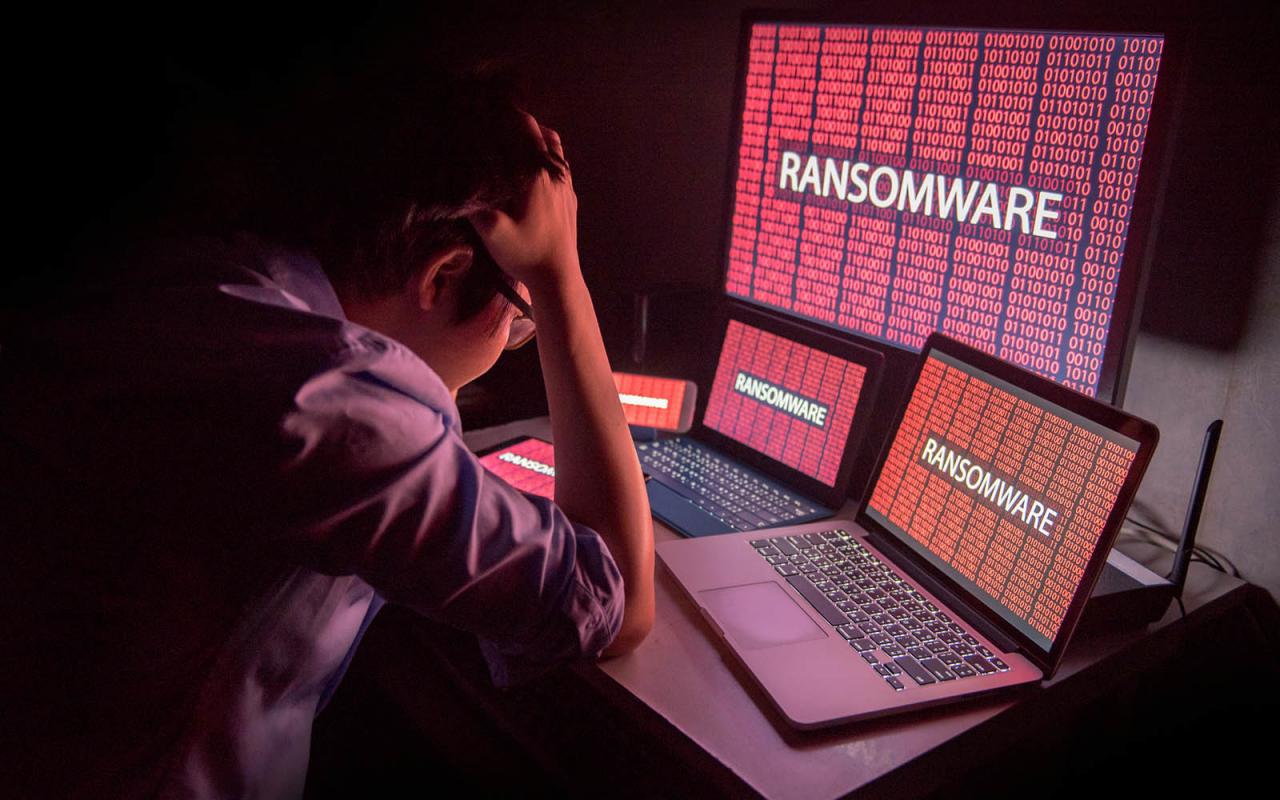

Kes VNDirect dan Apa yang Menjadikan Ransomware Berbahaya?

Pada 24 Mac 2024, Syarikat VNDirect Securities di Vietnam menjadi hotspot terbaharu pada peta serangan perisian tebusan antarabangsa. Serangan ini bukan kes terpencil.

Ransomware, sejenis perisian berniat jahat yang direka untuk menyulitkan data pada sistem mangsa dan menuntut wang tebusan untuk menyahsulitnya, telah menjadi salah satu ancaman keselamatan siber yang paling meluas dan berbahaya di dunia hari ini. Pergantungan yang semakin meningkat pada data digital dan teknologi maklumat dalam semua bidang kehidupan sosial menjadikan organisasi dan individu terdedah kepada serangan ini.

Bahaya perisian tebusan bukan sahaja terletak pada keupayaannya untuk menyulitkan data, tetapi juga pada cara ia menyebar dan menuntut wang tebusan, mewujudkan saluran transaksi kewangan yang melaluinya penggodam boleh membuat keuntungan haram. Kecanggihan dan ketidakpastian serangan perisian tebusan menjadikan mereka salah satu cabaran terbesar yang dihadapi oleh keselamatan siber hari ini.

Serangan VNDirect adalah peringatan yang jelas tentang kepentingan memahami dan mencegah perisian tebusan. Hanya dengan memahami cara perisian tebusan berfungsi dan ancaman yang ditimbulkannya, kami boleh melaksanakan langkah perlindungan yang berkesan, daripada mendidik pengguna, menggunakan penyelesaian teknikal, kepada membina strategi pencegahan komprehensif untuk melindungi data kritikal dan sistem maklumat.

Bagaimana Ransomware Berfungsi

Ransomware, ancaman yang menakutkan dalam dunia keselamatan siber, beroperasi dengan cara yang canggih dan pelbagai rupa, menyebabkan akibat yang serius kepada mangsa. Untuk lebih memahami cara perisian tebusan berfungsi, kita perlu menyelidiki setiap langkah proses serangan.

Jangkitan

Serangan bermula apabila ransomware menjangkiti sistem. Terdapat beberapa cara biasa ransomware boleh masuk ke dalam sistem mangsa, termasuk:

E-mel pancingan data: E-mel palsu dengan lampiran hasad atau pautan ke tapak web yang mengandungi kod hasad; Mengeksploitasi kelemahan keselamatan: Mengambil kesempatan daripada kelemahan dalam perisian yang tidak ditambal untuk memasang perisian tebusan secara automatik tanpa interaksi pengguna; Malvertising: Menggunakan iklan internet untuk mengedar perisian hasad; Muat turun daripada tapak web berniat jahat: Pengguna memuat turun perisian atau kandungan daripada tapak web yang tidak dipercayai.

Penyulitan

Setelah dijangkiti, perisian tebusan memulakan proses menyulitkan data pada sistem mangsa. Penyulitan ialah proses menukar data kepada format yang tidak boleh dibaca tanpa kunci penyahsulitan. Ransomware sering menggunakan algoritma penyulitan yang kuat, memastikan data yang disulitkan tidak boleh dipulihkan tanpa kunci khusus.

Permintaan tebusan

Selepas menyulitkan data, perisian tebusan memaparkan mesej pada skrin mangsa, menuntut wang tebusan untuk menyahsulit data. Mesej ini biasanya mengandungi arahan tentang cara membayar (biasanya melalui Bitcoin atau mata wang kripto lain untuk menyembunyikan identiti penjenayah), serta tarikh akhir pembayaran. Sesetengah versi perisian tebusan juga mengancam untuk memadamkan data atau menerbitkannya jika wang tebusan tidak dibayar.

Transaksi dan penyahsulitan (atau tidak)

Mangsa kemudiannya menghadapi keputusan yang sukar: membayar tebusan dan berharap untuk mendapatkan semula data mereka, atau menolak dan kehilangannya selama-lamanya. Walau bagaimanapun, membayar tidak menjamin bahawa data akan dinyahsulit. Malah, ia mungkin mendorong penjenayah untuk meneruskan tindakan mereka.

Cara ransomware beroperasi bukan sahaja menunjukkan kecanggihan teknikal, tetapi juga realiti yang menyedihkan: kesediaan untuk mengeksploitasi kebolehpercayaan dan kejahilan pengguna. Ini menekankan kepentingan meningkatkan kesedaran dan pengetahuan keselamatan siber, daripada mengenali e-mel pancingan data kepada mengekalkan perisian keselamatan yang terkini. Dengan ancaman yang sentiasa berkembang seperti perisian tebusan, pendidikan dan pencegahan adalah lebih penting berbanding sebelum ini.

Varian Biasa Ransomware

Dalam dunia ancaman perisian tebusan yang sentiasa berkembang, beberapa varian menonjol kerana kecanggihan, keupayaan untuk merebak dan kesan serius yang mereka miliki terhadap organisasi di seluruh dunia. Berikut ialah perihalan tujuh varian popular dan cara ia beroperasi.

REvil (juga dikenali sebagai Sodinokibi)

Ciri-ciri: REvil ialah varian Ransomware-as-a-Service (RaaS), membenarkan penjenayah siber "menyewa"nya untuk melakukan serangan mereka sendiri. Ini dengan ketara meningkatkan keupayaan perisian tebusan untuk merebak dan bilangan mangsa.

Kaedah Penyebaran: Pengedaran melalui kelemahan keselamatan, e-mel pancingan data dan alat serangan jauh. REvil juga menggunakan kaedah serangan untuk menyulitkan atau mencuri data secara automatik.

Ryuk

Ciri-ciri: Ryuk terutamanya menyasarkan organisasi besar untuk memaksimumkan pembayaran tebusan. Ia mempunyai keupayaan untuk menyesuaikan dirinya untuk setiap serangan, menjadikannya sukar untuk dikesan dan dialih keluar.

Kaedah penyebaran: Melalui e-mel pancingan data dan rangkaian yang dijangkiti perisian hasad lain, seperti Trickbot dan Emotet, Ryuk menyebar dan menyulitkan data rangkaian.

Robinhood

Ciri: Robinhood terkenal dengan keupayaannya untuk menyerang sistem kerajaan dan organisasi besar, menggunakan taktik penyulitan yang canggih untuk mengunci fail dan menuntut wang tebusan yang besar.

Kaedah penyebaran: Sebarkan melalui kempen pancingan data serta mengeksploitasi kelemahan keselamatan dalam perisian.

DoppelPaymer

Ciri-ciri: DoppelPaymer ialah varian perisian tebusan yang berdiri sendiri dengan keupayaan untuk menyebabkan kerosakan serius dengan menyulitkan data dan mengancam untuk mengeluarkan maklumat jika wang tebusan tidak dibayar.

Kaedah penyebaran: Disebarkan melalui alat serangan jauh dan e-mel pancingan data, terutamanya menyasarkan kelemahan dalam perisian yang tidak ditambal.

ULAR (juga dikenali sebagai EKANS)

Ciri-ciri: ULAR direka untuk menyerang sistem kawalan industri (ICS). Ia bukan sahaja menyulitkan data tetapi juga boleh mengganggu proses perindustrian.

Kaedah penyebaran: Melalui kempen pancingan data dan eksploitasi, dengan penekanan pada penyasaran sistem perindustrian tertentu.

Phobos

Ciri: Phobos berkongsi banyak persamaan dengan Dharma, satu lagi varian ransomware, dan sering digunakan untuk menyerang perniagaan kecil melalui RDP (Remote Desktop Protocol).

Kaedah penyebaran: Terutamanya melalui RDP terdedah atau terdedah, membenarkan penyerang mengakses dan menggunakan perisian tebusan dari jauh.

LockBit

LockBit ialah satu lagi varian ransomware popular yang beroperasi di bawah model Ransomware-as-a-Service (RaaS) dan terkenal dengan serangannya terhadap perniagaan dan organisasi kerajaan. LockBit menjalankan serangannya dalam tiga peringkat utama: mengeksploitasi kelemahan, menembusi jauh ke dalam sistem dan menggunakan muatan penyulitan.

Fasa 1 - Eksploitasi: LockBit mengeksploitasi kelemahan dalam rangkaian menggunakan teknik seperti kejuruteraan sosial, seperti melalui e-mel pancingan data atau serangan kekerasan pada pelayan intranet dan sistem rangkaian.

Fasa 2 - Penyusupan: Selepas penyusupan, LockBit menggunakan alat "pasca eksploitasi" untuk meningkatkan tahap aksesnya dan menyediakan sistem untuk serangan penyulitan.

Fasa 3 - Penerapan: LockBit menggunakan muatan yang disulitkan pada setiap peranti yang boleh diakses dalam rangkaian, menyulitkan semua fail sistem dan meninggalkan nota tebusan.

LockBit juga menggunakan beberapa alat sumber bebas dan terbuka dalam proses pencerobohannya, daripada pengimbas rangkaian kepada perisian pengurusan jauh, untuk melakukan peninjauan rangkaian, capaian jauh, kecurian bukti kelayakan dan exfiltration data. Dalam sesetengah kes, LockBit malah mengancam untuk mengeluarkan data peribadi mangsa jika tuntutan wang tebusan tidak dipenuhi.

Dengan kerumitan dan keupayaannya untuk merebak secara meluas, LockBit mewakili salah satu ancaman terbesar dalam dunia perisian tebusan moden. Organisasi perlu menggunakan satu set langkah keselamatan yang komprehensif untuk melindungi diri mereka daripada perisian tebusan ini dan variannya.

Dao Trung Thanh

Pelajaran 2: Daripada serangan VNDirect kepada strategi anti-ransomware

Sumber

Komen (0)