Talrijke ransomware-aanvalsgroepen hebben systemen in Vietnam als doelwit.

Gegevens afkomstig van de technische systemen van het Nationaal Centrum voor Cyberbeveiligingsmonitoring (NCSC) van de afdeling Informatiebeveiliging (Ministerie van Informatie en Communicatie) en het Nationaal Cyberbeveiligingscentrum van A05 ( Ministerie van Openbare Veiligheid ) wijzen er allemaal op dat ransomware-aanvalsgroepen zich de laatste tijd steeds meer richten op Vietnamese organisaties en bedrijven.

Sinds eind maart nemen ransomware-aanvallen op informatiesystemen in Vietnam toe. Op 6 april kondigde de afdeling Cyberbeveiliging aan dat ransomware-aanvallen gericht op overheidsinstanties, organisaties en bedrijven in Vietnam nu ook in de cyberruimte opduiken.

Het monitoringsysteem van het NCSC constateerde ook dat ransomware-aanvalsgroepen zich steeds meer richten op organisaties in de financiële, bancaire, energie- en telecommunicatiesector. Ransomware-aanvallen op de systemen van verschillende Vietnamese bedrijven hebben de afgelopen dagen inderdaad schade toegebracht aan activa, de merkreputatie aangetast en vooral de bedrijfsvoering van deze entiteiten verstoord.

Tijdens het seminar "Het voorkomen van ransomware-aanvallen" op 5 april verklaarde de heer Pham Thai Son, adjunct-directeur van het NCSC, dat de afdeling Cybersecurity, door middel van analyse en identificatie van de oorzaken en doelwitten van recente aanvallen op informatiesystemen in Vietnam, heeft vastgesteld dat diverse aanvalsgroepen zich richten op de systemen van binnenlandse organisaties en bedrijven, zoals Lockbit, Blackcat, Mallox, enzovoort.

Vertegenwoordigers van het NCSC gaven ook aan dat ransomware-aanvallen al lange tijd bestaan, maar dat de mate van verfijning, complexiteit en professionaliteit van deze aanvalsgroepen nu veel hoger ligt dan voorheen. Hoewel Vietnam zijn digitale transformatie versnelt en veel activiteiten naar de digitale omgeving verschuiven, beveiligen veel binnenlandse organisaties en bedrijven hun informatiesystemen nog steeds niet adequaat, waardoor ze gemakkelijke doelwitten zijn voor hackergroepen.

De heer Pham Thai Son gaf ook aan dat de afdeling Informatiebeveiliging regelmatig en continu waarschuwingen uitstuurt over nieuwe kwetsbaarheden en aanvalstrends naar instanties, organisaties en bedrijven, zodat zij tijdig updates kunnen uitvoeren en fouten kunnen verhelpen. In de praktijk besteden veel organisaties en bedrijven echter weinig aandacht aan deze problemen en investeren ze onvoldoende in informatiebeveiliging.

Volgens statistieken heeft ruim zeven jaar na de inwerkingtreding van de Wet op de Cyberbeveiliging en Decreet 85 betreffende het waarborgen van de beveiliging van informatiesystemen volgens beveiligingsniveaus, meer dan 33% van de informatiesystemen van overheidsinstanties de goedkeuring van de beveiligingsniveaus nog niet voltooid. Het percentage systemen dat de beschermingsmaatregelen volgens het voorgestelde beveiligingsniveau volledig heeft geïmplementeerd, ligt zelfs nog lager, slechts ongeveer 20%.

Vertegenwoordigers van het Nationaal Centrum voor Cyberbeveiliging, afdeling A05, deelden deze mening en verklaarden: "De cyberbeveiligingssituatie in Vietnam wordt steeds complexer, met een hogere frequentie van aanvallen en grotere verliezen. Zo'n 2-3 jaar geleden werd het stelen van 40-50 miljard VND door hackers als een aanzienlijk bedrag beschouwd, maar nu veroorzaken cyberaanvallen verliezen tot wel 200 miljard VND."

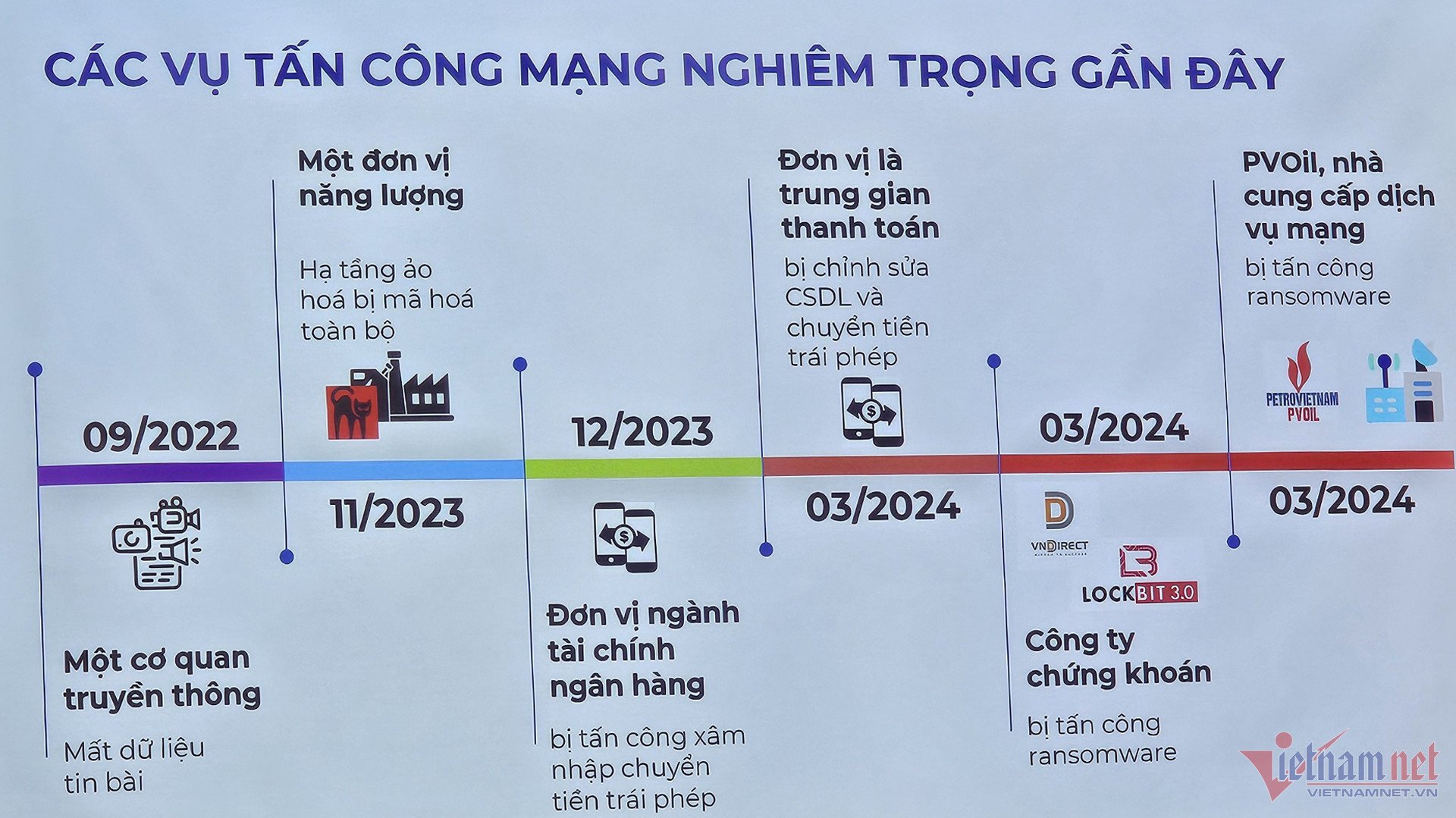

Een vertegenwoordiger van het Nationale Cybersecuritycentrum benadrukte dat Vietnam actief bezig is met een digitale transformatie, maar dat veel organisaties onvoldoende aandacht besteden aan cyberbeveiliging. Hij wees tevens op diverse ernstige cyberaanvallen op entiteiten in de media-, energie-, financiële, bank-, betalings- en effectensector die plaatsvonden tussen september 2022 en april 2024, waarbij de omvang en frequentie van de aanvallen toenamen.

Het betalen van losgeld voor data schept een slecht precedent.

Opvallend is dat, ondanks de algemene inschatting van het extreme gevaar van ransomware-aanvallen – dat zodra gegevens zijn versleuteld, er vrijwel geen kans meer is op decryptie en de herstelkans bijna nul is – experts nog steeds adviseren dat overheidsinstanties en organisaties geen losgeld betalen aan hackers voor versleutelde gegevens.

Vertegenwoordigers van het National Cybersecurity Center verklaarden dat alle partijen die betrokken zijn bij het wereldwijde initiatief tegen ransomware het erover eens zijn dat entiteiten moeten worden ontmoedigd om te betalen, omdat dit de vraag zou vergroten en cyberaanvallers zou aanmoedigen om hun aanvallen intensiever te richten.

“Als organisaties weerbaar blijven tegen aanvallen, zal de motivatie van hackergroepen afnemen. Afgelopen maart betaalde een bedrijf in Vietnam losgeld om zijn systeem te herstellen. We waarschuwden toen al dat dit een slecht precedent zou scheppen voor dat bedrijf en andere bedrijven in de markt. Momenteel zijn er geen specifieke regels, dus het al dan niet betalen van losgeld voor data blijft een keuze voor bedrijven en organisaties”, aldus een vertegenwoordiger van het Nationaal Centrum voor Cyberbeveiliging.

In een gesprek met een verslaggever van VietNamNet over dit onderwerp, verklaarde expert Vu Ngoc Son, technisch directeur van NCS Company: "De algemene trend wereldwijd is om geen losgeld aan hackers te betalen, om te voorkomen dat er een slecht precedent wordt geschapen. Dit zou hackers namelijk kunnen aanmoedigen om andere doelen in eigen land aan te vallen, of andere hackergroepen ertoe kunnen aanzetten om bedrijven en organisaties die wel losgeld betalen, aan te vallen."

Het algemene advies van autoriteiten en experts is dat bedrijven en organisaties ransomware-aanvallen beter kunnen voorkomen dan bestrijden. In het "Handboek voor het voorkomen en beperken van risico's van ransomware-aanvallen", dat op 6 april is uitgebracht, adviseert de afdeling Cybersecurity negen maatregelen die bedrijven proactief kunnen nemen om dit gevaarlijke type aanval te voorkomen.

Bron

Reactie (0)