Eksperci ds. bezpieczeństwa właśnie odkryli złośliwą kampanię kradnącą kody OTP na urządzeniach z Androidem na całym świecie poprzez infekowanie urządzeń złośliwym oprogramowaniem za pośrednictwem tysięcy botów Telegram.

Badacze z firmy ochroniarskiej Zimperium odkryli tę złośliwą kampanię i monitorują ją od lutego 2022 roku. Zgłosili znalezienie co najmniej 107 000 różnych próbek złośliwego oprogramowania związanych z tą kampanią.

Szkodliwe oprogramowanie śledziło wiadomości zawierające kody jednorazowe (OTP) ponad 600 globalnych marek, z których niektóre miały setki milionów użytkowników. Hakerzy działali w celach finansowych.

|

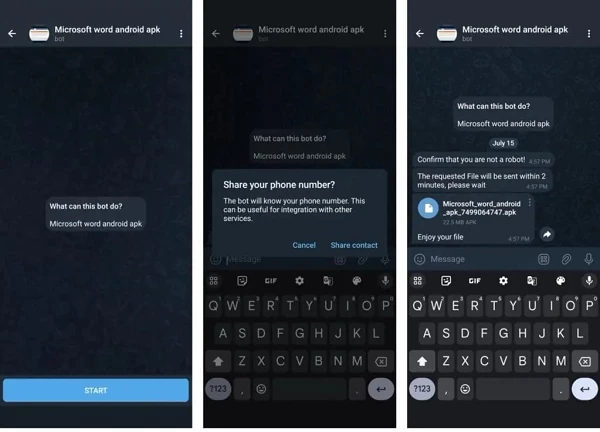

| Boty Telegrama proszą użytkowników o podanie numeru telefonu, aby móc wysyłać pliki APK. |

Według Zimperium, złośliwe oprogramowanie typu SMS stealer rozprzestrzenia się za pośrednictwem złośliwych reklam lub botów Telegrama, automatycznie komunikując się z ofiarami. Hakerzy wykorzystują dwa scenariusze do przeprowadzania ataków.

W pierwszym przypadku ofiara zostaje oszukana i uzyskuje dostęp do fałszywych stron Google Play. W drugim przypadku bot Telegrama obiecuje użytkownikom pirackie aplikacje na Androida, ale najpierw muszą podać swój numer telefonu, aby otrzymać plik APK. Bot wykorzysta ten numer telefonu do utworzenia nowego pliku APK, umożliwiając hakerom śledzenie lub atakowanie ofiary w przyszłości.

Zimperium poinformowało, że w ramach złośliwej kampanii wykorzystano 2600 botów Telegramu do promowania różnych pakietów APK dla systemu Android, kontrolowanych przez 13 serwerów Command & Control. Ofiary pochodziły ze 113 krajów, ale większość pochodziła z Indii i Rosji. Znaczna liczba ofiar odnotowana została również w Stanach Zjednoczonych, Brazylii i Meksyku. Dane te malują niepokojący obraz zakrojonej na szeroką skalę i wysoce zaawansowanej operacji stojącej za tą kampanią.

Eksperci odkryli złośliwe oprogramowanie, które przesyła przechwycone wiadomości SMS do punktu końcowego API na stronie internetowej „fastsms.su”. Strona ta sprzedaje dostęp do wirtualnych numerów telefonów za granicą, które następnie mogą być wykorzystywane do zapewnienia anonimowości i uwierzytelniania na platformach i w usługach internetowych. Jest wysoce prawdopodobne, że zainfekowane urządzenia zostały wykorzystane bez wiedzy ofiar.

Co więcej, udzielając dostępu do wiadomości SMS, ofiary umożliwiają złośliwemu oprogramowaniu odczytywanie wiadomości SMS i kradzież poufnych informacji, w tym kodów jednorazowych używanych podczas rejestracji konta i uwierzytelniania dwuskładnikowego. W rezultacie rachunki za telefon mogą gwałtownie wzrosnąć lub ofiary mogą nieświadomie zaangażować się w nielegalne działania, a ich urządzenia i numery telefonów mogą zostać namierzone.

Aby nie paść ofiarą złośliwych działań, użytkownicy systemu Android nie powinni pobierać plików APK spoza Google Play, nie powinni udzielać uprawnień dostępu niepowiązanym aplikacjom i powinni upewnić się, że funkcja Play Protect jest włączona na ich urządzeniach.

Source: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[Infografika] Raport o sytuacji gospodarczej Wietnamu, I kw. 2026 r.: Silny wzrost gospodarczy](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/04/1775298512042_tang-truong-kinh-te-viet-nam.jpeg)

![[Grafika] Widok z bliska na 10-pasmową drogę łączącą z lotniskiem Long Thanh](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/04/1775291871988_ndo_br_1-resize-5690-jpg.webp)

Komentarz (0)