SGGPO

Além de ser difícil de remover, esse vírus também possui um mecanismo de propagação via USB, ocultando dados no dispositivo e substituindo-os por atalhos que simulam os dados.

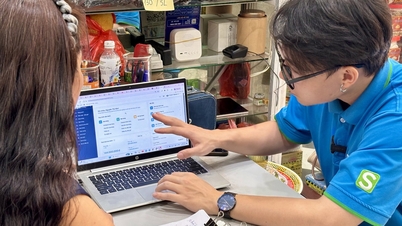

Em 19 de setembro, a Bkav anunciou que um vírus que se aproveita do processo padrão svchost.exe em computadores para penetrar no sistema e se "regenerar" tem apresentado sinais de aumento de casos no Vietnã. O sistema de monitoramento e alerta de malware da Bkav registrou quase 96.000 computadores infectados por esse vírus somente em agosto.

Segundo Bkav, mesmo que os usuários detectem e excluam arquivos maliciosos manualmente, esse vírus ainda pode se "regenerar" aproveitando-se do processo svchost.exe no sistema. Além de explorar o svchost.exe, esse vírus também busca softwares padrão do Windows, como o OneDrive ou o Bloco de Notas, para realizar ações semelhantes. Isso dificulta sua detecção e remoção completa.

|

Este vírus ainda pode "regenerar-se" explorando o processo svchost.exe no sistema. |

Mais perigoso ainda, além de ser difícil de remover, esse vírus também possui um mecanismo de propagação via USB, ocultando dados no dispositivo e substituindo-os por atalhos falsos. Esses atalhos contêm comandos para executar o vírus oculto no USB. Se o usuário abrir esses atalhos falsos, o vírus será executado. Por fim, após se infiltrar e permanecer no computador da vítima, o vírus desativa as medidas de proteção integradas do Windows e aguarda a oportunidade de baixar outros arquivos maliciosos, a fim de roubar informações do usuário e enviar dados para o servidor do atacante.

Para evitar ataques deste malware, os especialistas da Bkav recomendam maior cautela ao usar dispositivos periféricos para copiar dados entre computadores. Empresas e organizações podem implementar uma política de não utilização de USB em suas operações, se necessário. Sempre habilite o modo de exibição de arquivos ocultos e verifique os atalhos no USB antes de clicar em qualquer coisa.

A falsificação de atalho USB também é usada por muitos outros vírus. Ao mesmo tempo, utilize e atualize regularmente soluções e softwares de segurança de rede protegidos por direitos autorais para proteger computadores e sistemas contra ameaças difíceis de detectar ou que exigem processamento complexo para a remoção completa de vírus.

Fonte

![[Foto] O Secretário-Geral To Lam recebe o Diretor da Academia de Administração Pública e Economia Nacional junto à Presidência da Federação Russa.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F08%2F1765200203892_a1-bnd-0933-4198-jpg.webp&w=3840&q=75)

Comentário (0)