SGGPO

Nos primeiros 6 meses de 2023, ocorreram 5.100 ataques cibernéticos a sistemas no Vietnã; quase 400 sites de agências e organizações com os domínios .gov.vn e .edu.vn foram invadidos, com a inserção de códigos de publicidade de jogos de azar e apostas; uma série de fraudes online ocorreu continuamente.

Em 23 de junho, a Companhia Nacional de Tecnologia de Segurança Cibernética do Vietnã (NCS) divulgou um relatório resumindo a situação da segurança cibernética no Vietnã nos primeiros seis meses de 2023. De acordo com o relatório, o primeiro semestre de 2023 registrou um surto de fraudes online. Apesar dos inúmeros alertas emitidos, o número de vítimas de fraudes aumentou continuamente e não mostra sinais de arrefecimento.

Em alguns casos, os prejuízos podem chegar a centenas de milhões de dongs, enquanto as formas de fraude se tornam cada vez mais sofisticadas e imprevisíveis. As mais notórias são as fraudes do tipo "trabalho fácil, salário alto", que se proliferaram, especialmente após os golpistas terem migrado sua "área" de atuação do Zalo para o Telegram. Com a rede Telegram, eles podem facilmente criar grupos com um grande número de pessoas, sem se limitarem a pequenos grupos e sem estarem sujeitos ao controle de agências de gestão no Vietnã. Graças à estrutura do Telegram, quando descobertos, os golpistas podem rapidamente recuperar mensagens e imagens, além de excluir os grupos para evitar serem rastreados.

|

A fraude online aumentou de diversas formas no Vietnã recentemente. |

Em comparação com 2022, os golpes por meio de chamadas via Zalo e Facebook Messenger estão se tornando mais sofisticados, com o surgimento da tecnologia Deepfake, que facilita enganar as vítimas, pois elas podem ver e ouvir diretamente por meio de imagens e sons.

Os golpistas não se limitam a se passar por parentes e amigos, mas também por policiais, dificultando que as vítimas distingam o que é real do que é falso. Os golpes que utilizam estações falsas do BTS (Bureau of Transport) para disseminar mensagens SMS de marcas famosas demonstram uma tendência de migração para os subúrbios das grandes cidades, visando evitar operações policiais. Embora o formato e o conteúdo do golpe não sejam novidade, muitas pessoas ainda caem no golpe.

Além de aumentar a vigilância, as pessoas também esperam medidas mais rigorosas por parte dos órgãos de gestão, como o bloqueio de cartões SIM, números inválidos e contas bancárias fraudulentas, para ajudar a eliminar rapidamente as fraudes e trazer integridade ao ambiente online.

Segundo as estatísticas do NCS, nos primeiros 6 meses do ano, o número de sites de agências estatais com o domínio .gov.vn e de organizações educacionais com o domínio .edu.vn que foram invadidos, infiltrados e tiveram códigos de publicidade de jogos de azar e apostas inseridos chegou a quase 400.

Este é um número relativamente alarmante. Além da inserção de links publicitários, hackers que controlam o sistema podem roubar o banco de dados, incluindo dados pessoais dos usuários, e até mesmo publicar conteúdo ou links maliciosos e tóxicos para disseminar malware em um futuro próximo. Além de revisar e corrigir os problemas, é hora de agências e organizações darem atenção especial aos seus sistemas de websites e portais de informação, contratando equipes especializadas ou terceirizando serviços de operação para garantir a segurança da rede.

|

O risco de sistemas críticos serem alvos de ATP está sempre presente. |

Estatísticas do NCS mostram que, nos últimos 6 meses, o número de ataques cibernéticos a sistemas no Vietnã foi de 5.100, uma queda de cerca de 12% em comparação com 2022. No entanto, os ataques APT direcionados a instalações críticas aumentaram cerca de 9% em relação ao mesmo período de 2022. Isso ocorre porque instalações críticas geralmente contêm muitos dados importantes e exercem grande influência, sendo, portanto, alvos preferenciais de hackers.

Especialistas da NCS afirmaram que as campanhas de ataques APT contra sistemas de rede no Vietnã, nos primeiros seis meses do ano, se concentraram em três formas principais de ataque: ataques a usuários via e-mail, com conteúdo falso contendo anexos maliciosos em arquivos de texto ou links de login falsos para assumir o controle de contas de usuários; ataques explorando vulnerabilidades de software em servidores, principalmente sistemas que utilizam softwares da Microsoft, como Exchange e SharePoint; e ataques explorando vulnerabilidades em websites, especialmente vulnerabilidades de injeção de SQL ou por meio da sondagem de senhas de administradores de websites e servidores.

Após penetrar em um componente do sistema, que pode ser o computador de um usuário ou um servidor vulnerável, o hacker ficará à espreita, coletando informações de login e, em seguida, expandindo o ataque para outros computadores na rede. Na realidade, ataques APT podem durar várias semanas ou até meses. No entanto, muitas agências e organizações não possuem um sistema de monitoramento de segurança de rede ou especialistas na área, de modo que, quando são descobertos, muitos dados já foram perdidos e os hackers têm tempo suficiente para apagar os rastros da intrusão, dificultando a investigação e a correção do problema. Para prevenir ataques APT, agências e organizações precisam revisar todo o sistema, coletar registros completos de atividades, designar pessoas especializadas ou terceirizar serviços de monitoramento de segurança de rede.

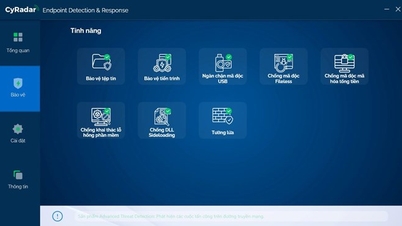

O Serviço Nacional de Segurança Cibernética (NCS) também fez uma previsão para os últimos seis meses do ano. De acordo com a previsão, fraudes online, ataques cibernéticos e ataques APT continuarão a ocorrer. No entanto, com o envolvimento das autoridades na eliminação de contas bancárias fraudulentas, especialmente com a entrada em vigor do decreto sobre proteção de dados pessoais, haverá motivos para esperar que a situação das fraudes seja resolvida em breve. Segundo o NCS, o retorno dos ataques DDoS, incluindo o ataque em larga escala que paralisou o sistema de servidores em nuvem Azure da Microsoft no final de junho, demonstra que a capacidade e o número de botnets controladas por hackers são muito grandes. Em anos anteriores, grandes ataques DDoS contra sistemas de rede no Vietnã também tiveram origem em botnets estrangeiras. É muito provável que ocorram ataques DDoS semelhantes contra alvos no Vietnã nos últimos seis meses do ano. Os ataques de criptografia de dados continuarão a ocorrer nos próximos tempos. Os usuários precisam se equipar com soluções seguras de backup de dados e usar softwares de segurança de rede com recursos anti-criptografia para proteger computadores e servidores.

Fonte

![[Foto] Desfile para celebrar o 50º aniversário do Dia Nacional do Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

![[Foto] Adorando a estátua de Tuyet Son - um tesouro de quase 400 anos no Pagode Keo](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

Comentário (0)