Программы-вымогатели атаковали организации здравоохранения , что привело к серьезным последствиям.

По данным сайта новостей о безопасности и технологиях BleepingComputer, жертвой атаки вируса-вымогателя стала компания Radix Systems — сторонний партнер, предоставляющий услуги многим федеральным агентствам.

Согласно официальному заявлению правительства Швейцарии, хакеры разместили в даркнете 1,3 ТБ украденных данных, содержащих множество отсканированных документов, финансовых записей, контрактов и переписки. Швейцарский национальный центр кибербезопасности (NCSC) активно анализирует данные, чтобы оценить масштаб последствий кражи и шифрования данных, а также определить, какие ведомства они затронули.

Radix — некоммерческая организация со штаб-квартирой в Цюрихе, деятельность которой направлена на укрепление здоровья. Организация управляет восемью центрами, которые реализуют проекты и оказывают услуги по заказу федерального правительства Швейцарии, правительств земель и муниципалитетов, а также других государственных и частных организаций.

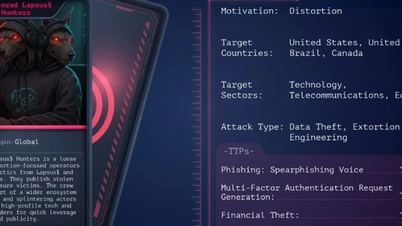

Согласно официальному заявлению Radix, в июне системы подверглись атаке вируса-вымогателя Sarcoma. По данным Bleeping Computer, Sarcoma — это киберпреступная организация, активно развивающая свою деятельность с октября 2024 года. Всего за месяц они атаковали 36 крупных целей. Sarcoma проникает в системы посредством фишинга, эксплуатации уязвимостей или атак на цепочки поставок.

Ранее, в марте 2024 года, утечка данных швейцарского правительства также произошла после аналогичной атаки на другого подрядчика, Xplain. В результате кибератаки были раскрыты 65 000 документов федерального правительства, многие из которых содержали конфиденциальную личную информацию.

Согласно последним заявлениям, в июне, после расследования атаки вируса-вымогателя Qilin, которая нарушила работу сервисной системы Synnovis, затронула поставщика крови NHS в Великобритании и привела к смерти пациента, киберпреступные группировки годами атаковали больницы и медицинские организации, делая их выгодными целями для программ-вымогателей из-за срочности восстановления систем и конфиденциальных данных.

Ранее, в 2020 году, вирус-вымогатель DoppelPaymer атаковал больницу в Дюссельдорфе, нарушив работу больницы. 78-летняя женщина скончалась от аневризмы аорты, что привело к задержке оказания неотложной помощи, поскольку ей пришлось ехать в больницу, находящуюся дальше. Ближайшая больница, Университетская клиника Дюссельдорфа, также пострадала от вируса-вымогателя.

Вирус-вымогатель, подобный Qilin, продолжает атаковать самые разные организации, в том числе в сфере здравоохранения. В марте Qilin атаковал онкологическую клинику в Японии и женскую поликлинику в США.

По словам г-на Нго Тран Ву, директора компании NTS Security: «Большинство больниц и медицинских организаций — важные учреждения, но их система до сих пор не защищена должным образом. Реальность такова, что многие компьютеры свободно подключаются к Интернету, подключаются к системе управления больницей и даже используют пиратское программное обеспечение, создавая множество возможностей для проникновения программ-вымогателей во внутреннюю сеть».

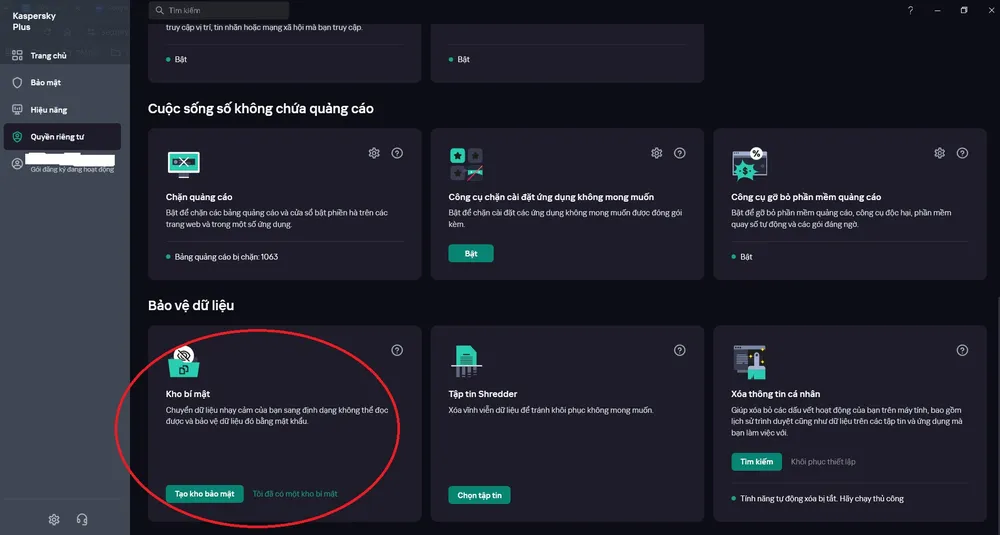

Поэтому использование комплексных защитных решений, таких как Kaspersky, динамически синхронизирующихся между устройствами, — это верный способ упростить работу. Помимо многоуровневой эффективной защиты, Kaspersky Plus позволяет пользователям создавать защищённые архивы важных данных для восстановления в случае атаки программ-вымогателей.

На примере этих случаев видно, что субъективное мышление руководителей, считающих больницы связанными с человеческими жизнями, киберпреступники... игнорируют их. На самом деле, конфиденциальные медицинские данные или системы экстренной помощи больниц делают их мишенью для вымогательства. Больницам и медицинским организациям необходимо правильно оценивать уровень опасности программ-вымогателей, чтобы разрабатывать адекватную инвестиционную политику. Избегайте «закрывать дверь конюшни, когда лошадь ушла».

БИНЬ ЛАМ

Источник: https://www.sggp.org.vn/du-lieu-co-quan-chinh-phu-va-benh-vien-cung-la-muc-tieu-cua-ma-doc-tong-tien-post803116.html

![[Фото] Парад в честь 50-летия Национального дня Лаоса](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

![[Фото] Поклонение статуе Тует Сон — почти 400-летнему сокровищу в пагоде Кео](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

Комментарий (0)