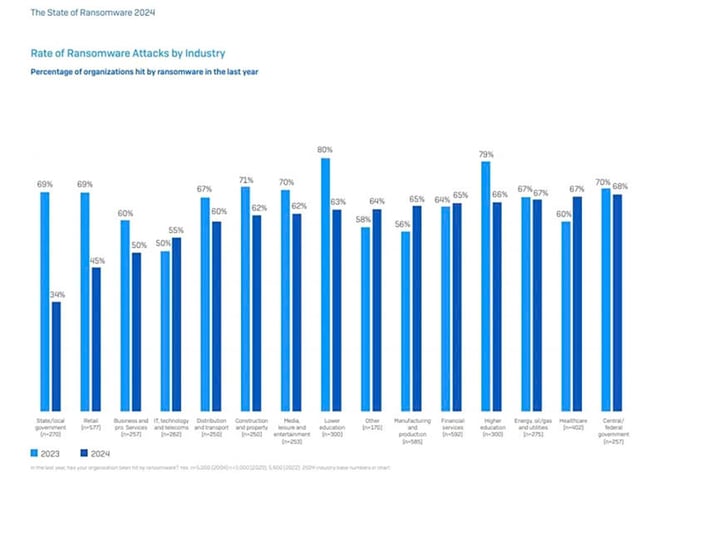

Enligt Sophos forskning attackerades över 56 % av företagen av denna skadliga kod, och 70 % fick sina data krypterade, med krav på lösensummor som femfaldigades jämfört med 2023.

Ransomware riktar sig mot företag.

Specialrapporten State of Ransomware 2024 från Sophos, som beskriver det nuvarande läget för ransomware, visar att 2024 fortsätter att vara ett "katastrofalt" år för företag på grund av obevekliga ransomware-attacker.

Enligt Sophos fortsätter cyberattacker riktade mot små och medelstora företag (SMF) att öka. Ransomware, i synnerhet, anses vara ett stort hot mot företag av alla storlekar. Dessa attacker blir allt vanligare och allvarligare, med lösensummor som når tiotals miljoner dollar eller orsakar motsvarande förluster på grund av driftstörningar. Dessutom är avancerade ihållande hot (APT) fortfarande ett stort hot mot alla organisationer och företag.

Ransomware är en term som används för att beskriva skadlig kod som krypterar ett offers data, beslagtar den och kräver en lösensumma. Hackare kräver att offer, ofta företag, betalar en lösensumma i kryptovaluta som Bitcoin för att "rädda" deras data.

Enligt Sophos rapporterade mer än hälften av medelstora och stora företag från 14 länder att de attackerats av ransomware år 2024. De sårbarheter som utnyttjades mest av ransomware inkluderade säkerhetsbrister i programvara eller system (32 %), attacker mot svaga punkter (29 %), skadliga e-postmeddelanden (23 %) och riktat nätfiske (11 %). I genomsnitt tog det 35 % av företagen en vecka att återställa verksamheten som störts av en ransomware-attack, medan 34 % tog en månad.

Diagrammet jämför andelen ransomware-attacker mot industri- och kommersiella sektorer samt lednings- och myndighetsorganisationer. Hälso- och sjukvårdsorganisationer och sjukhus är fortfarande de mest riktade och står för 68 %.

Brist på en enhetlig lösning

Enligt Sophos är anledningen till att företagssystem är sårbara för intrångsattacker överlappningen av programvara, särskilt i AI:s (artificiell intelligens) era.

Utvecklingen av ny teknik som tillämpas på alla organisationers och företags verksamhet har ökat risken för cyberattacker. Alltför många säkerhetsbrister i applikationer och operativsystem avslöjas regelbundet, och IT-administratörer har inte hängt med, vilket skapar möjligheter för cyberbrottslingar att utföra attacker.

Många säkerhetsbrister kommer från applikationer och operativsystem.

Enligt en representant för Sophos är IT-systemens komplexitet anledningen till att de flesta organisationer och företag står inför många säkerhets- och informationssäkerhetsproblem. Tre huvudproblem är: många "blinda fläckar" i implementeringen av säkerhetslösningar; brist på övervakningsverktyg som gör det möjligt för administratörer att se hela systemet; och brist på högkvalificerad personal för att driva och hantera informationssäkerhetsincidenter.

Sophos föreslår att små och medelstora företag (SMF) som saknar professionell arbetskraft kan använda professionella lösningar för att övervinna dessa svagheter.

Sophos erbjuder Sophos EDR- och XDR-lösningar (Early Detection and Response) med viktiga fördelar: Tidig upptäckt av "dolda", obemärkta attacker; Tillförlitliga säkerhetsstatusrapporter vid varje given tidpunkt; Snabb respons och optimal incidenthantering; Operatörer får en bättre förståelse för attacken som inträffade och hur man förhindrar den. Detta ger företag tillgång till en säkerhetsexpert dygnet runt.

Enligt experter från Sophos är en robust Endpoint Protection Platform (EPP) otillräcklig för att förhindra alltmer sofistikerade attacker från skadlig kod. Därför används avancerad teknik för att hjälpa EPP:er att upptäcka och reagera effektivt på sådana incidenter, nämligen Endpoint Detection & Response (EDR). XDR är en utökning av EDR.

Sophos XDR kan hjälpa till att upptäcka och reagera på incidenter som härrör från arbetsstationer, servrar, brandväggar, mobila enheter, molnet med mera.

Tre funktioner ger Sophos EDR och XDR en fördel:

Live Discovery låter administratörer söka och fråga efter all information om systemets status, skadlig programvara, attacker etc. med hjälp av historisk data som lagras i datasjön. Det stöder proaktiv IT-hotsökning baserat på attackindikatorer (IoA) och komprometteringsindikatorer (IoC).

Liverespons: vägleder administratörer om hur de effektivt kan reagera på incidenter, inklusive åtgärder som: isolering, karantän, skanning, sampling eller djupgående analys av skadliga objekt (hämta filer, skapa hotfall) etc. Administratörer har fjärråtkomst till slutpunkten via administrationsgränssnittet för snabb respons.

Hotinformation: Ger en hierarkisk, sammankopplad rotorsaksanalys av händelser och incidenter. Integrerar avancerad teknik som AI, ML/DL (maskininlärning), molnbaserad sandboxning etc. för att analysera misstänkta filer och generera detaljerade rapporter om dessa objekt.

[annons_2]

Källa

![[Foto] Två flyg landade och lyfte framgångsrikt på Long Thanh flygplats.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F15%2F1765808718882_ndo_br_img-8897-resize-5807-jpg.webp&w=3840&q=75)

Kommentar (0)