Enligt Gadget360 används falska uppdateringar för webbläsarna Google Chrome och Safari för att sprida den skadliga programvaran Atomic Stealer (även känd som AMOS) och riktar sig mot många macOS-användare.

En ny våg av attacker har upptäckts av säkerhetsföretaget Malwarebytes. Enligt forskaren Ankit Anubhav sprids den skadliga kampanjen av hackare via ClearFake, en metod som är känd för att använda komprometterade WordPress-webbplatser för att lura offer att ladda ner falska webbläsaruppdateringar.

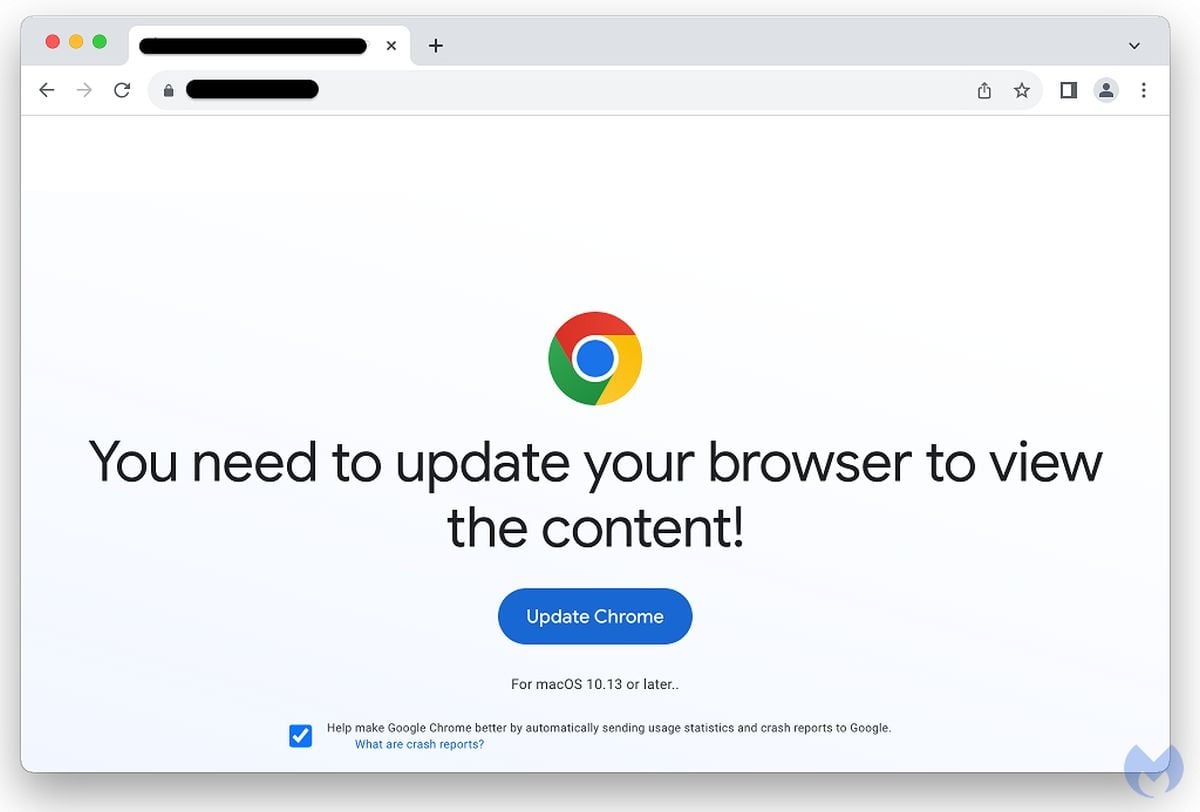

För att undvika misstankar utformades de hackade webbplatserna med ett gränssnitt som var mycket likt Googles nedladdningssida för webbläsaren Chrome, medan Safari-webbplatsen var maskerad med en föråldrad webbläsarikon.

Webbplatsgränssnittet visar en falsk Chrome-webbläsaruppdatering.

När en användare klickar på knappen Ladda ner laddas en skadlig .dmg-fil förklädd till ett webbläsarinstallationsprogram ner till Mac-datorn. När filen öppnas uppmanas användaren att ange sitt administratörslösenord för att utföra skadliga kommandon på enheten, inklusive att stjäla lösenord från nyckelring, stjäla dokument, bilder, digitala plånböcker och annan data från macOS-användarens dator.

Inför alltmer sofistikerade attacker bör användare, för att skydda sig mot skadlig programvara, använda någon form av skydd när de surfar på webben – till exempel att använda Google Chromes inbyggda inställning för säker surfning. Undvik dessutom att ladda ner installationsprogram från okända webbplatser; den primära principen är att alltid kontrollera adressfältet för att säkerställa att du använder rätt google.com -domän.

Dessutom distribuerar Apple inte Safari-uppdateringar via sin webbplats; nya versioner av webbläsaren integreras alltid i operativsystemuppdateringar. Ignorera därför alla Safari-uppdateringsförfrågningar som dyker upp på webben.

[annons_2]

Källänk

![[Foto] Två flyg landade och lyfte framgångsrikt på Long Thanh flygplats.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F15%2F1765808718882_ndo_br_img-8897-resize-5807-jpg.webp&w=3840&q=75)

Kommentar (0)