كشفت جوجل أن متوسط مدة الرسالة الخبيثة لا تتجاوز 10 دقائق قبل اكتشافها وإزالتها. ومع ذلك، فإن هذه الفترة القصيرة كافية للمهاجمين لشن هجمات، أو سرقة بيانات تسجيل الدخول، أو تثبيت برامج ضارة على جهازك دون علمك.

الذكاء الاصطناعي يعيد خلق الحيل القديمة

يستخدم المخترقون رسائل بريد إلكتروني مزيفة ، ورسائل نصية تحذر من فواتير غير مدفوعة، وإشعارات بعدم تسليم الطرود لخداع مستخدمي الهواتف والحواسيب. تُظهر دراسة أجرتها شركة Zimperium أن المستخدمين أكثر عرضة للوقوع ضحيةً عند استخدام هواتفهم مقارنةً بأجهزة الكمبيوتر، وقد تعلم المخترقون استغلال هذه الثغرة.

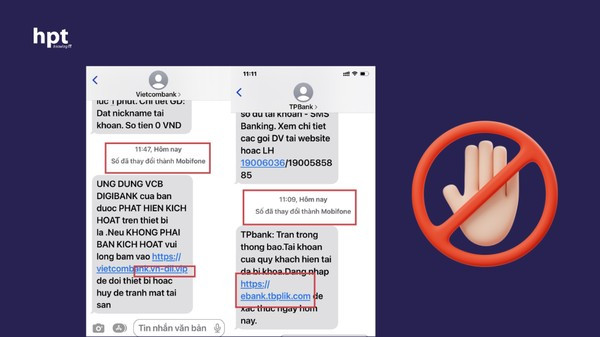

الضغط على رابط ضار مُرسَل عبر رسالة نصية قد يُؤدي إلى اختراق هاتفك في أقل من 10 دقائق. صورة: TH.

وبحسب إحصائيات DomainTools، شهد عام 2024 تسجيل أكثر من 106 ملايين اسم نطاق جديد، أي ما يعادل حوالي 289 ألف نطاق يوميًا، وهو رقم يضع الكثير من الضغط على فرق الأمن على مستوى العالم، وخاصة النطاقات الضارة المرتبطة بأحداث الوسائط الفيروسية.

قام فريق البحث بتحليل سلسلة من الأحداث الساخنة مثل حريق لوس أنجلوس، وتقنيات الذكاء الاصطناعي التي تم تطويرها في الصين، والحروب التجارية... للعثور على مواقع الاحتيال ذات الصلة.

في البداية، اعتقدوا أن هذه الهجمات مُصممة لسرقة بيانات تسجيل الدخول، لكن في الواقع، كان الهدف الرئيسي هو الربح المالي. غالبًا ما أنشأ المحتالون مواقع إلكترونية مزيفة لجمع التبرعات لضحايا الكوارث أو بيع سلع ذات صلة، بل وأصدروا عملات رقمية مزيفة مستوحاة من موضوع الحدث.

من الأمثلة النموذجية على ذلك عملية الاحتيال التي شملت DeepSeek . تُظهر بيانات BeInCrypto أن حجم الأموال الناتجة عن عملات الميم المزيفة تجاوز 46 مليون دولار قبل اكتشافها، ومن المرجح أن يكون القائمون عليها قد سحبوا جميع الأموال قبل اكتشاف الحادثة.

تستخدم DomainTools تقنية الذكاء الاصطناعي لإنشاء قوائم الكلمات الرئيسية ثم البحث عن نطاقات مشبوهة جديدة، مع تحديد نطاقات بسيطة وواقعية مثل "lafirevictimsupport[.]com" أو "lafireonsol[.]xyz" على أنها تُستخدم في الاحتيال على التبرعات نيابة عن منظمات مثل الصليب الأحمر الأمريكي.

القواعد الذهبية للهروب من فخ الاحتيال

حذرت وكالات الأمن مثل مكتب التحقيقات الفيدرالي (FBI) المستخدمين مرارا وتكرارا من ضرورة توخي الحذر الشديد عند مواجهة الحملات الفيروسية عبر الإنترنت، وخاصة الرسائل أو المواقع الإلكترونية التي تخلق شعورا بالإلحاح، وتحث على اتخاذ إجراءات فورية.

لا تنقر أبدًا على الروابط المشبوهة. الصورة: HPT

القاعدة الذهبية هي عدم النقر على أي رابط مشبوه. إذا كنت ترغب بدعم جمعية خيرية كالصليب الأحمر، فتفضل بزيارة موقعها الرسمي.

تأكد أيضًا من التحقق من امتداد النطاق، فمواقع الويب المشروعة عادةً لا تستخدم امتدادات مثل .XYZ أو .TOP، وهي شائعة في أسماء النطاقات المزيفة.

بالإضافة إلى ذلك، طورت Google أيضًا تقنيات جديدة للكشف عن هذه التهديدات والإبلاغ عنها، ومع ذلك، مع النمو السريع للمجالات الضارة كل يوم، يظل منع عمليات الاحتيال الاحتيالية تمامًا تحديًا كبيرًا.

المصدر: https://khoahocdoisong.vn/boc-me-tin-nhan-doc-hai-hack-dien-thoai-trong-nhay-mat-post1541784.html

تعليق (0)