Ein Geschäftsinhaber postete kürzlich auf Facebook, wie der Computer seiner Firma mit einem Botnetz infiziert wurde. Hacker nutzten dies zu ihrem Vorteil aus und verursachten dem Unternehmen Verluste. Der Beitrag wurde schnell tausendfach geteilt, kommentiert und erhielt viel Aufmerksamkeit, darunter Lob und Kritik.

Screenshot des Posts über den Sicherheitsvorfall, der viel Aufmerksamkeit erregte

„Tatsächlich war der Computer von Herrn T. nicht mit einem Botnet, sondern mit einer Art Schadsoftware infiziert. Schadsoftware gibt es in vielen Formen, von Trojanern, Rootkits und Keyloggern bis hin zur heute am weitesten verbreiteten Art von Ransomware. Ein Botnet ist ein Netzwerk aus Geistercomputern, auch Zombies genannt, die von Hackern über im Computer versteckte Schwachstellen oder Schadsoftware manipuliert werden“, sagte Ngo Tran Vu, Direktor von NTS Security.

„Da das Internet heutzutage so beliebt ist, haben Kriminelle viele Möglichkeiten, Schadsoftware an neue Nutzer oder an Personen zu verbreiten, denen die Sicherheit ihrer Geräte gleichgültig ist. Beliebte Kanäle für Kriminelle, um Opfer zu finden, sind Blogs, Foren und soziale Netzwerke, die kostenlose Raubkopien teilen. Und natürlich ist nichts umsonst. Sie verteilen immer Überraschungsgeschenke, von denen die Opfer nichts wissen“, sagte Herr Vu.

In der Geschichte von Herrn T. ist das Herunterladen von Raubkopien von Grafiksoftware (gecrackte, gecrackte Software) eine Handlung, die Risiken für sein Vermögen birgt, darunter auch Probleme im Zusammenhang mit dem Urheberrecht und der Sicherheit der Software.

Kleine und mittlere Unternehmen müssen vor Raubkopien von Software auf der Hut sein.

Kleine Unternehmen nehmen das Urheberrecht an Software oft nicht ernst und möchten „originale“ Software kostenlos nutzen. Daher laden sie für die tägliche Arbeit spezielle Software herunter, von vorkonfigurierten Windows-Betriebssystemen (Ghost, Iso), Office-Paketen oder beliebter High-End-Grafik- und Multimediasoftware wie Adobe Photoshop, Illustrator, After Effects, AutoCAD, Vegas Pro … oder sogar kleinere Programme wie Dateikomprimierungstools wie WinZip, WinRAR und IDM-Downloadtools.

Viele Schadcodes werden von Hackern an nicht lizenzierte Software angehängt.

Die meisten davon sind auf Untergrund-Websites, Torrent-Netzwerken und kostenlosen sozialen Netzwerken verfügbar. Benutzer müssen Sicherheitstools wie Antivirenprogramme oder Internet Security (falls vorhanden) auf ihren Computern deaktivieren, bevor sie heruntergeladen werden können. Denn diese Tools können nach Malware suchen, die in Cracking-Tools wie Keygen, Patches, Cracks oder bereits mit Malware infizierten Dateien versteckt ist.

Tatsächlich wird die in Raubkopien eingebettete Schadsoftware immer raffinierter und für normale Benutzer immer schwieriger zu erkennen. Eine neue Variante der HotRat-Malware, die im August registriert wurde, wütet weiterhin in Südostasien, da Raubkopien in der Region weit verbreitet sind.

Herr Vu sagte, dass umfassende Schutzlösungen wie Kaspersky Total Security für einzelne Benutzer oder kleine Unternehmen sehr nützlich seien. Größere Unternehmen sollten sich jedoch für Sicherheitslösungen mit integrierter Datensicherung entscheiden, da Daten ein sehr wertvolles Gut seien, das derzeit im Visier von Ransomware liege.

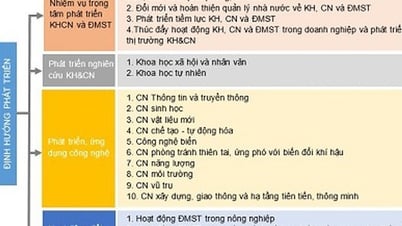

[Anzeige_2]

Quellenlink

Kommentar (0)