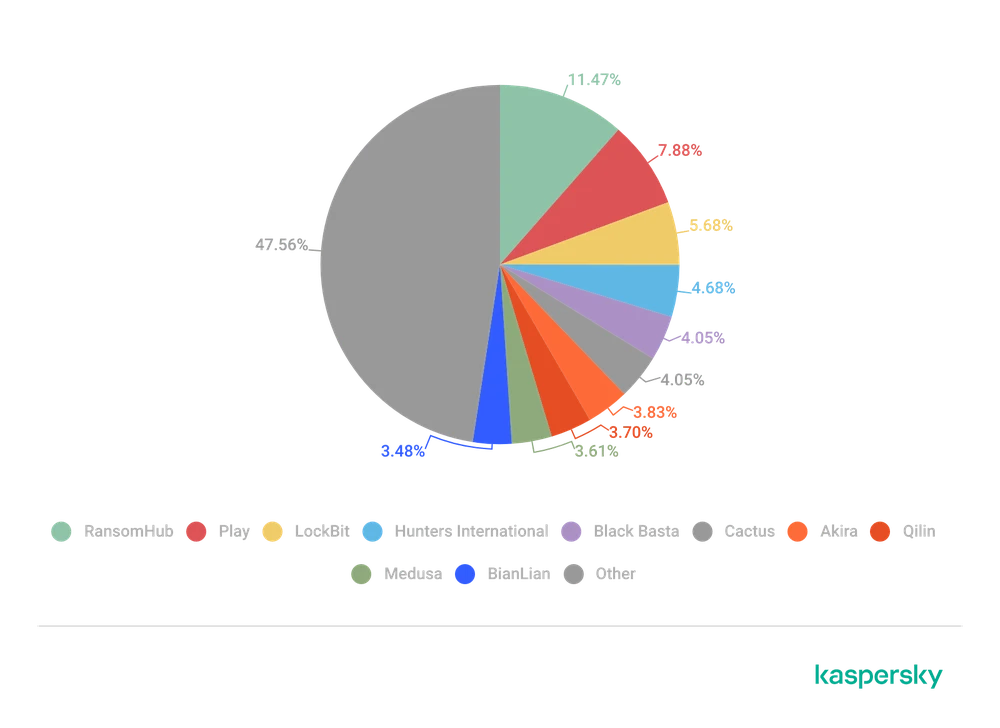

Selon les données publiées par Kaspersky Security Network, le nombre de détections de ransomwares a diminué de 18 % entre 2023 et 2024, passant de 5 715 892 à 4 668 229.

Cependant, le pourcentage d'utilisateurs touchés par des attaques de rançongiciels a légèrement augmenté de 0,44 %. Ce faible pourcentage cible des cibles de grande valeur, ce qui rend les rançongiciels encore plus dangereux.

L'équipe mondiale de réponse à la cybersécurité (GERT) de Kaspersky affirme que 41,6 % des incidents de cybersécurité en 2024 impliqueront des ransomwares, contre 33,3 % en 2023. Les ransomwares ciblés resteront probablement la principale menace pour les organisations du monde entier .

Dans le même temps, les codes sources des ransomwares sont « rénovés » avec des outils supplémentaires, même le groupe FunkSec, spécialisé dans l'attaque des organisations financières et éducatives , utilise également l'IA pour développer davantage la puissance des ransomwares, évitant ainsi la détection.

De nombreuses attaques de rançongiciels ciblent encore les systèmes Windows en raison de leur utilisation répandue dans les environnements d'entreprise. L'architecture de Windows, combinée aux vulnérabilités de logiciels comme le protocole RDP (Remote Desktop Protocol) et aux systèmes non corrigés, en fait une cible privilégiée pour les exécutables de rançongiciels.

De plus, les attaques tierces sont des pilotes signés numériquement par une organisation de confiance ou Microsoft. Parallèlement, ces dernières années, certains groupes d'attaque tels que RansomHub et Akira ont diversifié leurs cibles pour développer des variantes de ransomware ciblant les systèmes Linux et VMware, en particulier dans les environnements cloud et virtualisés, à mesure que les entreprises adoptent des configurations cloud et hybrides.

Les paiements de rançon pour les violations de données ont considérablement diminué en 2024 pour atteindre environ 813,55 millions de dollars, soit une baisse de 35 % par rapport au record de 1,25 milliard de dollars enregistré en 2023, selon Chainalysis.

Notamment, Sophos rapporte que le paiement moyen d'une rançon est passé de 1 542 333 $ en 2023 à 3 960 917 $ en 2024, reflétant une tendance des ransomwares ciblant les grandes organisations avec des exigences plus élevées.

Certains groupes de cybercriminels non seulement extorquent de l’argent en cryptant les données, mais ils exploitent également les données sensibles qu’ils ont volées comme levier pour étendre leurs menaces à des tiers tels que les clients, les partenaires, les fournisseurs, etc. de la victime. Ils ciblent des organisations identifiées pour provoquer des perturbations et maximiser leurs paiements, en se concentrant sur des cibles de grande valeur telles que les hôpitaux, les institutions financières et les agences gouvernementales .

M. Ngo Tran Vu, de la société NTS Security, a déclaré qu'il était essentiel d'activer la fonction de liste de blocage des pilotes vulnérables de Windows, dans la section Sécurité des appareils - Isolation du cœur, pour prévenir les attaques BYOVD. Il est essentiel pour les utilisateurs Windows de mettre régulièrement à jour les correctifs Windows et les mises à jour des logiciels installés sur leurs ordinateurs. Pour les entreprises, il est essentiel de rechercher régulièrement les vulnérabilités et de prioriser les erreurs graves, en particulier dans les logiciels courants tels que Microsoft Exchange ou VMware ESXi, de plus en plus ciblés par les ransomwares.

Pour lutter efficacement contre les ransomwares en 2025, les organisations et les particuliers doivent adopter une stratégie de défense multicouche pour faire face aux tactiques évolutives de groupes comme FunkSec, RansomHub et d'autres utilisant l'IA, selon Kaspersky. Privilégiez la prévention proactive grâce à l'application de correctifs et à la gestion des vulnérabilités. De nombreuses attaques de ransomware exploitent des systèmes non corrigés ; les organisations doivent donc déployer des outils automatisés de gestion des correctifs pour garantir des mises à jour rapides des systèmes d'exploitation, des logiciels et des pilotes.

« Pour les petites entreprises, elles peuvent profiter de la solution Kaspersky Plus en parallèle avec Windows Security pour augmenter la protection multicouche, prévenir les logiciels malveillants et les exploits ainsi que mieux protéger les données », a ajouté M. Ngo Tran Vu.

Source : https://www.sggp.org.vn/ransomware-nguy-hiem-hon-o-nam-2025-post794617.html

![[Infographie] En 2025, 47 produits obtiendront l'OCOP national](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/16/5d672398b0744db3ab920e05db8e5b7d)

Comment (0)