आईटीन्यूज के अनुसार, क्वार्कस्लैब ने चेतावनी दी है कि इन सुरक्षा कमज़ोरियों का फायदा उसी स्थानीय नेटवर्क पर, और कुछ मामलों में, दूर से भी, अप्रमाणित दूरस्थ हमलावरों द्वारा उठाया जा सकता है। शोधकर्ताओं ने कहा कि इन कमज़ोरियों के प्रभावों में डीडीओएस, सूचना रिसाव, रिमोट कोड निष्पादन, डीएनएस कैश पॉइज़निंग और नेटवर्क सत्र अपहरण शामिल हैं।

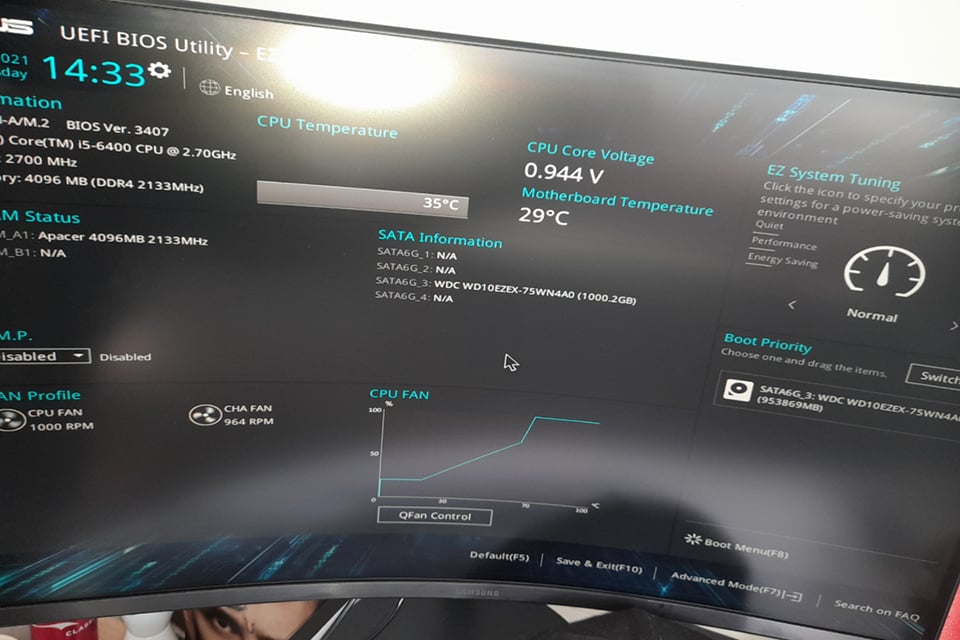

UEFI सबसे अधिक इस्तेमाल किया जाने वाला BIOS सिस्टम है।

कार्नेगी मेलन विश्वविद्यालय (यूएसए) में सीईआरटी साइबर सुरक्षा समन्वय केंद्र ने कहा कि यह त्रुटि यूईएफआई विक्रेताओं से कार्यान्वयन प्रक्रिया में पहचानी गई थी, जिसमें अमेरिकन मेगाट्रेंड्स, इनसाइड सॉफ्टवेयर, इंटेल और फीनिक्स टेक्नोलॉजीज शामिल हैं, जबकि तोशिबा प्रभावित नहीं हुई थी।

इनसाइड सॉफ्टवेयर, एएमआई और फीनिक्स टेक्नोलॉजीज, सभी ने क्वार्कस्लैब को पुष्टि की है कि वे इस समस्या का समाधान प्रदान कर रहे हैं। इस बीच, इस बग की जाँच अभी भी 18 अन्य विक्रेताओं द्वारा की जा रही है, जिनमें गूगल, एचपी, माइक्रोसॉफ्ट, एआरएम, एएसयूएसटेक, सिस्को, डेल, लेनोवो और वायो जैसी बड़ी कंपनियाँ शामिल हैं।

ये बग EDK II के TCP/IP स्टैक, NetworkPkg में मौजूद हैं, जिसका उपयोग नेटवर्क बूटिंग के लिए किया जाता है और यह डेटा सेंटर और HPC वातावरण में शुरुआती बूट चरणों को स्वचालित करने के लिए विशेष रूप से महत्वपूर्ण है। तीन सबसे गंभीर बग, जिनका CVSS स्कोर 8.3 है, DCHPv6 हैंडल बफर ओवरफ्लो से संबंधित हैं, जिनमें CVE-2023-45230, CVE-2023-45234, और CVE-2023-45235 शामिल हैं। अन्य बगों का CVSS स्कोर 5.3 से 7.5 के बीच है।

[विज्ञापन_2]

स्रोत लिंक

![[फोटो] समुदाय के लिए कार्रवाई स्थायी यात्राओं की कहानियाँ बताती है - अंतरंग और महान, फिर भी शांत और दृढ़](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763179022035_ai-dai-dieu-5828-jpg.webp)

![[फोटो] सोन ला कॉफ़ी बीन्स से लाल फल चुनने और रचनात्मकता की रोमांचक प्रतियोगिता](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763201832979_ndo_bl_3-jpg.webp)

![[फोटो] सरकारी स्थायी समिति रेड रिवर लैंडस्केप एवेन्यू अक्ष की योजना परियोजना की समीक्षा करती है](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763197032149_dsc-0163-jpg.webp)

टिप्पणी (0)