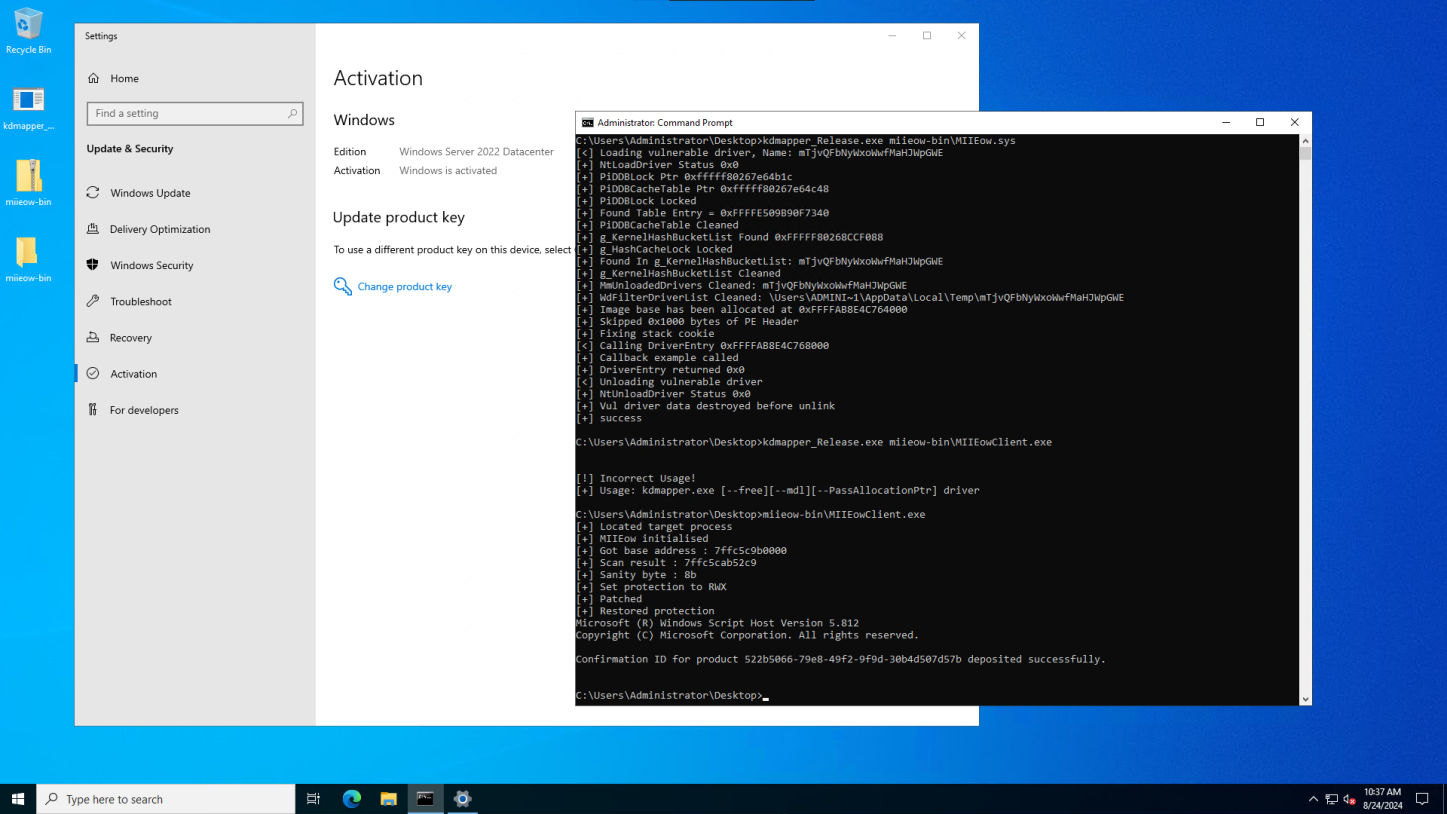

टीएसफोर्ज एक्टिवेशन नामक यह विधि हैकर्स को कंपनी के डिजिटल अधिकार प्रबंधन (डीआरएम) सिस्टम को पूरी तरह से दरकिनार करते हुए अधिकांश माइक्रोसॉफ्ट उत्पादों को स्थायी रूप से सक्रिय करने की अनुमति देती है।

TSforge एक्टिवेशन को Massgrave के MAS 3.0 टूल में एकीकृत किया गया है

2024 में, हैकर समूह ने माइक्रोसॉफ्ट एक्टिवेशन स्क्रिप्ट्स (MAS) नामक एक प्रोजेक्ट पेश किया। नवीनतम MAS 3.0 अपडेट में, मासग्रेव ने TSforge एक्टिवेशन विधि के साथ-साथ मौजूदा एक्टिवेशन स्क्रिप्ट में पैच और सुधार भी जोड़े। समूह का दावा है कि TSforge, MAS में अब तक जोड़े गए सबसे शक्तिशाली और व्यापक एक्सप्लॉइट्स में से एक है।

MAS माइक्रोसॉफ्ट की सुरक्षा प्रणाली को कैसे दरकिनार करता है

हाल ही में एक ब्लॉग पोस्ट में, मासग्रेव ने इस हैक की खोज और विकास के बारे में विस्तृत जानकारी साझा की, और बताया कि कैसे उन्होंने माइक्रोसॉफ्ट के एक्टिवेशन प्रोटेक्शन सिस्टम, जिसे सॉफ्टवेयर प्रोटेक्शन प्लेटफॉर्म (SPP) कहा जाता है, को बायपास किया। SPP सिस्टम को "बेहद जटिल" बताया गया है, जिसमें उत्पाद एक्टिवेशन की जानकारी दो मुख्य फाइलों, "data.dat" और "tokens.dat" में संग्रहीत होती है।

हालाँकि मासग्रेव SPP को एक उन्नत DRM सिस्टम बताता है, फिर भी इसे दरकिनार किया जा सकता है। TSforge विधि इन रिपॉजिटरीज़ में नकली डेटा डालकर काम करती है, किसी भी जाँच को दरकिनार कर देती है और SPP को नकली उत्पाद कुंजी या पुष्टिकरण आईडी को वैध मानने पर मजबूर कर देती है।

TSforge सक्रियण विधि विंडोज के कई संस्करणों का समर्थन करती है, विंडोज 7 से विंडोज सर्वर 2025 तक, साथ ही ऑफिस 2013 से 2024 तक। उपयोगकर्ता विंडोज 7 से 10 के कुछ संस्करणों के लिए विस्तारित सुरक्षा अपडेट (ESU) प्रोग्राम सहित वाणिज्यिक विंडोज लाइसेंस के लिए ऐड-ऑन सक्रिय कर सकते हैं।

एमएएस टूलकिट GitHub पर होस्ट किया गया एक ओपन सोर्स प्रोजेक्ट है, जिसका स्वामित्व माइक्रोसॉफ्ट के पास है, इसलिए टीम का कहना है कि वे कॉपीराइट उल्लंघन में शामिल नहीं हैं। समूह अपनी एक्टिवेशन विधि को एक विकल्प के रूप में बताता है जिसका उपयोग माइक्रोसॉफ्ट के सहायक कर्मचारी तब कर सकते हैं जब अन्य विधियाँ विफल हो जाएँ।

माइक्रोसॉफ्ट ने अभी तक इस जानकारी पर कोई आधिकारिक प्रतिक्रिया नहीं दी है।

[विज्ञापन_2]

स्रोत: https://thanhnien.vn/xuat-hien-cong-cu-co-the-kich-hoat-phan-mem-cua-microsoft-185250225135610115.htm

![[फोटो] हंगरी की संसद के अध्यक्ष राष्ट्रपति हो ची मिन्ह की समाधि पर गए](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760941009023_ndo_br_hungary-jpg.webp)

![[फोटो] नेशनल असेंबली के अध्यक्ष ट्रान थान मान ने हंगरी के नेशनल असेंबली के अध्यक्ष कोवर लास्ज़लो के साथ बातचीत की](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760952711347_ndo_br_bnd-1603-jpg.webp)

![[फोटो] 15वीं राष्ट्रीय सभा के 10वें सत्र का भव्य उद्घाटन](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760937111622_ndo_br_1-202-jpg.webp)

![[फोटो] प्रधानमंत्री फाम मिन्ह चीन्ह ने हंगरी की राष्ट्रीय असेंबली के अध्यक्ष कोवर लास्ज़लो से मुलाकात की](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760970413415_dsc-8111-jpg.webp)

![[फोटो] 2025 फॉल फेयर की संचालन समिति संगठन की प्रगति की जाँच करती है](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760918203241_nam-5371-jpg.webp)

टिप्पणी (0)