Zsarolóvírusok támadták meg az egészségügyi szervezeteket, súlyos következményekkel járva.

A BleepingComputer biztonsági és technológiai hírportál szerint a zsarolóvírus-támadás áldozatai a Radix systems voltak, egy harmadik féltől származó partner, amely számos szövetségi ügynökségnek nyújt szolgáltatásokat.

A svájci kormány hivatalos bejelentése szerint hackerek 1,3 TB lopott adatot juttattak el a sötét webre, amely szkennelt dokumentumokat, pénzügyi nyilvántartásokat, szerződéseket és kommunikációt tartalmazott. A Svájci Nemzeti Kiberbiztonsági Központ (NCSC) aktívan elemzi az adatokat, hogy felmérje az ellopott és titkosított információk hatásának mértékét, valamint azt, hogy mely ügynökségeket érintette a támadás.

A Radix egy zürichi székhelyű nonprofit szervezet, amely az egészség előmozdításának szenteli magát. Nyolc központot működtet, amelyek a svájci szövetségi kormány, tartományi és önkormányzati önkormányzatok, valamint más állami és magánszervezetek megbízásából projekteket és szolgáltatásokat valósítanak meg.

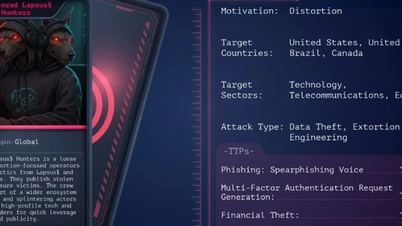

A Radix hivatalos bejelentése szerint a Sarcoma zsarolóvírus júniusban támadta meg a rendszereket. A Bleeping Computer jelentése szerint a Sarcoma egy gyorsan növekvő kiberbűnözői szervezet, amely 2024 októbere óta aktív. Egyetlen hónap alatt 36 fő célpontot támadtak meg. A Sarcoma adathalászattal, a rendszer sebezhetőségeinek kihasználásával vagy az ellátási láncok támadásával szivárog be a rendszerekbe.

Korábban, 2024 márciusában, svájci kormányzati adatok is kiszivárogtak egy másik vállalkozó, az Xplain elleni hasonló támadást követően. Ez a kiberbiztonsági incidens 65 000, a szövetségi kormánnyal kapcsolatos dokumentumot szivárogtatott ki, amelyek közül sok érzékeny személyes adatokat tartalmazott.

A legfrissebb bejelentések szerint júniusban, a Synnovis szolgáltatásait megzavaró, az Egyesült Királyságban az NHS vérellátóit érintő és egy beteg halálát okozó Qilin zsarolóvírus-támadás kivizsgálását követően kiderült, hogy a kiberbűnözői bandák évek óta célozzák meg a kórházakat és az egészségügyi szervezeteket, így azok jövedelmező célpontokká válnak a zsarolóvírus-támadások számára, mivel sürgősen helyre kell állítani a rendszereket és az érzékeny adatokat.

Korábban, 2020-ban a DoppelPaymer zsarolóvírus megtámadott egy düsseldorfi kórházat, megzavarva a szolgáltatásokat. Egy 78 éves nő aorta aneurizma következtében halt meg, miután egy távolabbi kórházba kellett szállítani, és késve kapta meg a sürgősségi ellátást. A legközelebbi kórházat, a Düsseldorfi Egyetemi Kórházat is megtámadta a rosszindulatú program.

A Qilinhez hasonló zsarolóvírusok továbbra is mindenféle szervezetet támadnak, beleértve az egészségügyi szektorban működőket is. Márciusban a Qilin támadásokat indított egy japán rákklinika és egy amerikai női egészségügyi intézmény ellen.

Ngo Tran Vu, az NTS Security Company igazgatója szerint: „A legtöbb kórház és egészségügyi szervezet kritikus fontosságú intézmény, de rendszereik még mindig nincsenek megfelelően védve. A valóság az, hogy sok számítógép szabadon csatlakozik az internethez, egyidejűleg a kórházi irányítórendszerhez is, sőt kalózszoftvereket is használ, számos belépési pontot teremtve a zsarolóvírusok számára a belső hálózatba való bejutáshoz.”

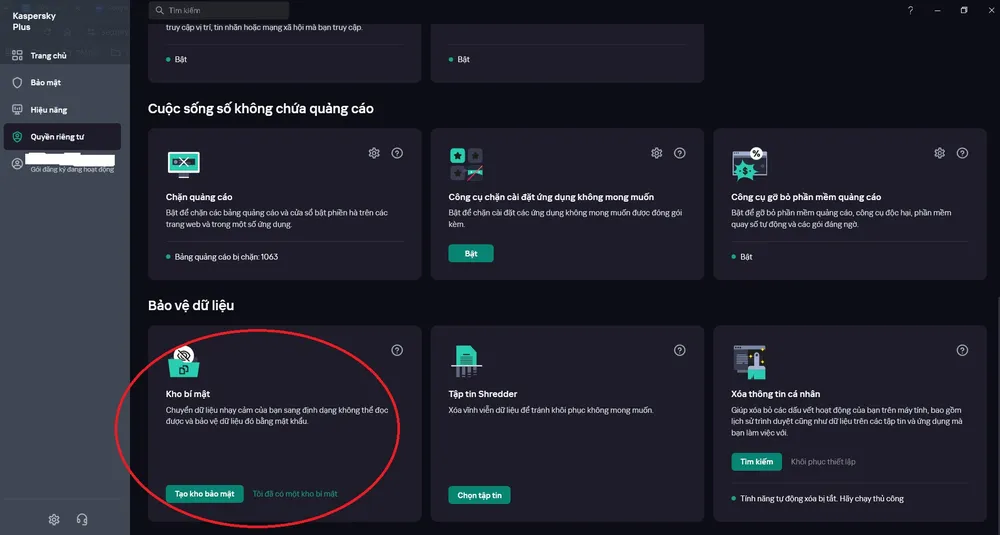

Ezért integrált biztonsági megoldásokat kell használni, mint például a Kaspersky rugalmas szinkronizációja az eszközök között, ami egy megfelelő és egyszerűsített megközelítés. A több hatékony védelmi réteg mellett a Kaspersky Plus lehetővé teszi a felhasználók számára, hogy védett archívumot hozzanak létre a kritikus adatokból, hogy zsarolóvírus-támadás esetén helyreállíthassák azokat.

Ezek az incidensek rávilágítanak arra, hogy a kórházi vezetők önelégült hozzáállása, akik azt hiszik, hogy a kórházak beavatkoznak az emberi életekbe, azt jelenti, hogy a kiberbűnözők békén hagyják őket. A valóságban az érzékeny orvosi adatok és a sürgősségi rendszerek a zsarolás elsődleges célpontjaivá teszik a kórházakat. A kórházaknak és az egészségügyi szervezeteknek pontosan fel kell mérniük a zsarolóvírusok jelentette veszélyt, hogy megfelelő befektetési politikákat alkalmazhassanak. El kell kerülniük azt a helyzetet, hogy csak a kár bekövetkezte után cselekszenek.

BINH LAM

Forrás: https://www.sggp.org.vn/du-lieu-co-quan-chinh-phu-va-benh-vien-cung-la-muc-tieu-cua-ma-doc-tong-tien-post803116.html

![[Fotó] Pham Minh Chinh miniszterelnök részt vesz a konferencián, amely összefoglalja és végrehajtja az igazságszolgáltatási szektor feladatait.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F13%2F1765616082148_dsc-5565-jpg.webp&w=3840&q=75)

Hozzászólás (0)