Számos zsarolóvírus-támadócsoport támad rendszereket Vietnámban.

Az Információbiztonsági Osztály (Információs és Hírközlési Minisztérium) alá tartozó Nemzeti Kiberbiztonsági Megfigyelő Központ (NCSC), valamint az A05 ( Közbiztonsági Minisztérium ) alá tartozó Nemzeti Kiberbiztonsági Központ technikai rendszereiből rögzített adatok mind azt mutatják, hogy a zsarolóvírus-támadó csoportok az utóbbi időben vietnami szervezetekre és vállalkozásokra összpontosították támadásaikat.

Március vége óta, miközben egyre több információs rendszert érő zsarolóvírus-támadás történt Vietnámban, a Kiberbiztonsági Minisztérium április 6-án bejelentette, hogy a vietnami ügynökségeket, szervezeteket és vállalkozásokat célzó zsarolóvírus-támadások mostantól a kibertérben is megjelennek.

Az NCSC megfigyelőrendszere azt is megjegyezte, hogy a zsarolóvírus-támadásokat elkövető csoportok egyre inkább a pénzügyi, banki, energetikai és telekommunikációs szektorban működő szervezetekre összpontosítanak. Valójában az elmúlt napokban számos vietnami vállalkozás rendszere ellen elkövetett zsarolóvírus-támadások kárt okoztak a vagyonban, rontották a márka hírnevét, és különösen megzavarták ezen szervezetek üzleti működését.

Az április 5-én tartott „Zsarolóvírus-támadások megelőzése” című szeminárium alkalmából Pham Thai Son úr, az NCSC igazgatóhelyettese kijelentette, hogy a vietnami információs rendszerek elleni közelmúltbeli támadások okainak és célpontjainak elemzése és azonosítása révén a Kiberbiztonsági Osztály megállapította, hogy számos különböző támadócsoport célozza meg a hazai szervezetek és vállalkozások rendszereit, mint például a Lockbit, a Blackcat, a Mallox stb.

Az NCSC képviselői azt is kijelentették, hogy bár a zsarolóvírus-támadások már régóta léteznek, ezeknek a támadócsoportoknak a kifinomultsága, összetettsége és professzionalizmusa ma már sokkal magasabb, mint korábban. Eközben, bár Vietnam felgyorsítja digitális átalakulását, és számos tevékenység a digitális környezetbe helyeződik át, sok hazai szervezet és vállalkozás még mindig nem biztosítja megfelelően információs rendszereit, így könnyű célpontokká válnak a hackercsoportok számára.

Pham Thai Son úr azt is elmondta, hogy az Információbiztonsági Osztály rendszeresen és folyamatosan figyelmeztetéseket ad ki az ügynökségeknek, szervezeteknek és vállalkozásoknak az új sebezhetőségekről és az új támadási trendekről, hogy azok frissíthessék a rendszerüket és azonnal kijavíthassák a hibákat. A valóságban azonban sok szervezet és vállalkozás nem fordított igazán figyelmet ezeknek a problémáknak a kezelésére, és nem is fektetett be megfelelően az információbiztonság garantálásába.

A statisztikák szerint több mint 7 évvel a kiberbiztonsági törvény és az információs rendszerek biztonságának biztonsági szintek szerinti biztosításáról szóló 85. számú rendelet hatálybalépése óta az állami szervek információs rendszereinek több mint 33%-a még nem fejezte be az információs rendszerek biztonsági szintjének jóváhagyását, és a javasolt biztonsági szintnek megfelelő védelmi intézkedéseket teljes mértékben megvalósító rendszerek százalékos aránya még alacsonyabb, mindössze körülbelül 20%.

Ugyanezen a véleményen voltak a Nemzeti Kiberbiztonsági Központ, A05 Osztály képviselői is: „A vietnami kiberbiztonsági helyzet egyre összetettebbé válik, a támadások gyakorisága és a veszteségek is egyre nagyobbak. Körülbelül 2-3 évvel ezelőtt a hackerek által ellopott 40-50 milliárd VND jelentős összegnek számított, de most a kibertámadások akár 200 milliárd VND veszteséget is okozhatnak.”

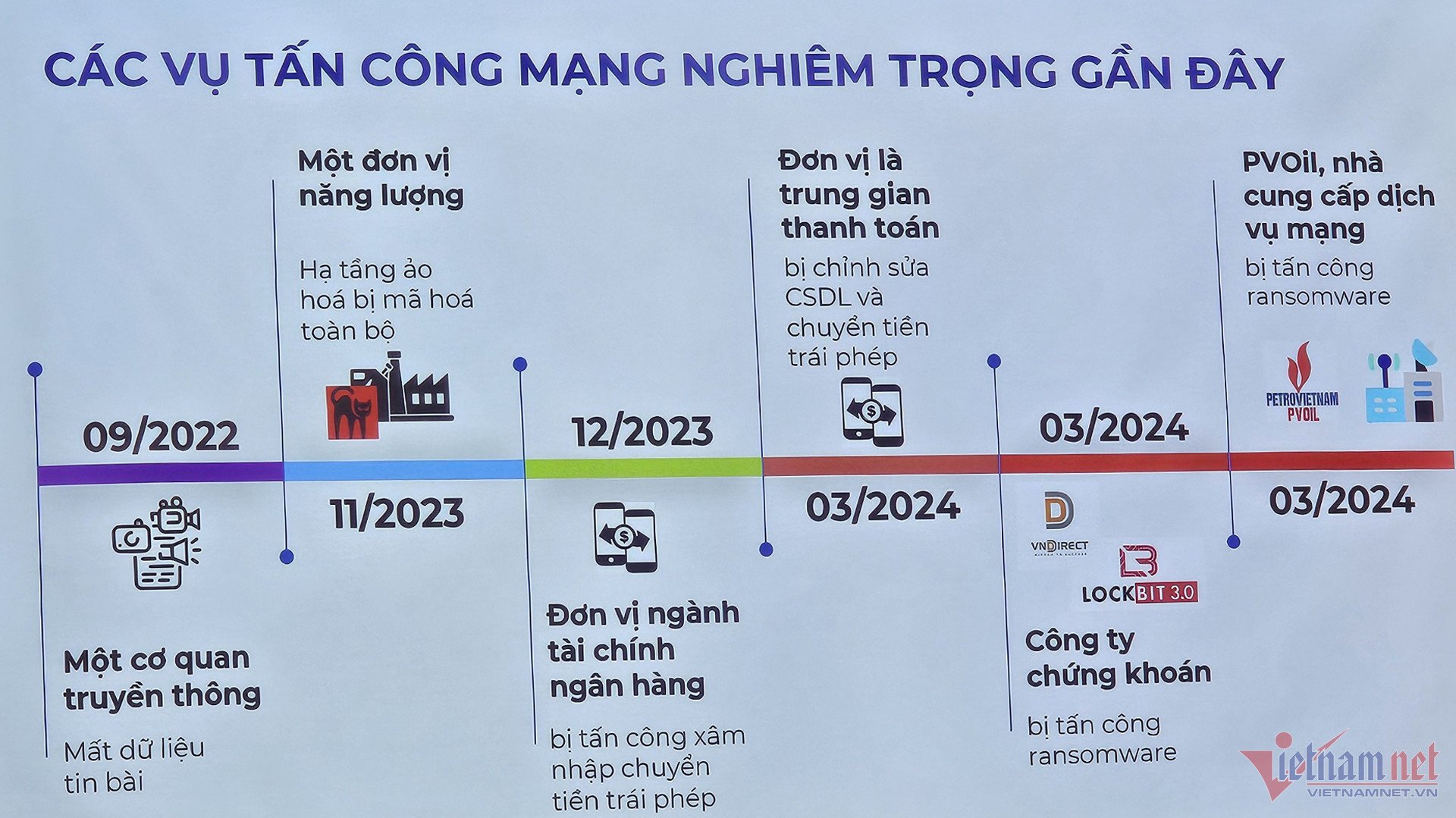

Hangsúlyozva, hogy Vietnám aktív digitális átalakuláson megy keresztül, de sok szervezet nem fordított kellő figyelmet a kiberbiztonságra, a Nemzeti Kiberbiztonsági Központ képviselője rámutatott számos súlyos támadásra is, amelyek a média, az energia, a pénzügyi, a banki, a fizetési közvetítői és az értékpapír-szektor szereplői ellen történtek Vietnam kiberterében 2022 szeptembere és 2024 áprilisa között, a támadások mértékének és gyakoriságának növekedésével.

Az adatokért fizetendő váltságdíj rossz precedenst teremt.

Figyelemre méltó, hogy annak ellenére, hogy a zsarolóvírus-támadások rendkívüli veszélyéről mindenki egyetért – miszerint az adatok titkosítása után gyakorlatilag nincs esély a visszafejtésre, a helyreállítási arány pedig közel nulla –, a szakértők továbbra is azt javasolják, hogy az ügynökségek és szervezetek ne fizessenek hackereknek a titkosított adatok váltságdíjáért.

A Nemzeti Kiberbiztonsági Központ képviselői kijelentették, hogy a globális zsarolóvírus-ellenes kezdeményezésben részt vevő összes fél egyetért abban, hogy ösztönözni kell a szervezeteket a fizetés mellőzésére, mivel ez keresletet teremtene, és arra ösztönözné a kibertámadásokkal foglalkozó csoportokat, hogy intenzívebben összpontosítsák támadásaikat.

„Ha a szervezetek ellenállóak maradnak a támadásokkal szemben, a hackercsoportok motivációja csökkenni fog. Tavaly márciusban egy vietnami cég váltságdíjat fizetett a rendszerének helyreállításáért. Figyelmeztettünk, hogy ez rossz precedenst teremtene a cég és a piacon lévő többi vállalkozás számára. Jelenleg nincsenek erre vonatkozó konkrét szabályozások, így az adatokért váltságdíj fizetése továbbra is a vállalkozások és szervezetek döntésétől függ” – osztotta meg a Nemzeti Kiberbiztonsági Központ képviselője.

A VietNamNet egyik riporterének nyilatkozva Vu Ngoc Son szakértő, az NCS Company műszaki igazgatója a következőket nyilatkozta: „A világméretű általános trend az, hogy megpróbálnak nem váltságdíjat fizetni a hackereknek, hogy elkerüljék a rossz precedens teremtését, mivel ez a cselekedet arra ösztönözheti a hackereket, hogy más célpontokat támadjanak belföldön, vagy arra ösztönözhet más hackercsoportokat, hogy folytassák a váltságdíjat fizető vállalkozások és szervezetek támadását.”

A hatóságok és a szakértők általános tanácsa szerint a vállalkozásoknak és szervezeteknek „inkább megelőzniük kell a zsarolóvírus-támadásokat, mintsem harcolniuk”. Az április 6-án kiadott „Kézikönyv a zsarolóvírus-támadások kockázatainak megelőzéséről és enyhítéséről” című kiadványban a Kiberbiztonsági Osztály kilenc intézkedést javasolt, amelyeket a vállalkozások proaktívan megtehetnek az ilyen típusú veszélyes támadások megelőzése érdekében.

[hirdetés_2]

Forrás

Hozzászólás (0)