Menurut Kaspersky, landskap geopolitik yang tegang digabungkan dengan pendigitalan pesat menjadikan rantau ini sebagai tempat pengintipan siber global. Pasukan Penyelidikan dan Analisis Global (GReAT) Kaspersky kini menjejaki lebih daripada 900 kumpulan dan kempen ancaman berterusan (APT) lanjutan, yang kebanyakannya mempunyai tumpuan yang kuat pada rantau APAC.

Cik Noushin Shabab, Ketua Penyelidikan Keselamatan di Pasukan Penyelidikan dan Analisis Global (GReAT) di Kaspersky

Cik Noushin Shabab, Ketua Penyelidikan Keselamatan di Pasukan Penyelidikan dan Analisis Global (GReAT) di Kaspersky, mendedahkan bahawa satu siri kumpulan pengintipan siber utama secara senyap-senyap menyasarkan rahsia negara, perisikan ketenteraan dan banyak data sensitif lain daripada kerajaan di rantau ini.

Yang paling menonjol ialah SideWinder, dianggap paling agresif di rantau ini, mengkhusus dalam menyasarkan kerajaan, tentera, diplomat , terutamanya sektor maritim dan logistik di Bangladesh, Kemboja, Vietnam, China, India dan Maldives. Pada awal 2025, kumpulan itu berkembang ke kemudahan tenaga Asia Selatan dan loji nuklear menggunakan e-mel pancingan data canggih yang mengandungi perisian hasad. SideWinder juga menyasarkan Sri Lanka, Nepal, Myanmar, Indonesia dan Filipina.

Spring Dragon (Lotus Blossom) memfokuskan pada Vietnam, Taiwan dan Filipina, menggunakan pancingan lembing, eksploitasi dan lubang berair. Lebih sedekad, kumpulan itu telah mengerahkan lebih daripada 1,000 keping perisian hasad ke dalam agensi kerajaan Asia Tenggara.

Tetris Phantom, ditemui pada 2023, pertama kali menyasarkan USB selamat khusus. Menjelang 2025, kumpulan itu menambah BoostPlug dan DeviceCync, membenarkan pemasangan perisian hasad ShadowPad, PhantomNet dan Ghost RAT.

HoneyMyte menumpukan pada mencuri data politik dan diplomatik di Myanmar dan Filipina, menggunakan perisian hasad ToneShell melalui pelbagai pemuat turun.

ToddyCat menyasarkan pelakon peringkat tinggi di Malaysia sejak 2020, menggunakan alatan berdasarkan kod sumber awam untuk memintas perisian keselamatan yang sah, mengekalkan akses rahsia.

Lazarus, kumpulan terkenal di sebalik serangan Bank Bangladesh, terus menimbulkan ancaman yang ketara. Pada awal 2025, Operation SyncHole menggabungkan lubang berair dengan eksploitasi perisian pihak ketiga untuk menyasarkan organisasi Korea Selatan. Kaspersky menemui kelemahan sifar hari dalam Agen Innorix yang menyebabkan sekurang-kurangnya enam perniagaan kritikal diserang.

Gajah Misterius, ditemui pada 2023, menggunakan pintu belakang yang mampu melaksanakan arahan dan memanipulasi fail, dan dikaitkan dengan kumpulan Gajah Menjatuhkan, Bitter dan Confucius. Pada 2025, kumpulan itu mengembangkan sasarannya ke Pakistan, Sri Lanka dan Bangladesh.

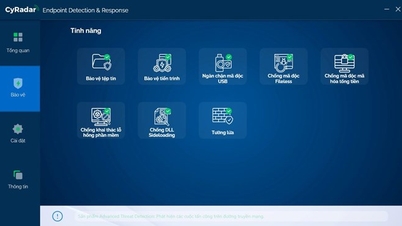

Untuk bertindak balas, Kaspersky mengesyorkan bahawa organisasi perlu mengesan dengan tepat, bertindak balas dengan cepat dan menangani kelemahan keselamatan dengan teliti. Beberapa langkah termasuk: sentiasa mengemas kini perisian pada semua peranti; ulasan keselamatan komprehensif untuk infrastruktur digital; menggunakan penyelesaian Kaspersky Next dengan perlindungan masa nyata, pemantauan dan tindak balas pada peringkat EDR/XDR; dan melengkapkan pasukan InfoSec dengan data daripada Kaspersky Threat Intelligence untuk mengenal pasti dan mengurangkan risiko lebih awal.

Sumber: https://nld.com.vn/canh-bao-apt-nham-vao-bi-mat-quoc-gia-va-co-so-hat-nhan-tai-apac-196250819230427496.htm

![[Foto] Menyembah patung Tuyet Son - khazanah berusia hampir 400 tahun di Pagoda Keo](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

![[Foto] Perarakan untuk meraikan ulang tahun ke-50 Hari Kebangsaan Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

![[Infografik] 3 garis masa "Kempen Quang Trung"](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/04/1764800248456_fb_ava-2.jpeg)

Komen (0)