Este malware é capaz de roubar fotos e informações do dispositivo, enviando-as em seguida para o servidor do hacker. O SparkKitty aparece frequentemente em aplicativos relacionados a criptomoedas, jogos de apostas e uma versão falsa do TikTok. Ele se espalha pela App Store, Google Play e também por sites de phishing. Acredita-se que essa campanha de ataque tenha como alvo usuários no Sudeste Asiático e na China, incluindo o Vietnã.

A Kaspersky alertou a Apple e o Google sobre os aplicativos maliciosos envolvidos. Alguns detalhes mostram que o SparkKitty está relacionado ao SparkCat – um malware que chamou a atenção por usar tecnologia OCR para escanear capturas de tela e encontrar senhas ou frases de recuperação de carteiras de criptomoedas. Esta é a segunda vez neste ano que especialistas registram um Trojan ladrão de dados na App Store.

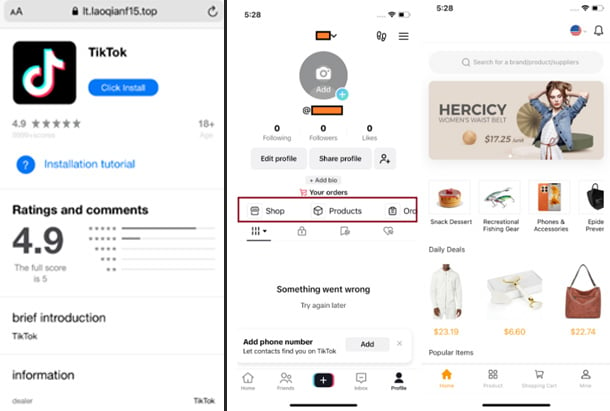

Um site falso da App Store que engana os usuários para que instalem o aplicativo TikTok, e uma loja online falsa incorporada ao aplicativo TikTok falso.

No iOS, o SparkKitty está disfarçado de 币coin, um aplicativo de criptomoedas. Além disso, sites falsos da App Store estão disseminando versões infectadas por malware do TikTok e jogos de azar. Os hackers estão usando uma ferramenta de desenvolvedor para instalar o aplicativo fora da App Store legítima. Quando os usuários fazem login no TikTok falso, o malware acessa imediatamente sua biblioteca de fotos e insere um link malicioso em seu perfil, levando a uma loja que aceita apenas pagamentos em criptomoedas.

O especialista da Kaspersky, Sergey Puzan, alertou: “O uso indevido de ferramentas de desenvolvedor para disseminar malware é uma tendência preocupante, pois burla as barreiras de proteção do iOS. Em particular, os sites de phishing estão se tornando cada vez mais sofisticados, facilitando que os usuários sejam enganados e instalem o código malicioso.”

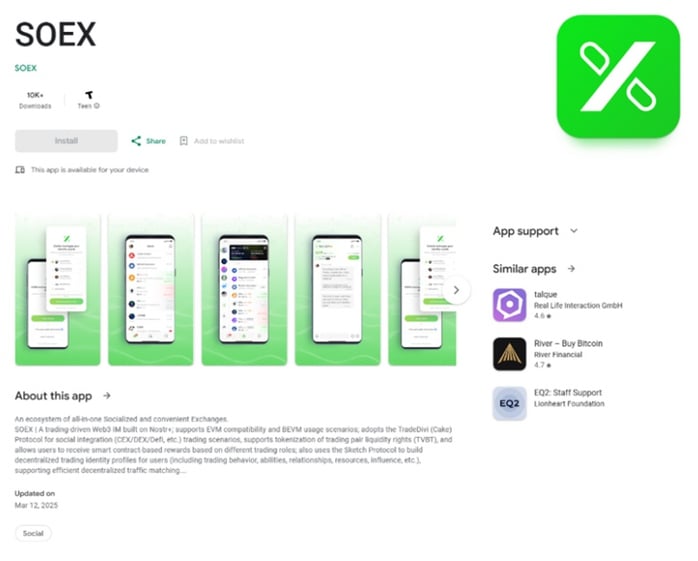

Aplicativo falso de corretora de criptomoedas SOEX no Google Play

Para Android, o SparkKitty também é distribuído via Google Play e sites externos, oculto em aplicativos de criptomoedas. Um exemplo é o SOEX, um aplicativo de mensagens com funcionalidade integrada de negociação de criptomoedas, que já teve mais de 10.000 downloads. Além disso, arquivos APK de terceiros também contêm código malicioso, que é amplamente divulgado em redes sociais como YouTube, TikTok e Facebook.

“O malware funciona de forma invisível, enviando imagens para o servidor de ataque. Essas imagens podem conter chaves de recuperação para carteiras de criptomoedas, permitindo que os hackers roubem ativos”, disse o especialista Dmitry Kalinin. O fato de a maioria dos aplicativos infectados estar relacionada a criptomoedas sugere que o objetivo principal é roubar ativos digitais.

Recomenda-se aos usuários que não instalem aplicativos de fontes não confiáveis, verifiquem cuidadosamente as informações do desenvolvedor e utilizem soluções de segurança para dispositivos móveis.

Um relatório detalhado sobre essa campanha de ataques está disponível em Securelist.com.

Fonte: https://nld.com.vn/canh-bao-trojan-sparkkitty-gia-mao-tiktok-tan-cong-nguoi-dung-ios-va-android-196250627073413671.htm

![[Foto] Desfile para celebrar o 50º aniversário do Dia Nacional do Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

Comentário (0)