Relatório de análise do ransomware LockBit 3.0 é divulgado.

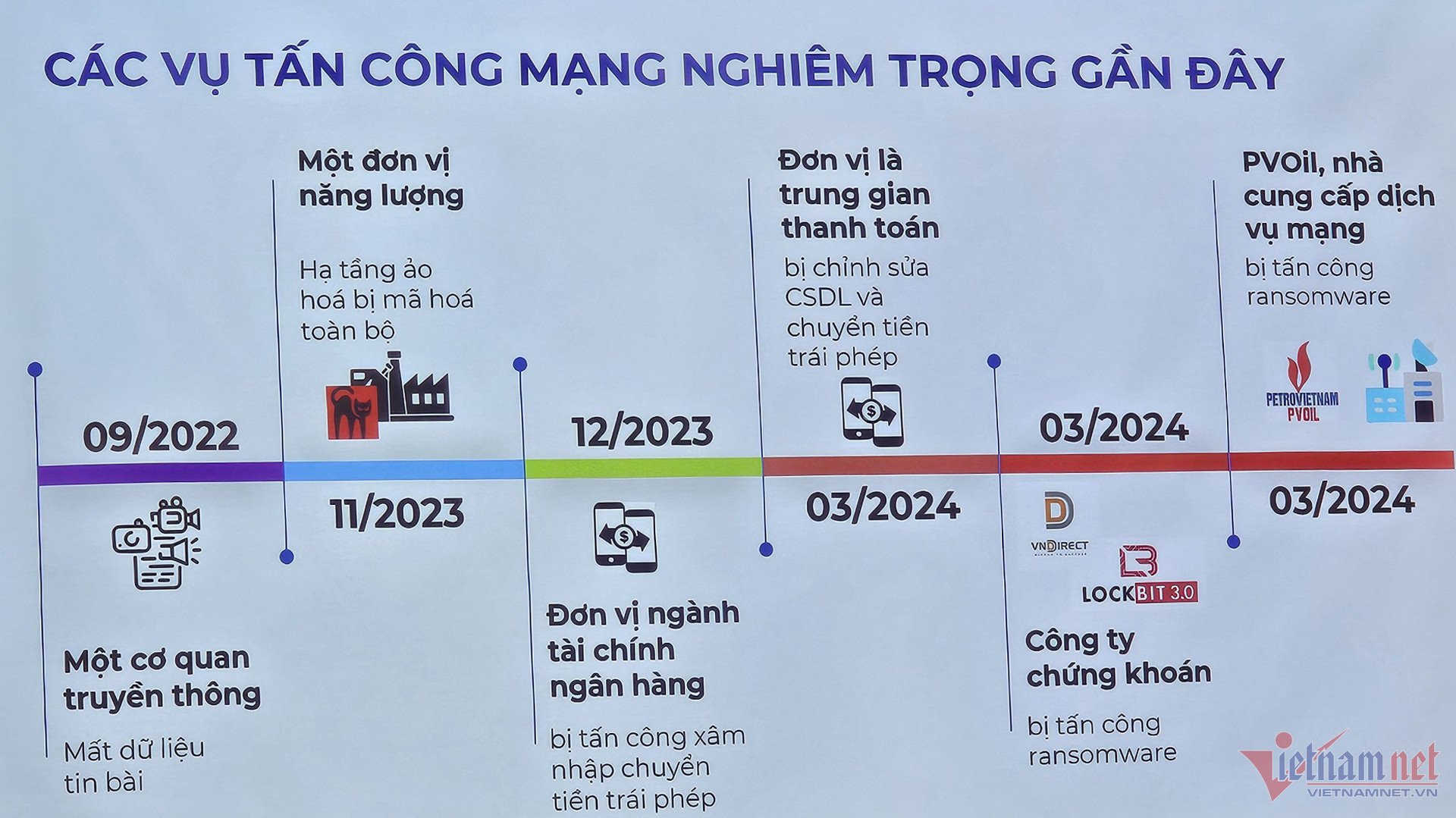

Durante as três semanas entre 24 de março e a primeira semana de abril deste ano, o ciberespaço do Vietnã registrou ataques consecutivos direcionados, na forma de ransomware, contra grandes empresas vietnamitas que atuam em setores importantes como finanças, mercado de capitais, energia, telecomunicações, entre outros. Esses ataques causaram a suspensão dos sistemas das empresas por um período de tempo, resultando em danos econômicos e de reputação significativos para as unidades cujos sistemas foram alvo dos grupos cibercriminosos.

Durante o processo de análise e investigação das causas e grupos responsáveis pelos recentes ataques aos sistemas de informação de empresas vietnamitas, as autoridades descobriram que esses incidentes foram "produtos" de diversos grupos de ataque, como LockBit, BlackCat, Mallox, entre outros. Em particular, no ataque de ransomware ao sistema VNDIRECT às 10h do dia 24 de março, que criptografou todos os dados das três maiores empresas da bolsa de valores vietnamita, as autoridades identificaram o grupo LockBit, com o malware LockBit 3.0, como o responsável pelo incidente.

Em todo o mundo , o grupo LockBit lançou diversos ataques de ransomware contra grandes empresas e organizações. Por exemplo, em junho e outubro de 2023, respectivamente, esse notório grupo de ransomware atacou a fabricante de semicondutores TSMC (Taiwan, China) e a empresa de produtos e serviços de tecnologia da informação CDW, exigindo resgates que chegavam a 70-80 milhões de dólares.

Com o objetivo de ajudar agências, organizações e empresas no Vietnã a compreender melhor o nível de perigo e como prevenir e minimizar os riscos de ataques de ransomware em geral, bem como ataques do grupo LockBit, o Centro Nacional de Monitoramento de Segurança Cibernética (NCSC), vinculado ao Departamento de Segurança da Informação (Ministério da Informação e Comunicações), acaba de sintetizar fontes de informação sobre o ciberespaço e divulgar o 'Relatório de Análise sobre o ransomware LockBit 3.0'.

O grupo de ransomware mais perigoso do mundo

O novo relatório conduzido pelo NCSC concentra-se em fornecer 4 conteúdos principais, incluindo: Informações sobre o grupo de ataque de ransomware LockBit; Clusters ativos do LockBit; Lista de indicadores de ataques cibernéticos registrados relacionados ao LockBit 3.0; Como prevenir e minimizar os riscos de ataques de ransomware.

O relatório do NCSC, que classificou o LockBit como um dos grupos de ransomware mais perigosos do mundo, também afirmou que, desde seu surgimento em 2019, o LockBit realizou inúmeros ataques contra empresas e organizações de diversos setores. O grupo opera sob um modelo de "Ransomware como Serviço (RaaS)", permitindo que os agentes de ameaças implantem ransomware e compartilhem os lucros com os responsáveis pelo serviço.

Notavelmente, em setembro de 2022, o código-fonte do LockBit 3.0, incluindo alguns dos nomes que poderiam ser usados para desenvolver esse ransomware, foi vazado por um indivíduo chamado 'ali_qushji' na plataforma X (antigamente Twitter). O vazamento permitiu que especialistas analisassem mais a fundo a amostra do ransomware LockBit 3.0, mas, desde então, agentes maliciosos criaram uma onda de novas variantes de ransomware baseadas no código-fonte do LockBit 3.0.

Além de analisar os métodos de ataque de clusters ativos do ransomware LockBit, como TronBit, CriptomanGizmo ou Tina Turner, o relatório do NCSC também fornece às unidades uma lista de indicadores de ataques cibernéticos registrados relacionados ao LockBit 3.0. "Atualizaremos continuamente as informações dos indicadores de comprometimento (IOCs) na página alert.khonggianmang.vn do portal nacional do ciberespaço", disse um especialista do NCSC.

Uma parte particularmente importante mencionada no 'Relatório de Análise do Ransomware LockBit 3.0' é o conteúdo que orienta agências, organizações e empresas sobre como prevenir e minimizar os riscos de ataques de ransomware. Notas importantes para apoiar as unidades no Vietnã na prevenção e resposta a ataques de ransomware foram mencionadas pelo Departamento de Segurança da Informação no 'Manual sobre algumas medidas para prevenir e minimizar os riscos de ataques de ransomware', divulgado em 6 de abril, e continuam sendo recomendadas para implementação por especialistas do NCSC.

Segundo especialistas, os ataques de ransomware hoje em dia costumam começar a partir de uma vulnerabilidade de segurança de uma agência ou organização. Os invasores penetram no sistema, mantêm presença, expandem o escopo da intrusão, controlam a infraestrutura de TI da organização e paralisam o sistema, com o objetivo de forçar as organizações vítimas reais a pagar um resgate para recuperar os dados criptografados.

Ao compartilhar informações com os repórteres do VietNamNet na época do ataque ao sistema VNDIRECT, ocorrido há 5 dias, um representante do Departamento de Segurança da Informação, da unidade que participou da coordenação das atividades de resposta a incidentes, comentou: "Este incidente é uma importante lição para aumentar a conscientização sobre segurança de rede em organizações e empresas no Vietnã."

Portanto, agências, organizações e empresas, especialmente aquelas que atuam em áreas importantes como finanças, bancos, valores mobiliários, energia, telecomunicações, etc., precisam revisar e fortalecer com urgência e proatividade tanto os sistemas de segurança existentes quanto o pessoal especializado, e ao mesmo tempo desenvolver planos de resposta a incidentes.

“As organizações precisam cumprir rigorosamente as normas, os requisitos e as diretrizes de segurança da informação e de redes que foram emitidas. É responsabilidade de cada organização e empresa proteger a si mesma e aos seus clientes de potenciais ataques cibernéticos”, enfatizou um representante do Departamento de Segurança da Informação.

| O ransomware LockBit era inicialmente conhecido como ABCD, em referência à extensão dos arquivos criptografados. Alguns meses depois, surgiu uma variante do ABCD com o nome atual, Lockbit. Um ano depois, o grupo lançou uma versão atualizada, o LockBit 2.0 (também conhecido como LockBit Red), que incluía um malware integrado chamado StealBit para roubar dados confidenciais. O LockBit 3.0, também conhecido como LockBit Black, é a versão mais recente, lançada em 2022 com novos recursos e técnicas de evasão aprimoradas. |

Por que o sistema PVOIL consegue se recuperar rapidamente após um ataque de ransomware?

Formar uma cultura de segurança para aumentar as defesas contra ataques de ransomware.

Pagar resgates por dados incentivará os hackers a aumentar os ataques de ransomware.

Fonte

![[Foto] Ginseng da Montanha Dan, um presente precioso da natureza para a terra de Kinh Bac](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F11%2F30%2F1764493588163_ndo_br_anh-longform-jpg.webp&w=3840&q=75)

Comentário (0)