СГГПО

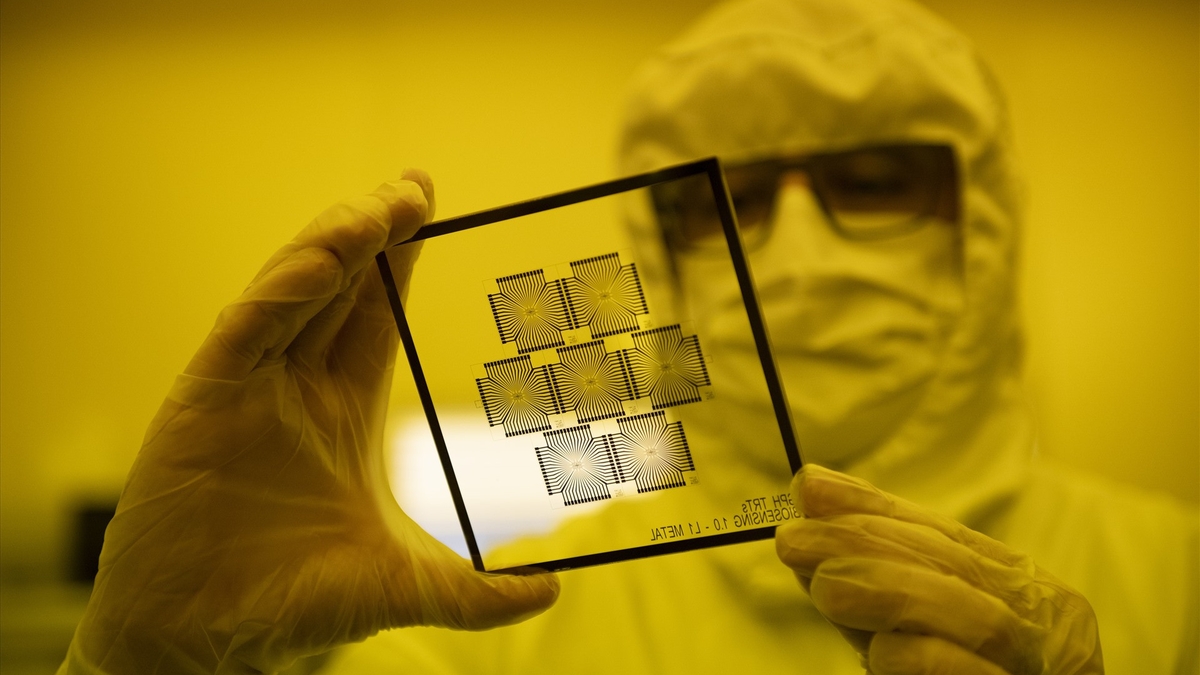

Исследователи «Лаборатории Касперского» обнаружили мобильную APT-кампанию (Advanced Persistent Threat), нацеленную на устройства iOS с ранее не обнаруженным вредоносным ПО.

|

| APT-кампания на устройства iOS через iMessage |

В рамках кампании, получившей название «Операция «Триангуляция», через iMessage распространяются эксплойты, не требующие никаких действий, для запуска вредоносного ПО, которое получает полный контроль над устройствами и данными пользователей, при этом конечная цель заключается в тайной слежке за пользователями.

Эксперты «Лаборатории Касперского» обнаружили эту APT-кампанию, отслеживая сетевой трафик Wi-Fi компании с помощью унифицированной платформы мониторинга и анализа «Лаборатории Касперского» (KUMA). После дальнейшего анализа исследователи выяснили, что злоумышленник атаковал iOS-устройства десятков сотрудников компании.

Жертва получает сообщение iMessage с вложением, содержащим эксплойт, не требующий нажатия кнопки. Без какого-либо взаимодействия со стороны жертвы сообщение активирует уязвимость, которая приводит к выполнению кода, повышению привилегий и предоставлению зараженному устройству полного контроля. После того, как злоумышленник успешно проникает на устройство, сообщение автоматически удаляется.

Не останавливаясь на достигнутом, шпионское ПО незаметно передает на удаленные серверы личную информацию, включая аудиозаписи, фотографии из приложений для обмена мгновенными сообщениями, геолокацию и данные о ряде других действий владельца зараженного устройства.

«Наше расследование этой операции продолжается, и мы надеемся вскоре поделиться более подробной информацией, поскольку цели этой шпионской деятельности могут быть и за пределами «Лаборатории Касперского»», — заявил Игорь Кузнецов, руководитель региона EEMEA в Глобальной группе исследований и анализа «Лаборатории Касперского» (GReAT).

Поскольку многие целевые атаки начинаются с фишинга или приемов социальной инженерии, организуйте для сотрудников компании обучение по повышению осведомленности и практическим навыкам в области безопасности, например, с помощью автоматизированной платформы осведомленности о безопасности «Лаборатории Касперского».

Исследователи «Лаборатории Касперского» предлагают рекомендации, которые помогут пользователям избежать участи жертв целевых атак известных и неизвестных злоумышленников: Для своевременной защиты, расследования и реагирования на уровне конечных точек используйте надежное решение корпоративной безопасности, такое как Kaspersky Unified Monitoring and Analysis Platform (KUMA); Обновляйте операционные системы Microsoft Windows и стороннее программное обеспечение как можно скорее и регулярно; Предоставляйте группам SOC доступ к последним данным об угрозах (TI); Предоставьте группам кибербезопасности возможность бороться с новейшими целевыми угрозами с помощью онлайн-курса обучения «Лаборатории Касперского», разработанного экспертами GreAT…

Источник

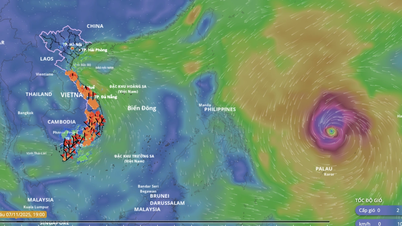

![[Фото] Дананг: сотни людей объединили усилия, чтобы очистить важный туристический маршрут после шторма № 13](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/07/1762491638903_image-3-1353-jpg.webp)

Комментарий (0)