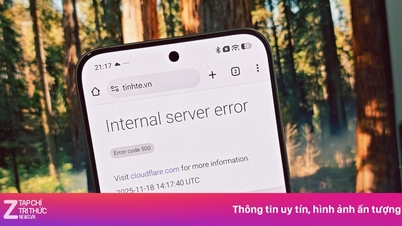

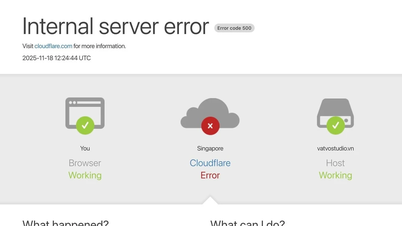

Через 5 днів після кібератаки, яка паралізувала систему, сьогодні, 29 березня, компанія VNDIRECT оголосила, що очікується відновлення роботи з 1 квітня. Інцидент недоступності тривав до 7 днів, що демонструє серйозність атаки та водночас викликає занепокоєння щодо ризиків, пов'язаних з потенційними, невиявленими вразливостями безпеки в інформаційно-технологічних системах організацій та підприємств.

Пан Нго Туан Ань, генеральний директор компанії SCS Smart Cyber Security, заявив, що хоча ця форма атаки з метою викупу не є новою, вона з'явилася у В'єтнамі лише в невеликих масштабах. «Атаку, спрямовану на VNDIRECT, можна вважати найбільшою атакою на шифрування даних, коли-небудь зареєстрованою у В'єтнамі, яка має величезний вплив на користувачів», – оцінив пан Туан Ань.

Жодна система інформаційної безпеки не є на 100% захищеною від кібератак.

Експерт також зазначив, що «неможливо» стверджувати, що системи інформаційної безпеки та мережева безпека сьогодні на 100% безпечні, оскільки діри в безпеці та слабкі місця можуть з'являтися щодня. Хакери регулярно досліджують, тестують та використовують глобальні інструменти сканування, щоб знайти лазівки для атак. Вони шукають системи та програмне забезпечення зі слабкими місцями, які не були виправлені для проникнення, тим самим здійснюючи акти саботажу або служачи фінансовим та політичним цілям.

«Цей інцидент є попередженням для всіх нас під час розгортання великих інформаційно-технологічних (ІТ) систем, що містять багато даних. Для максимізації ефективності нам потрібні системи захисту в поєднанні з інтелектуальним моніторингом безпеки, системами виявлення аномалій та високим пріоритетом мережевої безпеки», – наголосив генеральний директор SCS.

Поділяючи таку ж думку, директор з технологій компанії з кібербезпеки NCS Ву Нгок Сон зазначив, що кіберінциденти, спрямовані проти компаній та фінансових установ, завжди створюють великі ризики для користувачів та ринку. Він сказав: «Цей інцидент є уроком, попереджувальним дзвіночком для компаній та фінансових установ, щоб вони швидко переглянули свої системи, щоб такі прикриі інциденти не повторилися в майбутньому».

Лідер NCS пояснив, що В'єтнам зараз пов'язаний зі світом, тому для хакерських груп не є чимось новим, що вони націлені на вітчизняний бізнес та організації. Методи діяльності цих груп стають дедалі складнішими, вони використовують дуже високі технології, тому, за його словами, якщо В'єтнам не матиме систем кіберзахисту, які відповідають міжнародним стандартам та класу, це буде дуже важко запобігти.

Він сказав, що хакерські групи часто сканують цільову систему на наявність вразливостей, щоб знайти точку проникнення, а потім «зливаються» в середовище та чекають, довго захоплюючи інформацію, перш ніж здійснити руйнівну атаку. «Ми підрахували, що в більшості атак хакери проникають ще до того, як клієнт дізнається про це. Більшість із них пов’язані з використанням слабких місць у програмному забезпеченні. Коли відбувається атака, люди знають лише про наявність дірки в безпеці», – поділився пан Ву Нгок Сон.

Два експерти з кібербезпеки також зазначили, що підприємствам та організаціям необхідно впровадити рішення інформаційної безпеки в поточних умовах, включаючи резервне копіювання та швидке реагування. Підрозділам необхідно резервувати систему, подібну до основної системи, ізолювати її, щоб у разі інциденту можна було швидко реагувати, можливо, за лічені хвилини, щоб мінімізувати збитки.

Безперервний моніторинг безпеки мережі також завжди необхідний, оскільки вразливості завжди існують і їх нелегко виявити. Коли відбувається незаконне вторгнення, його потрібно виявляти на ранній стадії. Чим раніше виявлено, тим вищий рівень успішного запобігання атакам, а також обмеження ризиків і збитків для бізнесу, клієнтів і ринку.

У В'єтнамі Міністерство інформації та зв'язку запровадило 4-рівневу модель захисту. Відповідно, кожне підприємство потребує 4 рівні захисту, включаючи: спеціалізовані сили кібербезпеки, що регулярно чергують; найм незалежної команди моніторингу для моніторингу; проведення регулярного сканування та оцінки системи; підключення до національних систем моніторингу кібербезпеки.

Посилання на джерело

![[Фото] Генеральний секретар То Лам приймає віце-прем'єр-міністра та міністра оборони Словаччини Роберта Калінака](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/18/1763467091441_a1-bnd-8261-6981-jpg.webp)

Коментар (0)