За даними Yahoo, одноразові коди підтвердження (OTP), що надсилаються через SMS, все ще широко використовуються як другий рівень захисту в двофакторній автентифікації, допомагаючи користувачам входити в банківські програми, електронну пошту або соціальні мережі.

Однак Yahoo попереджає, що SMS є одним із найслабших методів безпеки, оскільки він дуже вразливий до фішингових атак.

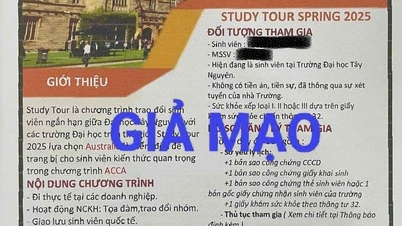

Нещодавнє розслідування Bloomberg Businessweek та Lighthouse Reports виявило більший ризик: ці коди OTP можуть бути доступні третім особам. Зокрема, менш відома швейцарська телекомунікаційна компанія Fink Telecom Services отримала доступ до понад 1 мільйона повідомлень, що містили коди двофакторної автентифікації, у червні 2023 року.

Як посередник, що з'єднує компанії, що генерують коди автентифікації, та кінцевих користувачів, Fink Telecom Services має право обробляти та переглядати вміст повідомлень. Викликає занепокоєння те, що цю компанію підозрюють у стеженні за користувачами та втручанні в особисті облікові записи.

SMS вважається одним із найслабших методів захисту, оскільки до нього можуть отримати доступ треті сторони.

Витік кодів OTP надійшов від численних великих компаній, таких як Google, Meta, Amazon, Tinder, Snapchat, Binance, Signal, WhatsApp та багатьох банків у Європі. Повідомлення були надіслані користувачам у понад 100 країнах.

За даними Yahoo, основною причиною ненадійності двофакторної автентифікації через SMS є те, що компанії часто наймають посередників для надсилання SMS-повідомлень за нижчою ціною, через великі контракти з кількома операторами та «глобальні титули» – мережеві адреси, що використовуються для міжнародних з’єднань. Слабкість цієї системи полягає в тому, що компанії, які наймають ці послуги, не працюють безпосередньо з такими організаціями, як Fink Telecom Services, а через рівні субпідрядників, що ще більше ускладнює безпеку даних.

Пан Фам Мань Куонг, засновник Wischain Co., Ltd., пояснює, що нинішній метод двофакторної автентифікації через SMS більше не є безпечним, оскільки кіберзлочинці стають дедалі витонченішими, легко використовуючи вразливості в системах безпеки для отримання доступу.

Одна з поширених форм фішингової атаки полягає в використанні на перший погляд легітимних повідомлень, електронних листів або веб-сайтів, щоб обманом змусити користувачів надати конфіденційну інформацію, таку як імена користувачів, паролі або коди OTP.

Крім того, методи заміни SIM-карт також становлять серйозну загрозу. Злочинці можуть красти номери телефонів жертв, а потім отримувати коди підтвердження, надіслані через SMS.

Крім того, багато користувачів досі мають звичку встановлювати програмне забезпечення з невідомих джерел, особливо на пристроях Android, що призводить до появи шпигунських програм або кейлогерів, які можуть таємно записувати натискання клавіш та красти дані для входу.

Хоча SMS-автентифікація все ще вважається певним рівнем захисту, порівняно із сучасними методами, такими як Google Authenticator – програма, яка генерує випадкові коди автентифікації, що змінюються кожні 30 секунд і не залежать від мобільної мережі, – SMS дедалі більше демонструє свої слабкі місця.

Джерело: https://nld.com.vn/xac-thuc-hai-yeu-to-qua-sms-rat-rui-ro-nen-dung-ung-dung-nao-196250621114624897.htm

![[Зображення] Злиті зображення напередодні урочистої церемонії нагородження Community Action Awards 2025 року.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765882828720_ndo_br_thiet-ke-chua-co-ten-45-png.webp&w=3840&q=75)

![[Фото] Прем'єр-міністр Фам Мінь Чінь приймає міністра освіти та спорту Лаосу Тонгсаліта Мангнормека](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765876834721_dsc-7519-jpg.webp&w=3840&q=75)

![[Жива трансляція] Церемонія нагородження громадських дій 2025 року](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765899631650_ndo_tr_z7334013144784-9f9fe10a6d63584c85aff40f2957c250-jpg.webp&w=3840&q=75)

![[Фото] Прем'єр-міністр Фам Мінь Чінь приймає губернатора провінції Точіґі (Японія)](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765892133176_dsc-8082-6425-jpg.webp&w=3840&q=75)

![[Відео] Незалежність та самостійність, пов'язані з міжнародною інтеграцією протягом 40 років реформ](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/16/1765899635777_1-1-8054-png.webp)

Коментар (0)