BleepingComputer کے مطابق، مائیکروسافٹ نے BioNTdrv.sys ڈرائیور کو بلاک لسٹ میں شامل کر دیا ہے کیونکہ ہیکرز کی جانب سے اس سے فائدہ اٹھانے والے سیکیورٹی خطرات کی دریافت کی وجہ سے۔ پیراگون پارٹیشن مینیجر سافٹ ویئر میں کرنل لیول ڈرائیور میں کمزوریاں پائی گئیں۔ ہیکرز ونڈوز پر سسٹم لیول کنٹرول حاصل کرنے کے لیے اس ڈرائیور کا استحصال کر سکتے ہیں، اس طرح رینسم ویئر کے حملوں کو تعینات کر سکتے ہیں۔ اگر یہ سافٹ ویئر پہلے سے ہی ٹارگٹ ڈیوائس پر انسٹال ہے تو حملہ آور موجودہ کمزوری کا فائدہ اٹھا سکتے ہیں۔ اس کے برعکس، وہ اس ڈرائیور کو اپنے طریقے سے سسٹم میں گھسنے کے لیے انسٹال بھی کر سکتے ہیں۔

CERT/CC کے مطابق، یہ کمزوریاں ڈیوائس تک مقامی رسائی والے ہیکرز کو مراعات میں اضافہ کرنے یا سروس سے انکار (DoS) کی شرط کا سبب بننے دیتی ہیں۔ خاص طور پر، کیونکہ BioNTdrv.sys ڈرائیور مائیکروسافٹ کے ذریعے ڈیجیٹل طور پر دستخط شدہ ہے، اس لیے ہیکرز سسٹم کا استحصال کرنے کے لیے جائز لیکن کمزور ڈرائیوروں کا فائدہ اٹھاتے ہوئے، "اپنا کمزور ڈرائیور لائیں" (BYOVD) تکنیک کا استعمال کر سکتے ہیں۔

مائیکروسافٹ نے کہا کہ پانچ میں سے چار کمزوریاں پیراگون پارٹیشن مینیجر کے ورژن 7.9.1 اور اس سے پہلے کے ورژنز کو متاثر کرتی ہیں، جب کہ پانچویں (CVE-2025-0298) ورژن 17 اور اس سے پہلے کے ورژن کو متاثر کرتی ہے، جو کہ وہ کمزوری بھی ہے جس کا حالیہ رینسم ویئر حملوں میں فعال طور پر فائدہ اٹھایا گیا ہے۔

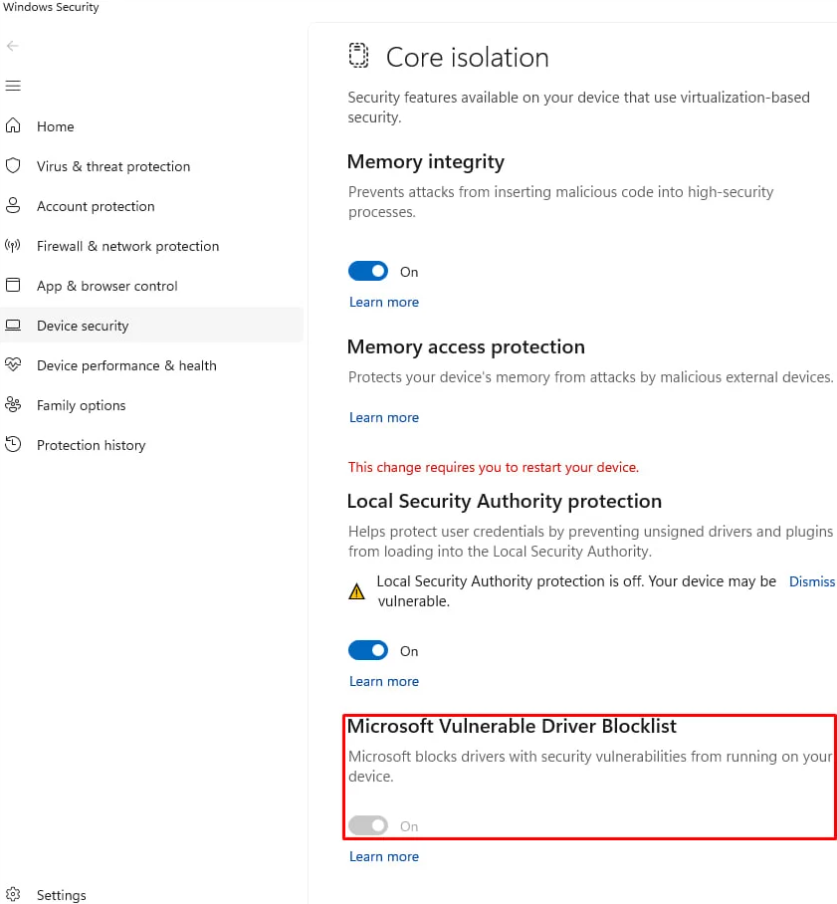

Microsoft Vulnerable Driver Block List کے آپشن کو غیر فعال کرنے سے ڈیوائس کو کمزور ڈرائیوروں کے ذریعے حملوں کا خطرہ لاحق ہو جاتا ہے۔

خطرے کو کم کرنے کے لیے، مائیکروسافٹ تجویز کرتا ہے کہ صارفین سافٹ ویئر کے تازہ ترین ورژن میں اپ گریڈ کریں، جو فکسڈ BioNTdrv.sys 2.0.0 کے ساتھ آتا ہے۔ سافٹ ویئر کو اپ ڈیٹ کرنے کے علاوہ، صارفین کو سیٹنگز> پرائیویسی اینڈ سیکیورٹی> ونڈوز سیکیورٹی> ڈیوائس سیکیورٹی> کور آئسولیشن> مائیکروسافٹ کے کمزور ڈرائیور بلاک لسٹ پر جا کر مائیکروسافٹ کی کمزور ڈرائیور بلاک لسٹ کو بھی چیک کرنا چاہیے اور اس بات کو یقینی بنانا چاہیے کہ یہ فیچر فعال ہے۔

ماخذ: https://thanhnien.vn/microsoft-canh-bao-lo-hong-bao-mat-cua-phan-mem-quan-ly-o-dia-tren-windows-185250304165924709.htm

![[تصویر] کیٹ با - گرین جزیرے کی جنت](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

![[VIMC بجلی کی رفتار کے 40 دن] دا نانگ پورٹ: اتحاد - بجلی کی رفتار - ختم لائن تک پیش رفت](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/04/1764833540882_cdn_4-12-25.jpeg)

تبصرہ (0)