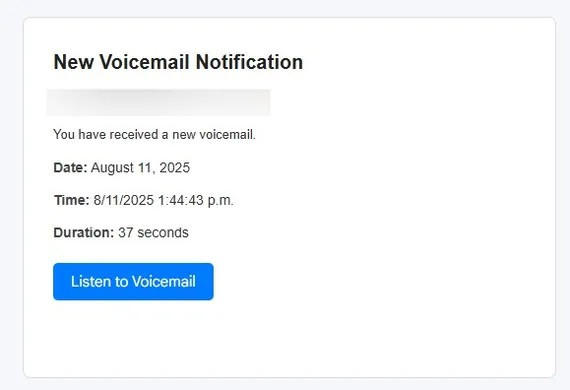

اسکام کا آغاز جعلی ای میلز سے ہوتا ہے جو "نئی صوتی اطلاعات" کی نقالی کرتی ہیں، جو ایسا لگتا ہے کہ وہ کسی جائز صوتی میل سروس سے آتی ہیں۔

اس ای میل میں "وائس میل سنیں" کا بٹن ہے، جس پر کلک کرنے پر، جی میل لاگ ان صفحہ کی مکمل کاپی پر ری ڈائریکٹ کرنے سے پہلے، سیکیورٹی کا احساس پیدا کرنے کے لیے ایک جعلی کیپچا صفحہ سمیت متعدد درمیانی ویب سائٹس کے ذریعے شکار کی رہنمائی کرتا ہے۔

فشنگ ای میلز صارفین کو لاگ ان کرنے کے لیے "نئی وائس میل" اطلاعات کا استعمال کرتی ہیں۔ (تصویر: SCS)

یہاں، صارفین کو ان کے ای میل ایڈریس، پاس ورڈ، اور یہاں تک کہ اضافی حفاظتی تہوں جیسے دو عنصر کے تصدیقی کوڈز، بیک اپ کوڈز، اور حفاظتی سوالات درج کرنے کے لیے دھوکہ دیا جاتا ہے۔ تمام ڈیٹا فوری طور پر حملہ آور کے زیر کنٹرول سرور کو بھیج دیا جاتا ہے۔

جس چیز نے اس مہم کو خاص طور پر خطرناک بنا دیا وہ یہ تھا کہ حملہ آوروں نے ابتدائی مرحلے کی میزبانی کے لیے Microsoft Dynamics پلیٹ فارم (mkt.dynamics.com)، جو ایک جائز مارکیٹنگ سروس کا استعمال کیا۔

یہ طریقہ ای میلز کو مشکوک کے طور پر جھنڈا لگانا مشکل بنا دیتا ہے۔ میلویئر اپنی شناخت چھپانے کے لیے AES انکرپشن کا استعمال کرتے ہوئے جعلی لاگ ان پیجز بناتا ہے، اینٹی ڈیبگنگ کی صلاحیتوں کو نمایاں کرتا ہے، اور روس اور پاکستان میں متعدد سرورز کے ذریعے تفتیش میں رکاوٹ ڈالتا ہے۔

ماہرین نے خبردار کیا ہے کہ یہ فشنگ تکنیکوں میں ایک بڑی پیشرفت کی نمائندگی کرتا ہے، جو سوشل انجینئرنگ (کیپچا اور گوگل انٹرفیس کے ساتھ اعتماد پیدا کرنا) کے ساتھ سنسرشپ کو روکنے کے لیے جائز بنیادی ڈھانچے کا استحصال کرتا ہے۔

جی میل کے پاس ورڈ مختلف اسکیموں کے ذریعے آسانی سے چوری کیے جا سکتے ہیں۔

دوسری خبروں میں، PCWorld کی رپورٹ ہے کہ Google سروسز، جیسے Gmail اور Google Cloud کے صارفین کو فشنگ کی کوششوں میں نمایاں اضافہ کا سامنا ہے۔

ایک Reddit پوسٹ اشارہ کرتی ہے کہ Gmail کے صارفین فی الحال 650 ایریا کوڈ والے فون نمبروں سے ٹیکسٹ پیغامات کے ذریعے فشنگ حملوں کا نشانہ بن رہے ہیں۔

گوگل کے ملازمین کے طور پر ظاہر کرنے والے اسکیمرز متاثرین سے رابطہ کرتے ہیں تاکہ وہ ان کے اکاؤنٹس کو متاثر کرنے والے سیکیورٹی کے خطرے سے آگاہ کریں۔ ان کالز کے دوران، حملہ آور متاثرہ کے جی میل اکاؤنٹ کو اپنا پاس ورڈ ری سیٹ کرنے اور یہ معلومات فراہم کرنے کے لیے کہہ کر ہائی جیک کرنے کی کوشش کرتے ہیں۔

مزید برآں، ایک اور فشنگ تکنیک کی اطلاع دی گئی ہے جسے "Dangling bucket" کہا جاتا ہے، جس میں ہیکرز گوگل کلاؤڈ اکاؤنٹس پر میلویئر انسٹال کرنے یا ڈیٹا چوری کرنے کے لیے پرانے رسائی پتوں کے ساتھ تجربہ کرتے ہیں۔

2.5 بلین جی میل اور گوگل کلاؤڈ صارفین کے ساتھ، کاروبار اور افراد دونوں کو فشنگ کی کوششوں اور آن لائن حملوں کی بڑھتی ہوئی تعداد کے خلاف زیادہ چوکس رہنے کی ضرورت ہے۔

صارف کو کیا کرنا چاہیے؟

- - ہمیشہ عجیب صوتی میل اطلاعات سے ہوشیار رہیں۔

- - صرف سرکاری گوگل ویب سائٹ کے ذریعے Gmail میں لاگ ان کریں۔

- - اگر آپ کو شبہ ہے کہ آپ نے جعلی ویب سائٹ پر معلومات درج کی ہیں، تو فوری طور پر اپنا پاس ورڈ تبدیل کریں، لاگ ان کی حالیہ سرگرمی چیک کریں، اور سیکیورٹی لیئرز کو دوبارہ فعال کریں۔

- تنظیموں کو جدید ترین ای میل فلٹرنگ سلوشنز کو نافذ کرنا چاہیے اور ملازمین کو فشنگ کی نئی شکلوں پر تربیت دینا چاہیے۔

سیکیورٹی ٹیموں کو بھی مشورہ دیا جاتا ہے کہ وہ اس مہم سے وابستہ ڈومینز کو بلاک کر دیں، خاص طور پر horkyrown[.]com، جس کی شناخت حملے کے بنیادی ڈھانچے کے حصے کے طور پر کی گئی ہے۔

ماخذ: https://khoahocdoisong.vn/nguoi-dung-gmail-doi-mat-chien-dich-lua-dao-chua-tung-co-post2149046980.html

![[تصویر] ڈونگ نائی میں سڑکیں برابر ہونے کی وجہ سے مکانات کی موجودہ صورتحال غیر متوازن ہے۔](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/03/02/1772455749144_ndo_br_z7579763955585-6e80a60471e75768fa835d035eba45ea-6979-jpg.webp)

تبصرہ (0)