Banyak kelompok penyerang ransomware menargetkan sistem di Vietnam

Data yang tercatat dari sistem teknis Pusat Pemantauan Keamanan Siber Nasional NCSC di bawah Departemen Keamanan Informasi (Kementerian Informasi dan Komunikasi) serta Pusat Keamanan Siber Nasional di bawah A05 ( Kementerian Keamanan Publik ) semuanya menunjukkan bahwa baru-baru ini, kelompok penyerang ransomware berfokus menyerang organisasi dan bisnis Vietnam.

Sejak akhir Maret, jumlah serangan ransomware pada sistem informasi di Vietnam telah meningkat, tetapi dalam informasi terbaru pada tanggal 6 April, Departemen Keamanan Informasi mengatakan bahwa kampanye serangan ransomware muncul di dunia maya yang menargetkan lembaga, organisasi, dan bisnis di Vietnam.

Sistem pemantauan NCSC juga mencatat bahwa kelompok penyerang ransomware lebih berfokus pada organisasi yang bergerak di bidang keuangan, perbankan, energi, telekomunikasi, dan sebagainya. Faktanya, serangan ransomware terhadap sistem beberapa perusahaan Vietnam dalam beberapa hari terakhir telah menyebabkan kerusakan aset, memengaruhi reputasi merek, dan terutama mengganggu operasional bisnis unit-unit tersebut.

Berbicara di sela-sela diskusi "Mencegah serangan ransomware" yang diadakan pada tanggal 5 April, Bapak Pham Thai Son, Wakil Direktur NCSC, melalui analisis dan identifikasi penyebab serta target serangan terbaru terhadap sistem informasi di Vietnam, Departemen Keamanan Informasi menemukan bahwa terdapat banyak kelompok penyerang berbeda yang menargetkan sistem organisasi dan bisnis domestik seperti Lockbit, Blackcat, Mallox...

Perwakilan NCSC juga mengatakan bahwa meskipun serangan ransomware telah ada sejak lama, kecanggihan, kompleksitas, dan profesionalisme kelompok penyerang kini jauh lebih tinggi daripada sebelumnya. Sementara itu, meskipun Vietnam sedang mempercepat transformasi digital, banyak aktivitas beralih ke lingkungan digital; namun masih banyak organisasi dan bisnis domestik yang belum sepenuhnya memastikan keamanan sistem informasi mereka, sehingga menjadikan sistem tersebut sasaran empuk bagi kelompok peretas.

Bapak Pham Thai Son juga menyampaikan bahwa Departemen Keamanan Informasi secara berkala dan berkelanjutan mengeluarkan peringatan tentang kerentanan baru dan tren serangan baru kepada instansi, organisasi, dan bisnis agar mereka dapat memperbarui dan menangani kesalahan secara tepat waktu. Namun, kenyataannya, banyak organisasi dan bisnis belum benar-benar memperhatikan penanganannya, dan belum berinvestasi dengan baik untuk memastikan keamanan informasi.

Menurut statistik, setelah lebih dari 7 tahun sejak Undang-Undang Keamanan Informasi Jaringan dan Keputusan 85 tentang memastikan keamanan sistem informasi berdasarkan tingkatan mulai berlaku, hingga saat ini, lebih dari 33% sistem informasi lembaga negara belum menyelesaikan persetujuan tingkat keamanan sistem informasi, dan tingkat sistem yang telah sepenuhnya menerapkan langkah-langkah perlindungan menurut dokumen tingkat yang diusulkan bahkan lebih rendah, hanya sekitar 20%.

Senada dengan itu, perwakilan Pusat Keamanan Siber Nasional, Departemen A05, juga berkomentar: "Situasi keamanan siber di Vietnam semakin rumit, dengan frekuensi serangan yang semakin meningkat dan kerusakan yang ditimbulkan juga semakin besar. Sekitar 2-3 tahun yang lalu, kerugian akibat peretasan sebesar 40-50 miliar VND dianggap sangat besar, tetapi sekarang terjadi serangan siber yang menyebabkan kerusakan hingga 200 miliar VND."

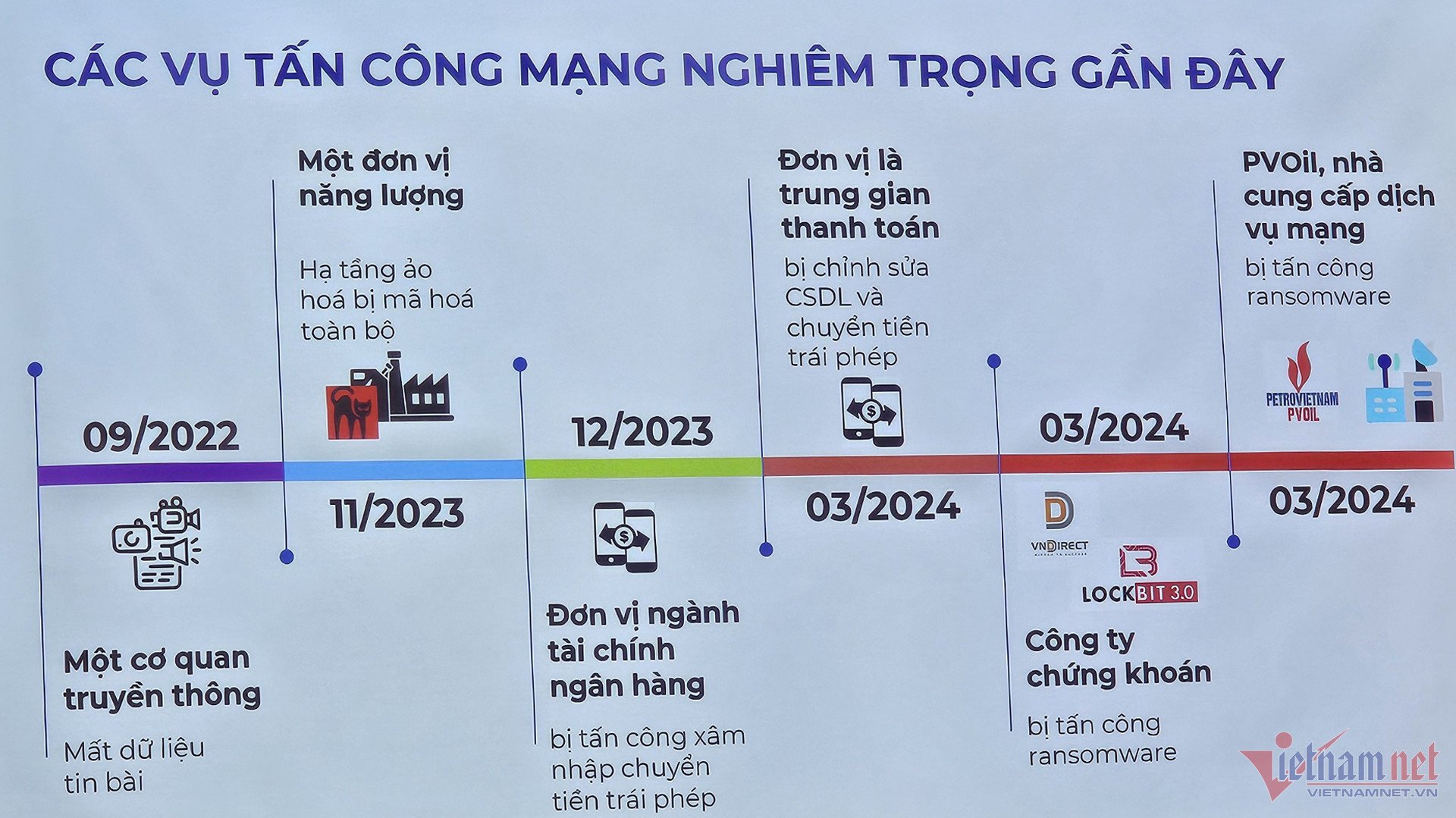

Menekankan bahwa Vietnam sedang aktif bertransformasi secara digital tetapi banyak organisasi belum memberikan perhatian yang semestinya pada keselamatan dan keamanan jaringan, perwakilan Pusat Keamanan Siber Nasional juga menunjukkan sejumlah serangan serius terhadap unit-unit di bidang komunikasi, energi, perbankan dan keuangan, perantara pembayaran, dan sekuritas yang terjadi di dunia maya Vietnam dari September 2022 hingga April 2024, dengan peningkatan skala dan frekuensi serangan.

Membayar tebusan untuk data akan menjadi preseden buruk

Khususnya, meskipun mereka semua sepakat mengenai tingkat serangan ransomware yang sangat berbahaya, karena setelah data dienkripsi, hampir tidak ada peluang untuk mendekripsi data, tingkat pemulihan hampir nol, para ahli tetap menyarankan agar lembaga dan organisasi tidak membayar peretas untuk meminta tebusan pada data yang dienkripsi.

Seorang perwakilan dari Pusat Keamanan Siber Nasional mengatakan bahwa pihak-pihak yang berpartisipasi dalam inisiatif anti-ransomware dunia semuanya sepakat tentang perlunya mendorong unit agar tidak membayar karena akan menciptakan permintaan, merangsang kelompok serangan siber untuk lebih fokus pada serangan.

"Jika unit-unit tersebut tangguh terhadap serangan, motivasi kelompok peretas akan menurun. Maret lalu, sebuah unit di Vietnam membayar tebusan untuk memulihkan sistem. Kami telah memperingatkan bahwa ini akan menjadi preseden buruk bagi bisnis tersebut dan unit-unit lain di pasar. Saat ini belum ada peraturan khusus, jadi apakah akan membayar tebusan untuk data atau tidak masih menjadi pilihan bisnis atau organisasi," ujar seorang perwakilan dari Pusat Keamanan Siber Nasional.

Berbicara kepada wartawan VietNamNet tentang masalah ini, pakar Vu Ngoc Son, Direktur Teknis Perusahaan NCS juga mengatakan: Kecenderungan umum di dunia adalah mencoba untuk tidak membayar tebusan kepada peretas, tidak menciptakan preseden buruk karena tindakan ini dapat mendorong peretas untuk menyerang target lain di negara tersebut atau mendorong kelompok peretas lain untuk terus menyerang bisnis dan organisasi yang membayar tebusan.

Saran umum dari pihak berwenang dan para ahli adalah bahwa bisnis dan organisasi perlu "mencegah daripada melawan" ketika menghadapi serangan ransomware. Dalam 'Buku Panduan untuk Mencegah dan Meminimalkan Risiko dari Serangan Ransomware' yang diluncurkan pada 6 April, Departemen Keamanan Informasi merekomendasikan 9 langkah bagi bisnis untuk secara proaktif mencegah jenis serangan berbahaya ini.

[iklan_2]

Sumber

![[Foto] Cat Ba - Pulau surga hijau](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

Komentar (0)