Цю заяву щойно було зроблено на конференції Security Analyst Summit 2025, тобто йдеться про вразливість нульового дня в публічному додатку партнера-підрядника, що відкриває шлях для несанкціонованого доступу до телематичної системи – мозку, який керує автомобілем та збирає дані з нього. У реальному сценарії атаки зловмисники можуть змусити автомобіль перемикати передачі, вимикати двигун під час руху, безпосередньо загрожуючи безпеці водія та пасажирів.

Касперський виявив серйозну вразливість у безпеці, яка загрожує безпеці транспортних засобів

За даними Касперського, оцінка безпеки проводилася дистанційно, зосереджуючись на публічних сервісах виробника та підрядника. Експерти виявили кілька портів доступу, що піддаються впливу Інтернету, та вразливість SQL-ін'єкції у вікі-додатку, що дозволило їм витягти дані користувачів та зашифровані паролі. Частину цих паролів було розшифровано, що дозволило отримати доступ до системи відстеження інцидентів, що містить конфіденційну інформацію про конфігурацію телематичної інфраструктури, включаючи файл, що містить хешовані паролі користувачів сервера.

На стороні підключеної системи автомобіля команда виявила неправильно налаштований брандмауер, який викривав внутрішні сервери.

Використовуючи отримані облікові дані, вони отримали доступ до файлової системи та навіть змогли надсилати модифіковані команди оновлення прошивки до телематичного контролера (TCU).

Ця дія дозволяє отримати доступ до локальної мережі (CAN), яка координує роботу двигуна, трансмісії та датчиків, а це означає, що можна контролювати багато важливих функцій автомобіля.

«Ці вразливості виникають через поширені помилки, такі як використання слабких паролів, відсутність двофакторної автентифікації та нешифрування конфіденційних даних. Лише одна слабка ланка в ланцюжку поставок може поставити під загрозу всю систему розумного автомобіля», — сказав Артем Зіненко, керівник відділу досліджень та оцінки безпеки ICS CERT у Kaspersky.

«Касперський» закликає автовиробників посилити контроль кібербезпеки, особливо в інфраструктурі сторонніх партнерів, щоб забезпечити безпеку користувачів і зберегти довіру до технологій підключених автомобілів.

Рекомендації Касперського підрядникам та технологічним партнерам в автомобільному секторі:

- Обмежте доступ веб-сервісів до Інтернету через VPN, ізолюючи сервіси від корпоративної інтрамережі

- Окремі веб-сервіси, щоб вони не були пов'язані з корпоративною інтрамережею

- Застосовуйте сувору політику щодо паролів

- Увімкнути двофакторну автентифікацію (2FA)

- Шифруйте конфіденційні дані

- Інтегруйте систему реєстрації з платформою SIEM для моніторингу та виявлення інцидентів у режимі реального часу. (SIEM - Security Information and Event Management - це система управління інформацією та подіями безпеки, яка допомагає виявляти аномальну поведінку або кібератаки на ранній стадії).

Виробникам автомобілів Kaspersky рекомендує обмежити доступ до телематичної платформи (системи, яка збирає та обробляє дані про транспортний засіб) з мережі транспортного засобу, дозволити лише мережеві підключення з білого списку, вимкнути вхід за паролем SSH, використовувати служби з мінімально необхідними дозволами, забезпечити автентичність команд керування, що надсилаються до TCU (блоку керування телематикою на транспортному засобі), та інтегрувати платформу SIEM.

Джерело: https://nld.com.vn/phat-hien-lo-hong-zero-day-de-doa-an-toan-he-thong-o-to-ket-noi-toan-cau-196251113092524751.htm

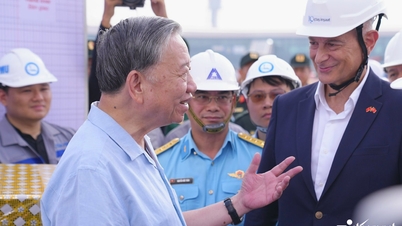

![[Фото] Генеральний секретар То Лам відвідав проект Міжнародного аеропорту Лонг Тхань](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/13/1763008564398_vna-potal-tong-bi-thu-to-lam-tham-du-an-cang-hang-khong-quoc-te-long-thanh-8404600-1261-jpg.webp)

![Перехідний період Донг Най OCOP: [Стаття 3] Зв'язок туризму зі споживанням продукції OCOP](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

Коментар (0)