دی ہیکر نیوز کے مطابق، وز ریسرچ - ایک کلاؤڈ سیکیورٹی اسٹارٹ اپ - نے حال ہی میں مائیکروسافٹ اے آئی کے گٹ ہب ریپوزٹری میں ڈیٹا لیک ہونے کا انکشاف کیا، جس کے بارے میں کہا جاتا ہے کہ یہ اوپن سورس ٹریننگ ڈیٹا کے ایک گروپ کو شائع کرتے وقت غلطی سے بے نقاب ہوا تھا۔

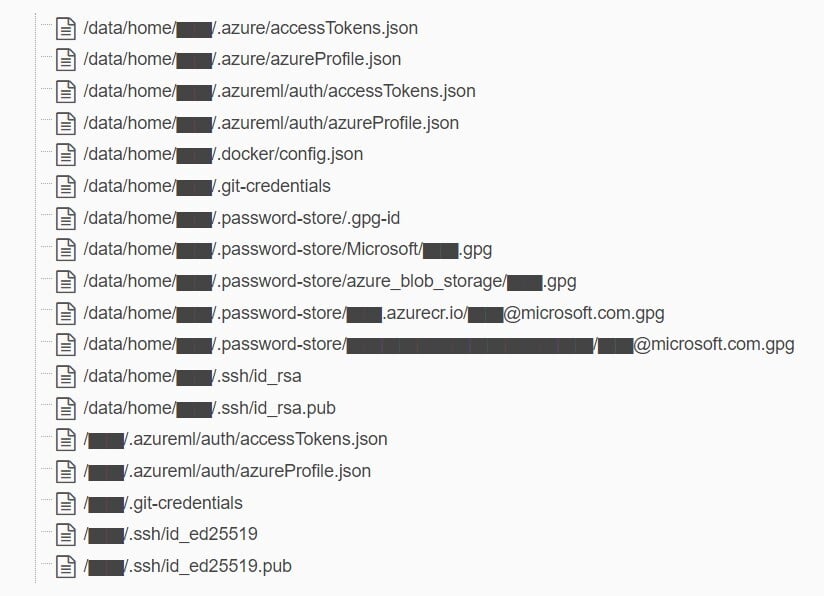

لیک ہونے والے ڈیٹا میں مائیکروسافٹ کے دو سابق ملازمین کے ورک سٹیشنز کا بیک اپ شامل ہے جس میں خفیہ چابیاں، پاس ورڈز اور 30,000 سے زیادہ اندرونی ٹیم کے پیغامات ہیں۔

ذخیرہ، جسے "مضبوط ماڈلز-منتقلی" کہا جاتا ہے، اب ناقابل رسائی ہے۔ اسے اتارنے سے پہلے، اس میں 2020 کے تحقیقی مقالے سے متعلق سورس کوڈ اور مشین لرننگ ماڈلز شامل تھے۔

ویز نے کہا کہ ڈیٹا کی خلاف ورزی SAS ٹوکنز کی کمزوری کی وجہ سے ہوئی، Azure میں ایک خصوصیت ہے جو صارفین کو ڈیٹا شیئر کرنے کی اجازت دیتی ہے جس کا ٹریک کرنا مشکل اور منسوخ کرنا مشکل ہے۔ اس واقعے کی اطلاع مائیکرو سافٹ کو 22 جون 2023 کو دی گئی۔

اس کے مطابق، ریپوزٹری کی README.md فائل نے ڈیولپرز کو Azure Storage URL سے ماڈلز ڈاؤن لوڈ کرنے کی ہدایت کی، نادانستہ طور پر پورے سٹوریج اکاؤنٹ تک رسائی فراہم کرتے ہوئے، اس طرح اضافی نجی ڈیٹا کو بے نقاب کیا۔

Wiz محققین نے کہا کہ ضرورت سے زیادہ رسائی کے علاوہ، SAS ٹوکن کو بھی غلط کنفیگر کیا گیا تھا، جس سے صرف پڑھنے کی بجائے مکمل کنٹرول کی اجازت دی گئی تھی۔ اگر استحصال کیا جاتا ہے، تو اس کا مطلب یہ ہوگا کہ حملہ آور نہ صرف دیکھ سکتا ہے، بلکہ اسٹوریج اکاؤنٹ میں موجود تمام فائلوں کو حذف اور اوور رائٹ بھی کر سکتا ہے۔

رپورٹ کے جواب میں، مائیکروسافٹ نے کہا کہ اس کی تحقیقات میں کسٹمر کے ڈیٹا کے سامنے آنے کا کوئی ثبوت نہیں ملا اور نہ ہی اس واقعے کی وجہ سے کوئی دوسری اندرونی خدمات خطرے میں ہیں۔ کمپنی نے اس بات پر زور دیا کہ صارفین کو کوئی کارروائی کرنے کی ضرورت نہیں ہے، اس نے مزید کہا کہ اس نے SAS ٹوکنز کو منسوخ کر دیا ہے اور اسٹوریج اکاؤنٹس تک تمام بیرونی رسائی کو بلاک کر دیا ہے۔

اسی طرح کے خطرات کو کم کرنے کے لیے، مائیکروسافٹ نے کسی بھی SAS ٹوکن کو تلاش کرنے کے لیے اپنی خفیہ سکیننگ سروس کو بڑھا دیا ہے جس میں محدود یا ضرورت سے زیادہ مراعات ہو سکتی ہیں۔ اس نے اپنے سکیننگ سسٹم میں ایک بگ کی بھی نشاندہی کی جو ذخیرہ میں SAS URLs کو جھوٹا جھنڈا لگا رہا تھا۔

محققین کا کہنا ہے کہ SAS اکاؤنٹ ٹوکنز کے لیے سیکیورٹی اور گورننس کی کمی کی وجہ سے، احتیاط یہ ہے کہ انہیں بیرونی اشتراک کے لیے استعمال کرنے سے گریز کیا جائے۔ ٹوکن جنریشن کی غلطیوں کو آسانی سے نظر انداز کیا جا سکتا ہے اور حساس ڈیٹا کو بے نقاب کیا جا سکتا ہے۔

اس سے قبل جولائی 2022 میں، JUMPSEC Labs نے ایک خطرے کا اعلان کیا تھا جو کاروبار تک رسائی حاصل کرنے کے لیے ان اکاؤنٹس کا استحصال کر سکتا ہے۔

وز ریسرچ کی طرف سے بیک اپ پر ملنے والی حساس فائلیں۔

یہ مائیکروسافٹ کی تازہ ترین سیکیورٹی خلاف ورزی ہے، 2 ہفتے قبل کمپنی نے یہ بھی انکشاف کیا تھا کہ چین سے آنے والے ہیکرز نے ہائی سیکیورٹی کیز گھس کر چوری کی تھیں۔ ہیکرز نے اس کارپوریشن کے ایک انجینئر کے اکاؤنٹ پر قبضہ کر لیا اور صارف کے ڈیجیٹل دستخطی آرکائیو تک رسائی حاصل کی۔

Wiz CTO کے CTO امی لٹواک کا کہنا ہے کہ تازہ ترین واقعہ AI کو بڑے سسٹمز میں شامل کرنے کے ممکنہ خطرات کو ظاہر کرتا ہے۔ تاہم، جیسا کہ ڈیٹا سائنسدان اور انجینئرز نئے AI سلوشنز کو لاگو کرنے کی دوڑ میں لگے ہوئے ہیں، وہ ڈیٹا کی بڑی مقدار پر کارروائی کرتے ہیں جس کے لیے اضافی سیکیورٹی چیک اور حفاظتی اقدامات کی ضرورت ہوتی ہے۔

بہت ساری ترقیاتی ٹیموں کو بڑے پیمانے پر ڈیٹا کے ساتھ کام کرنے، اس ڈیٹا کو اپنے ساتھیوں کے ساتھ شیئر کرنے، یا پبلک اوپن سورس پروجیکٹس میں تعاون کرنے کی ضرورت کے ساتھ، مائیکروسافٹ جیسے معاملات کو ٹریک کرنا اور ان سے بچنا مشکل ہوتا جا رہا ہے۔

ماخذ لنک

![[تصویر] تویت بیٹے کے مجسمے کی پوجا کرتے ہوئے - کیو پگوڈا میں تقریباً 400 سال پرانا خزانہ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

![[تصویر] لاؤس کے قومی دن کی 50 ویں سالگرہ منانے کے لیے پریڈ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

تبصرہ (0)