یاہو کے مطابق، ایس ایم ایس کے ذریعے بھیجے جانے والے ون ٹائم توثیقی کوڈز (OTP) کو اب بھی دو عنصر کی تصدیق کے عمل میں تحفظ کی دوسری تہہ کے طور پر استعمال کیا جاتا ہے، جس سے صارفین کو بینکنگ، ای میل یا سوشل نیٹ ورکنگ ایپلی کیشنز میں لاگ ان کرنے میں مدد ملتی ہے۔

تاہم، یاہو نے خبردار کیا ہے کہ ایس ایم ایس سیکیورٹی کے کمزور ترین طریقوں میں سے ایک ہے کیونکہ یہ فشنگ حملوں کے لیے بہت زیادہ خطرناک ہے۔

بلومبرگ بزنس ویک اور لائٹ ہاؤس رپورٹس کی ایک حالیہ تحقیقات نے ایک بڑا خطرہ ظاہر کیا: ان OTP کوڈز تک تیسرے فریق کے ذریعے رسائی حاصل کی جا سکتی ہے۔ خاص طور پر، غیر معروف سوئس ٹیلی کام کمپنی Fink Telecom Services کو جون 2023 میں 10 لاکھ سے زیادہ پیغامات تک رسائی حاصل تھی جن میں دو فیکٹر تصدیقی کوڈز تھے۔

تصدیقی کوڈز بنانے والی کمپنیوں اور آخری صارفین کے درمیان ایک ثالث کے طور پر، Fink Telecom Services کو پیغامات کے مواد پر کارروائی اور دیکھنے کا حق حاصل ہے۔ تشویشناک بات یہ ہے کہ اس کمپنی پر صارف کی نگرانی کی سرگرمیوں میں حصہ لینے اور ذاتی اکاؤنٹس میں مداخلت کا شبہ ظاہر کیا گیا ہے۔

ایس ایم ایس کو سیکیورٹی کے کمزور ترین طریقوں میں سے ایک سمجھا جاتا ہے کیونکہ اس تک تیسرے فریق کے ذریعے رسائی حاصل کی جاسکتی ہے۔

لیک ہونے والے OTP کوڈز گوگل، میٹا، ایمیزون، ٹنڈر، اسنیپ چیٹ، بائننس، سگنل، واٹس ایپ اور یورپ کے کئی بینکوں جیسی بڑی کمپنیوں سے آئے تھے۔ یہ پیغامات 100 سے زائد ممالک کے صارفین کو بھیجے گئے تھے۔

Yahoo کے مطابق، SMS کے دو عنصر کی تصدیق کے محفوظ نہ ہونے کی بنیادی وجہ یہ ہے کہ کمپنیاں اکثر ایک سے زیادہ کیریئرز کے ساتھ بڑے معاہدوں اور "عالمی عنوانات" کے نظام کے ذریعے کم قیمت پر SMS پیغامات بھیجنے کے لیے ثالثوں کی خدمات حاصل کرتی ہیں۔ اس نظام کی کمزوری یہ ہے کہ خدمات حاصل کرنے والی کمپنیاں فینک ٹیلی کام سروسز جیسے یونٹوں کے ساتھ براہ راست کام نہیں کرتی ہیں، بلکہ ذیلی ٹھیکیداروں کی تہوں کے ذریعے ڈیٹا کی حفاظت کو یقینی بنانے کے لیے اسے مزید پیچیدہ بناتی ہیں۔

وسچین کمپنی لمیٹڈ کے بانی مسٹر فام مانہ کوونگ نے وضاحت کی کہ ایس ایم ایس پیغامات کے ذریعے دو فیکٹر تصدیق کا طریقہ آج محفوظ نہیں ہے کیونکہ سائبر حملہ آور تیزی سے نفیس ہوتے جا رہے ہیں، آسانی سے رسائی حاصل کرنے کے لیے سیکیورٹی سسٹم میں موجود کمزوریوں کا فائدہ اٹھاتے ہیں۔

فشنگ حملوں کی سب سے عام شکلوں میں سے ایک یہ ہے کہ جہاں بظاہر معروف پیغامات، ای میلز، یا ویب سائٹس کا استعمال صارفین کو حساس معلومات جیسے کہ صارف نام، پاس ورڈ یا OTP کوڈز فراہم کرنے کے لیے دھوکہ دینے کے لیے کیا جاتا ہے۔

یہی نہیں، سم سویپنگ بھی ایک سنگین خطرہ ہے۔ جعلساز متاثرہ شخص کا فون نمبر چرا سکتے ہیں، جس سے وہ ایس ایم ایس کے ذریعے بھیجے گئے تصدیقی کوڈ وصول کر سکتے ہیں۔

اس کے علاوہ، بہت سے صارفین کو اب بھی نامعلوم اصل کا سافٹ ویئر انسٹال کرنے کی عادت ہے، خاص طور پر اینڈرائیڈ ڈیوائسز پر، جس کی وجہ سے اسپائی ویئر یا کی لاگرز ہوتے ہیں جو خفیہ طور پر کی بورڈ ٹائپنگ کو ریکارڈ کر سکتے ہیں، اور اس طرح رسائی کی معلومات چوری کرتے ہیں۔

اگرچہ Google Authenticator جیسے جدید طریقوں کے مقابلے میں SMS کی توثیق کو اب بھی تحفظ کی ایک خاص تہہ سمجھا جاتا ہے - ایک ایسی ایپلی کیشن جو بے ترتیب تصدیقی کوڈز تیار کرتی ہے جو ہر 30 سیکنڈ میں تبدیل ہوتی ہے اور موبائل نیٹ ورکس سے آزاد ہوتی ہے - SMS تیزی سے اپنی کمزوریوں کو ظاہر کر رہا ہے۔

ماخذ: https://nld.com.vn/xac-thuc-hai-yeu-to-qua-sms-rat-rui-ro-nen-dung-ung-dung-nao-196250621114624897.htm

![[تصویر] تویت بیٹے کے مجسمے کی پوجا کرتے ہوئے - کیو پگوڈا میں تقریباً 400 سال پرانا خزانہ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

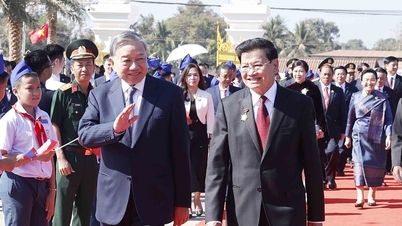

![[تصویر] لاؤس کے قومی دن کی 50 ویں سالگرہ منانے کے لیے پریڈ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

تبصرہ (0)