مكتب البريد العام

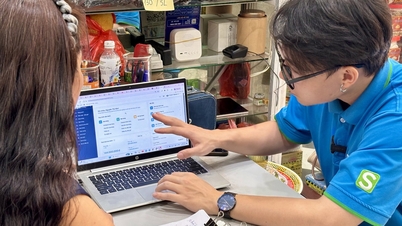

عالميًا ، يبلغ عدد أجهزة توجيه MikroTik المعرضة لخطر الاستغلال عبر HTTP وWinbox 500,000 و900,000 جهاز على التوالي. وفي فيتنام، يبلغ هذا العدد 9,500 جهاز عبر HTTP و23,000 عبر Winbox، وفقًا لسجلات Bkav.

|

| في فيتنام، بلغ عدد أجهزة MikroTik المتصلة بالإنترنت اعتبارًا من 26 يوليو عشرات الآلاف. |

تم اكتشاف ثغرة خطيرة في نظام التشغيل MikroTik RouterOS، مما يسمح للمهاجم المعتمد بتصعيد الامتيازات من المسؤول إلى المسؤول الأعلى لتنفيذ تعليمات برمجية عشوائية، والسيطرة الكاملة على الأجهزة وتحويلها إلى شبكات بوت نت، وإطلاق هجمات DDoS.

الثغرة الأمنية المُكتشفة حديثًا تحمل المُعرِّف CVE-2023-30799، ودرجة خطورة CVSS 9.1. ومع ذلك، يعتقد خبراء Bkav أن "الثغرة الخطيرة" هنا هي "كلمة المرور الافتراضية". وصرح السيد نجوين فان كونج، مدير أمن الشبكات في Bkav، قائلاً: "لاستغلال ثغرة CVE-2023-30799، يحتاج المُخترقون إلى الحصول على صلاحيات المسؤول، في حين أن معظم كلمات المرور الافتراضية على الأجهزة لم تُغيَّر".

أجهزة توجيه MikroTik هي منتجات شائعة من شركة تصنيع معدات الشبكات اللاتفية. تعمل هذه الأجهزة بنظام التشغيل MikroTik RouterOS، الذي يتيح للمستخدمين الوصول إلى صفحة الإدارة عبر واجهة الويب HTTP أو تطبيق Winbox لإنشاء وتكوين وإدارة شبكة LAN أو WAN.

مع وجود عدد كبير من الأجهزة المتصلة بالإنترنت، لتقليل المخاطر، توصي Bkav المستخدمين بتحديث أحدث تصحيح (6.49.8 أو 7.x) لنظام RouterOS على الفور، وتنفيذ الحلول الإضافية التالية: فصل الإنترنت عن واجهات الإدارة لمنع الوصول عن بعد؛ تعيين كلمة مرور قوية إذا كانت صفحة الإدارة يجب أن تكون عامة؛ إيقاف تشغيل برنامج إدارة Winbox واستخدام بروتوكول SSH بدلاً من ذلك، لأن MikroTik يوفر حلول الحماية لواجهة SSH فقط...

[إعلان 2]

مصدر

![[صورة] رئيس الجمعية الوطنية تران ثانه مان يحضر حفل توزيع جوائز VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

![[صورة] الذكرى الستين لتأسيس جمعية فناني التصوير الفوتوغرافي في فيتنام](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

تعليق (0)