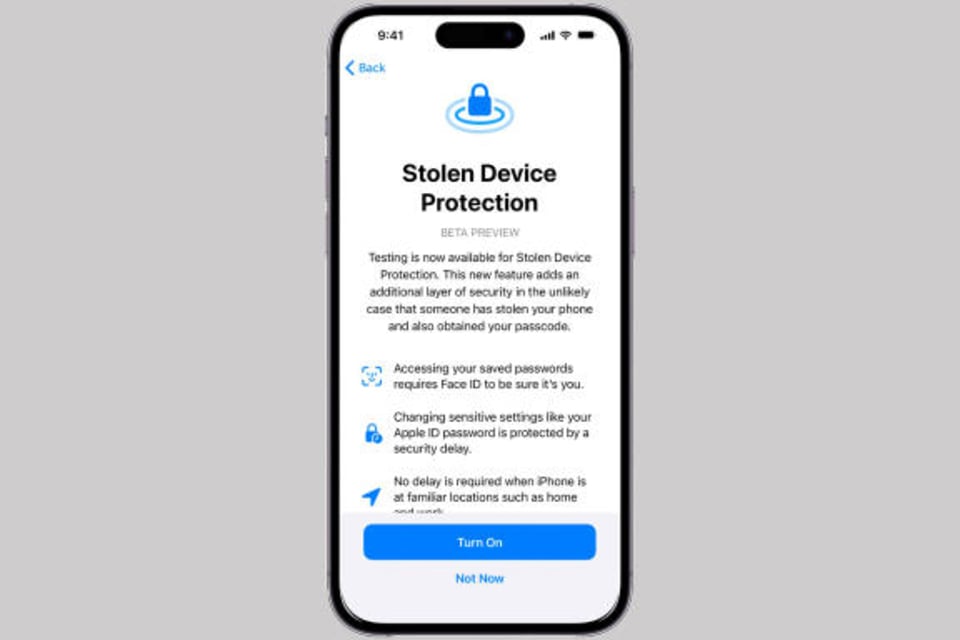

Laut dem Wall Street Journal unterstützt die Beta-Version von iOS 17.3 einen Modus namens „Schutz vor gestohlenen Geräten“, der gestohlene Geräte schützen soll. Durch die Verfolgung der iPhone-Bewegungen erkennt das Betriebssystem Anomalien im Standort. Befindet sich das iPhone an einem Ort, der für die üblichen Nutzungsszenarien des Besitzers ungewöhnlich ist, wird die zusätzliche Authentifizierungsschutzfunktion automatisch aktiviert.

Der Diebstahlschutz ist eine Funktion, die derzeit in iOS 17.3 Beta verfügbar ist.

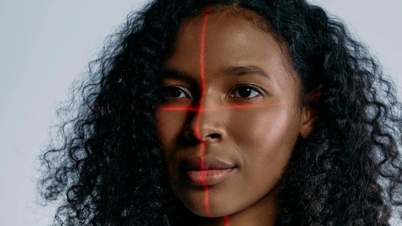

In diesem Fall müssen sensible Aktionen im Zusammenhang mit der Änderung von Sicherheitseinstellungen nicht nur durch Eingabe eines Passcodes, sondern auch durch die Gesichtserkennungsfunktion Face ID bestätigt werden. Darüber hinaus gilt das Verbot, das Apple-ID-Passwort zu ändern oder die Face-ID-Authentifizierung zu deaktivieren, um eine Identitätsprüfung für die Anwendung der Änderungen zu erzwingen. Im Grunde genommen erschweren solche Maßnahmen das Hacken von iPhones durch Diebe, ungeachtet der verschiedenen Wege, auf denen sie die PIN des Opfers stehlen und so in den Besitz des Geräts gelangen können.

Früher konnte ein Dieb mit einem Passcode alle wichtigen Sicherheitseinstellungen im Handumdrehen ändern und die Sicherheitsfunktionen „Aktivierungssperre“ oder „Verloren-Modus“ deaktivieren. Dazu musste er lediglich beobachten, wie der Besitzer den Passcode eingab, und konnte dann das iPhone stehlen. Dies geschah häufig an öffentlichen Orten wie Bars, wo der Angreifer dem Opfer einfach über die Schulter schauen oder den Besitzer heimlich filmen konnte, um die Eingabe der Passcode-Kombination zu beobachten.

Es ist bekannt, dass gesperrte iPhones auf dem Schwarzmarkt in Einzelteilen deutlich günstiger verkauft werden als entsperrte Geräte. Mit dem neuen Sicherheitsmechanismus in iOS 17.3 versucht Apple, den Diebstahl von iPhones zu erschweren und gleichzeitig das Risiko zu verringern, dass sensible Daten in die Hände von Dieben gelangen, falls diese einen unbefugten Zugriffscode für das Telefon besitzen.

Quellenlink

![[Foto] Dan-Berg-Ginseng, ein kostbares Geschenk der Natur an das Kinh-Bac-Land](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F11%2F30%2F1764493588163_ndo_br_anh-longform-jpg.webp&w=3840&q=75)

Kommentar (0)