לפי קספרסקי, הנוף הגיאופוליטי המתוח בשילוב עם דיגיטציה מהירה הופכים את האזור למוקד עולמי של ריגול סייבר. צוות המחקר והניתוח הגלובלי של קספרסקי (GReAT) עוקב כעת אחר יותר מ-900 קבוצות וקמפיינים של איומים מתמשכים מתקדמים (APT), שרבים מהם מתמקדים מאוד באזור אסיה-פסיפיק.

גב' נושין שבאב, ראש מחקר אבטחה בצוות המחקר והניתוח הגלובלי (GReAT) בקספרסקי

גב' נושין שבאב, ראש מחקר אבטחה בצוות המחקר והניתוח הגלובלי (GReAT) בקספרסקי, חשפה כי סדרה של קבוצות ריגול סייבר מרכזיות מכוונות בשקט לסודות מדינה, מודיעין צבאי ונתונים רגישים רבים אחרים מממשלות באזור.

הבולטת שבהן היא SideWinder, הנחשבת לאגרסיבית ביותר באזור, ומתמחה בפגיעה בממשלות, צבאות, דיפלומטים , ובמיוחד במגזרים הימיים והלוגיסטיים בבנגלדש, קמבודיה, וייטנאם, סין, הודו והמלדיביים. בתחילת 2025, הקבוצה התרחבה למתקני אנרגיה ותחנות גרעיניות בדרום אסיה באמצעות הודעות דוא"ל מתוחכמות של פישינג המכילות תוכנות זדוניות. SideWinder פנתה גם לסרי לנקה, נפאל, מיאנמר, אינדונזיה והפיליפינים.

"דרקון האביב" (Lotus Blossom) מתמקד בווייטנאם, טייוואן והפיליפינים, תוך שימוש ב"פישינג ספיר", פרצות גישה ו"נקודות זדוניות". במשך עשור, הקבוצה פרסה יותר מ-1,000 תוכנות זדוניות בסוכנויות ממשלתיות בדרום מזרח אסיה.

טטריס פנטום, שהתגלה בשנת 2023, כיוון לראשונה לכיבוש כונני USB מאובטחים ייעודיים. עד 2025, הקבוצה הוסיפה את BoostPlug ו-DeviceCync, מה שאפשר את ההתקנה של תוכנות זדוניות ShadowPad, PhantomNet ו-Ghost RAT.

HoneyMyte מתמקדת בגניבת נתונים פוליטיים ודיפלומטיים במיאנמר ובפיליפינים, באמצעות תוכנות זדוניות של ToneShell דרך מגוון תוכנות הורדה.

ToddyCat התמקד בגורמים בכירים במלזיה מאז 2020, תוך שימוש בכלים המבוססים על קוד מקור ציבורי כדי לעקוף תוכנות אבטחה לגיטימיות, תוך שמירה על גישה סודית.

Lazarus, הקבוצה הידועה לשמצה שעומדת מאחורי מתקפת הבנק של בנגלדש, ממשיכה להוות איום משמעותי. בתחילת 2025, Operation SyncHole שילב פרצות של Watering Holes עם תוכנות צד שלישי כדי לכוון לארגונים דרום קוריאניים. Kaspersky גילתה פגיעות של יום אפס ב-Innorix Agent שהובילה לתקיפה של לפחות שישה עסקים קריטיים.

פיל מסתורי, שהתגלה בשנת 2023, משתמש בדלת אחורית המסוגלת לבצע פקודות ולתפעל קבצים, והוא משויך לקבוצות הפיל המפיל, המר וקונפוציוס. בשנת 2025 הרחיבה הקבוצה את מטרותיה לפקיסטן, סרי לנקה ובנגלדש.

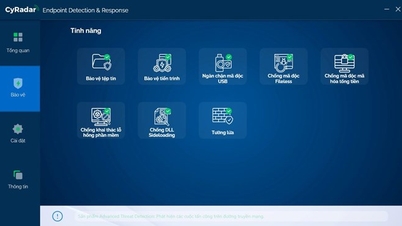

כדי להגיב, קספרסקי ממליצה לארגונים לזהות במדויק, להגיב במהירות ולטפל ביסודיות בפגיעויות אבטחה. כמה מהצעדים כוללים: עדכון קבוע של תוכנה בכל המכשירים; סקירות אבטחה מקיפות עבור תשתית דיגיטלית; פריסת פתרונות Kaspersky Next עם הגנה, ניטור ותגובה בזמן אמת ברמת EDR/XDR; וציוד צוותי InfoSec בנתונים מ-Kaspersky Threat Intelligence כדי לזהות ולמתן סיכונים מוקדם.

מקור: https://nld.com.vn/canh-bao-apt-nham-vao-bi-mat-quoc-gia-va-co-so-hat-nhan-tai-apac-196250819230427496.htm

![[תמונה] קאט בה - אי גן עדן ירוק](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

![[VIMC 40 ימים של מהירות הבזק] נמל דא נאנג: אחדות - מהירות הבזק - פריצת דרך עד לקו הסיום](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/04/1764833540882_cdn_4-12-25.jpeg)

תגובה (0)