एसजीजीपीओ

इस वायरस को हटाना न केवल कठिन है, बल्कि इसमें USB के माध्यम से फैलने की प्रणाली भी है, जो USB में डेटा छिपाकर, डेटा को नकली बनाने वाले शॉर्टकट के साथ बदल देता है।

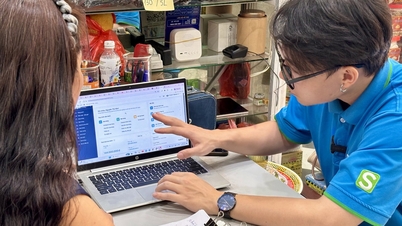

19 सितंबर को, Bkav ने घोषणा की कि एक वायरस, जो कंप्यूटरों पर मानक svchost.exe प्रक्रिया का लाभ उठाकर सिस्टम में घुसपैठ करता है और "पुनर्जीवित" होता है, वियतनाम में बढ़ रहा है। Bkav की मैलवेयर निगरानी और चेतावनी प्रणाली ने अकेले अगस्त में लगभग 96,000 कंप्यूटरों को इस वायरस से संक्रमित दर्ज किया।

Bkav के अनुसार, भले ही उपयोगकर्ता दुर्भावनापूर्ण फ़ाइलों का मैन्युअल रूप से पता लगाकर उन्हें हटा दें, फिर भी यह वायरस सिस्टम में svchost.exe प्रक्रिया का लाभ उठाकर "पुनर्जीवित" हो सकता है। svchost.exe का लाभ उठाने के अलावा, यह वायरस विंडोज़ संस्करणों के साथ आने वाले डिफ़ॉल्ट सॉफ़्टवेयर, जैसे OneDrive या Notepad, को भी खोजकर ऐसी ही गतिविधियाँ करता है। इससे इन्हें संभालना या पूरी तरह से हटाना मुश्किल हो जाता है।

|

यह वायरस सिस्टम में svchost.exe प्रक्रिया का शोषण करके अभी भी "पुनर्जीवित" हो सकता है। |

इससे भी ज़्यादा खतरनाक बात यह है कि इसे हटाना न सिर्फ़ मुश्किल है, बल्कि इस वायरस में USB के ज़रिए फैलने का एक तरीका भी है। यह USB में डेटा छिपाकर, उसकी जगह नकली डेटा शॉर्टकट्स लगा देता है। इन शॉर्टकट्स में USB में छिपे वायरस को बुलाने के कमांड होते हैं। अगर यूज़र इन नकली शॉर्टकट्स को खोलता है, तो वायरस काम करना शुरू कर देगा। आखिरकार, पीड़ित के कंप्यूटर में घुसकर, वायरस विंडोज़ के अंतर्निहित सुरक्षा उपायों को निष्क्रिय कर देता है और दूसरी दुर्भावनापूर्ण फ़ाइलों को डाउनलोड करने के मौके का इंतज़ार करता है, ताकि यूज़र की जानकारी चुराकर डेटा को हमलावर के सर्वर तक पहुँचाया जा सके।

इस मैलवेयर के हमले से बचने के लिए, Bkav विशेषज्ञ कंप्यूटरों के बीच डेटा कॉपी करने के लिए परिधीय उपकरणों का उपयोग करते समय अधिक सतर्क रहने की सलाह देते हैं। यदि आवश्यक हो, तो व्यवसाय और संगठन अपने व्यवसायों और संगठनों में USB का उपयोग न करने की नीति लागू कर सकते हैं। क्लिक करने से पहले हमेशा छिपी हुई फ़ाइल डिस्प्ले मोड सक्षम करें और USB में शॉर्टकट जांचें।

यूएसबी शॉर्टकट फ़ेकिंग का इस्तेमाल कई दूसरे वायरस भी करते हैं। साथ ही, कंप्यूटर और सिस्टम को ऐसे खतरों से बचाने के लिए कॉपीराइट किए गए नेटवर्क सुरक्षा समाधानों और सॉफ़्टवेयर का इस्तेमाल करें और उन्हें नियमित रूप से अपडेट करें जिनका पता लगाना मुश्किल है या जिन्हें पूरी तरह से हटाने के लिए जटिल प्रोसेसिंग की ज़रूरत होती है।

[विज्ञापन_2]

स्रोत

![[फोटो] वियतनाम फ़ोटोग्राफ़िक कलाकारों के संघ की स्थापना की 60वीं वर्षगांठ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[फोटो] नेशनल असेंबली के अध्यक्ष ट्रान थान मान विनफ्यूचर 2025 पुरस्कार समारोह में शामिल हुए](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

टिप्पणी (0)