26 जून को, कैस्परस्की के विशेषज्ञों ने घोषणा की कि उन्होंने स्पार्ककिट्टी नामक एक नए स्पाइवेयर की खोज की है, जिसे iOS और Android ऑपरेटिंग सिस्टम का उपयोग करने वाले स्मार्टफोन पर हमला करने के लिए डिज़ाइन किया गया है, फिर संक्रमित फोन से छवियों और डिवाइस की जानकारी को हमलावर के सर्वर पर भेजता है।

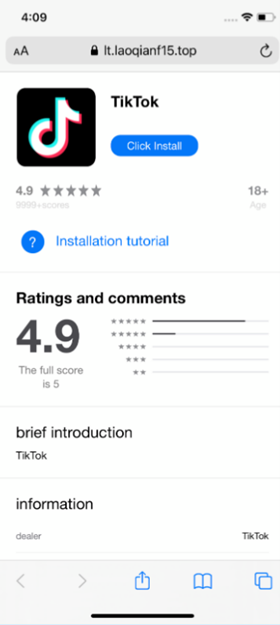

स्पार्ककिट्टी को क्रिप्टोकरेंसी और जुए से जुड़ी सामग्री वाले ऐप्स के साथ-साथ टिकटॉक ऐप के एक नकली संस्करण में भी एम्बेड किया गया था। ये ऐप्स न केवल ऐप स्टोर और गूगल प्ले के ज़रिए, बल्कि धोखाधड़ी वाली वेबसाइटों पर भी वितरित किए गए थे।

विशेषज्ञों के विश्लेषण के अनुसार, इस अभियान का लक्ष्य दक्षिण पूर्व एशिया और चीन के उपयोगकर्ताओं से क्रिप्टोकरेंसी चुराना हो सकता है। वियतनाम के उपयोगकर्ताओं को भी इसी तरह के खतरों का सामना करना पड़ सकता है।

कैस्परस्की ने गूगल और एप्पल को इन दुर्भावनापूर्ण ऐप्स के खिलाफ कार्रवाई करने के लिए सूचित कर दिया है। कुछ तकनीकी जानकारियों से पता चलता है कि यह नया अभियान स्पार्ककैट से जुड़ा है, जो पहले खोजा गया एक ट्रोजन है। स्पार्ककैट आईओएस प्लेटफॉर्म पर पहला मैलवेयर है जिसमें एक अंतर्निहित ऑप्टिकल कैरेक्टर रिकग्निशन (ओसीआर) मॉड्यूल है जो उपयोगकर्ताओं की फोटो लाइब्रेरी को स्कैन करता है और क्रिप्टोकरेंसी वॉलेट के पासवर्ड या रिकवरी वाक्यांशों वाले स्क्रीनशॉट चुरा लेता है।

स्पार्ककैट के बाद, इस वर्ष यह दूसरी बार है जब कैस्परस्की शोधकर्ताओं ने ऐप स्टोर पर ट्रोजन चुराने वाले की खोज की है।

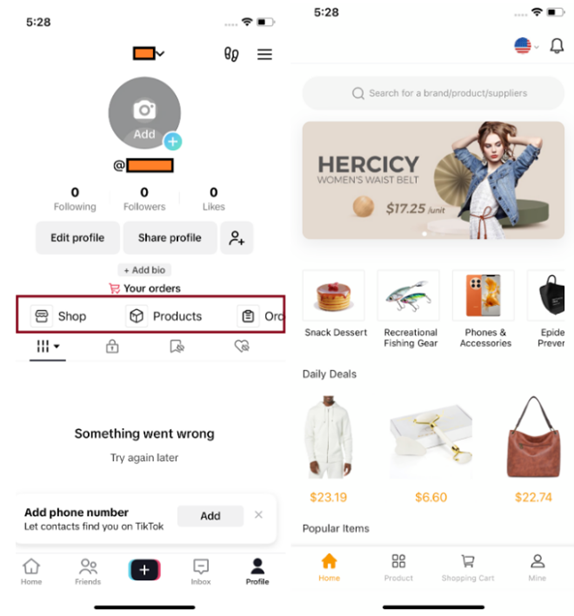

ऐप स्टोर पर, यह ट्रोजन मैलवेयर 币coin नामक एक क्रिप्टोकरेंसी-संबंधित एप्लिकेशन के रूप में प्रच्छन्न है। इसके अलावा, iPhone ऐप स्टोर इंटरफ़ेस की नकल करने के लिए डिज़ाइन की गई धोखाधड़ी वाली वेबसाइटों पर, साइबर अपराधी TikTok एप्लिकेशन और कुछ सट्टेबाजी खेलों की आड़ में भी इस मैलवेयर को फैलाते हैं।

"नकली वेबसाइटें ट्रोजन वितरित करने के सबसे लोकप्रिय चैनलों में से एक हैं, जहाँ हैकर्स उपयोगकर्ताओं को आईफ़ोन पर मैलवेयर देखने और इंस्टॉल करने के लिए बरगलाते हैं। iOS पर, उपयोगकर्ताओं के लिए ऐप स्टोर के बाहर से ऐप इंस्टॉल करने के कुछ वैध तरीके अभी भी मौजूद हैं। इस हमले में, हैकर्स ने व्यवसायों के भीतर आंतरिक ऐप इंस्टॉल करने के लिए डिज़ाइन किए गए एक डेवलपर टूल का लाभ उठाया। TikTok के संक्रमित संस्करण में, जैसे ही उपयोगकर्ता लॉग इन करता है, मैलवेयर फ़ोन की गैलरी से तस्वीरें चुरा लेता है और चुपके से पीड़ित के व्यक्तिगत पेज में एक अजीब लिंक डाल देता है। चिंता की बात यह है कि यह लिंक एक ऐसे स्टोर की ओर ले जाता है जो केवल क्रिप्टोकरेंसी भुगतान स्वीकार करता है, जो हमें इस अभियान के बारे में और भी चिंतित करता है," कैस्परस्की के मैलवेयर विश्लेषक सर्गेई पुज़ान ने कहा।

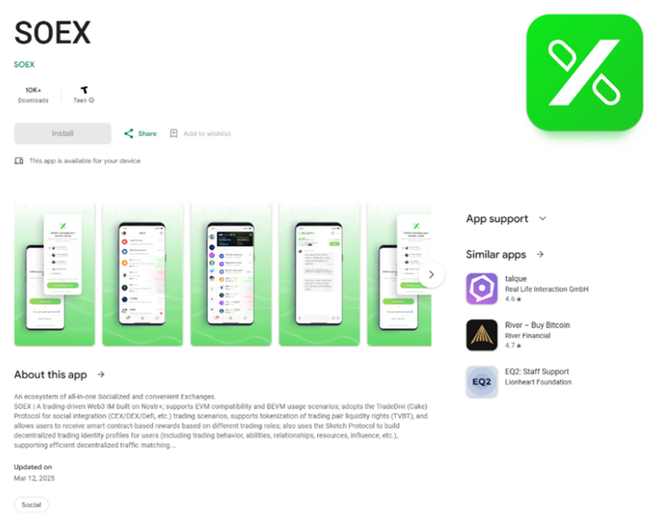

एंड्रॉइड पर, हमलावरों ने मैलवेयर को क्रिप्टोकरेंसी से जुड़ी सेवाओं के रूप में छिपाकर गूगल प्ले और थर्ड-पार्टी वेबसाइटों, दोनों पर उपयोगकर्ताओं को निशाना बनाया। संक्रमित ऐप का एक उदाहरण SOEX है, जो क्रिप्टोकरेंसी ट्रेडिंग की अंतर्निहित कार्यक्षमता वाला एक मैसेजिंग ऐप है, जिसके आधिकारिक स्टोर से 10,000 से ज़्यादा डाउनलोड हैं।

इसके अलावा, विशेषज्ञों ने तीसरे पक्ष की वेबसाइटों पर इन मैलवेयर-संक्रमित अनुप्रयोगों की APK फाइलें (एंड्रॉइड एप्लिकेशन इंस्टॉलेशन फाइलें, जिन्हें Google Play के माध्यम से जाए बिना सीधे इंस्टॉल किया जा सकता है) भी खोजीं, जिनके बारे में माना जाता है कि वे उपरोक्त हमले अभियान से संबंधित हैं।

इन ऐप्स को क्रिप्टोकरेंसी निवेश परियोजनाओं की आड़ में प्रचारित किया जाता है। गौरतलब है कि इन ऐप्स को वितरित करने वाली वेबसाइटें YouTube सहित सोशल नेटवर्क पर भी व्यापक रूप से प्रचारित की जाती हैं।

"एक बार इंस्टॉल हो जाने पर, ये ऐप्स बताए गए तरीके से काम करते हैं। हालाँकि, इंस्टॉलेशन के दौरान, ये चुपचाप डिवाइस में घुसपैठ कर लेते हैं और पीड़ित की गैलरी से तस्वीरें हमलावर को स्वचालित रूप से भेज देते हैं। इन तस्वीरों में संवेदनशील जानकारी हो सकती है जिसकी हैकर तलाश कर रहे हैं, जैसे कि क्रिप्टो वॉलेट रिकवरी स्क्रिप्ट, जिससे वे पीड़ित की डिजिटल संपत्ति चुरा सकते हैं," कैस्परस्की के मैलवेयर विश्लेषक दिमित्री कलिनिन ने कहा। "इस बात के अप्रत्यक्ष संकेत हैं कि हमलावर उपयोगकर्ताओं की डिजिटल संपत्तियों पर नज़र रख रहे हैं: कई संक्रमित ऐप्स क्रिप्टोकरेंसी से संबंधित हैं, और TikTok के संक्रमित संस्करण में एक स्टोर भी शामिल है जो केवल क्रिप्टोकरेंसी भुगतान स्वीकार करता है।"

इस मैलवेयर का शिकार होने से बचने के लिए, कैस्परस्की उपयोगकर्ताओं को निम्नलिखित सुरक्षा उपाय अपनाने की सलाह देता है:

- यदि आपने गलती से कोई संक्रमित एप्लीकेशन इंस्टॉल कर लिया है, तो उस एप्लीकेशन को तुरंत अपने डिवाइस से हटा दें और तब तक इसका दोबारा उपयोग न करें, जब तक कि दुर्भावनापूर्ण फीचर को पूरी तरह से हटाने के लिए कोई आधिकारिक अपडेट न आ जाए।

- अपनी फ़ोटो लाइब्रेरी में संवेदनशील जानकारी वाले स्क्रीनशॉट, खासकर क्रिप्टोकरेंसी वॉलेट रिकवरी कोड वाली तस्वीरें, संग्रहीत करने से बचें। इसके बजाय, उपयोगकर्ता समर्पित पासवर्ड प्रबंधन एप्लिकेशन में लॉगिन जानकारी संग्रहीत कर सकते हैं।

- मैलवेयर संक्रमण के जोखिम को रोकने के लिए विश्वसनीय सुरक्षा सॉफ़्टवेयर इंस्टॉल करें। अपने अद्वितीय सुरक्षा आर्किटेक्चर वाले iOS ऑपरेटिंग सिस्टम के लिए, Kaspersky का समाधान किसी डिवाइस द्वारा हैकर के कंट्रोल सर्वर पर डेटा ट्रांसमिट करने का पता चलने पर चेतावनी देगा और इस डेटा ट्रांसमिशन प्रक्रिया को ब्लॉक कर देगा।

- जब कोई एप्लिकेशन फोटो लाइब्रेरी तक पहुंच का अनुरोध करता है, तो उपयोगकर्ताओं को सावधानीपूर्वक विचार करना चाहिए कि क्या यह अनुमति वास्तव में एप्लिकेशन के मुख्य कार्य के लिए आवश्यक है।

स्रोत: https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

![[फोटो] कैट बा - हरा-भरा द्वीप स्वर्ग](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

![[VIMC 40 दिन बिजली की गति से] दा नांग पोर्ट: एकता - बिजली की गति - अंतिम रेखा तक सफलता](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/04/1764833540882_cdn_4-12-25.jpeg)

टिप्पणी (0)