Informasi peringatan tentang ransomware baru saja dibagikan oleh pakar Vu Ngoc Son, Kepala Departemen Penelitian Teknologi, Asosiasi Keamanan Siber Nasional.

Secara spesifik, menurut Bapak Vu Ngoc Son, hanya dalam 2 minggu terakhir, serangkaian serangan Ransomware Double Extortion telah terjadi secara berturut-turut dan ini kemungkinan besar akan menjadi tren utama serangan siber di tahun 2024. Korban terbaru dari jenis serangan ini adalah Schneider Electric, Otoritas Transportasi Umum Kansas City (AS), Perpustakaan Inggris, dan ESO Solutions (AS).

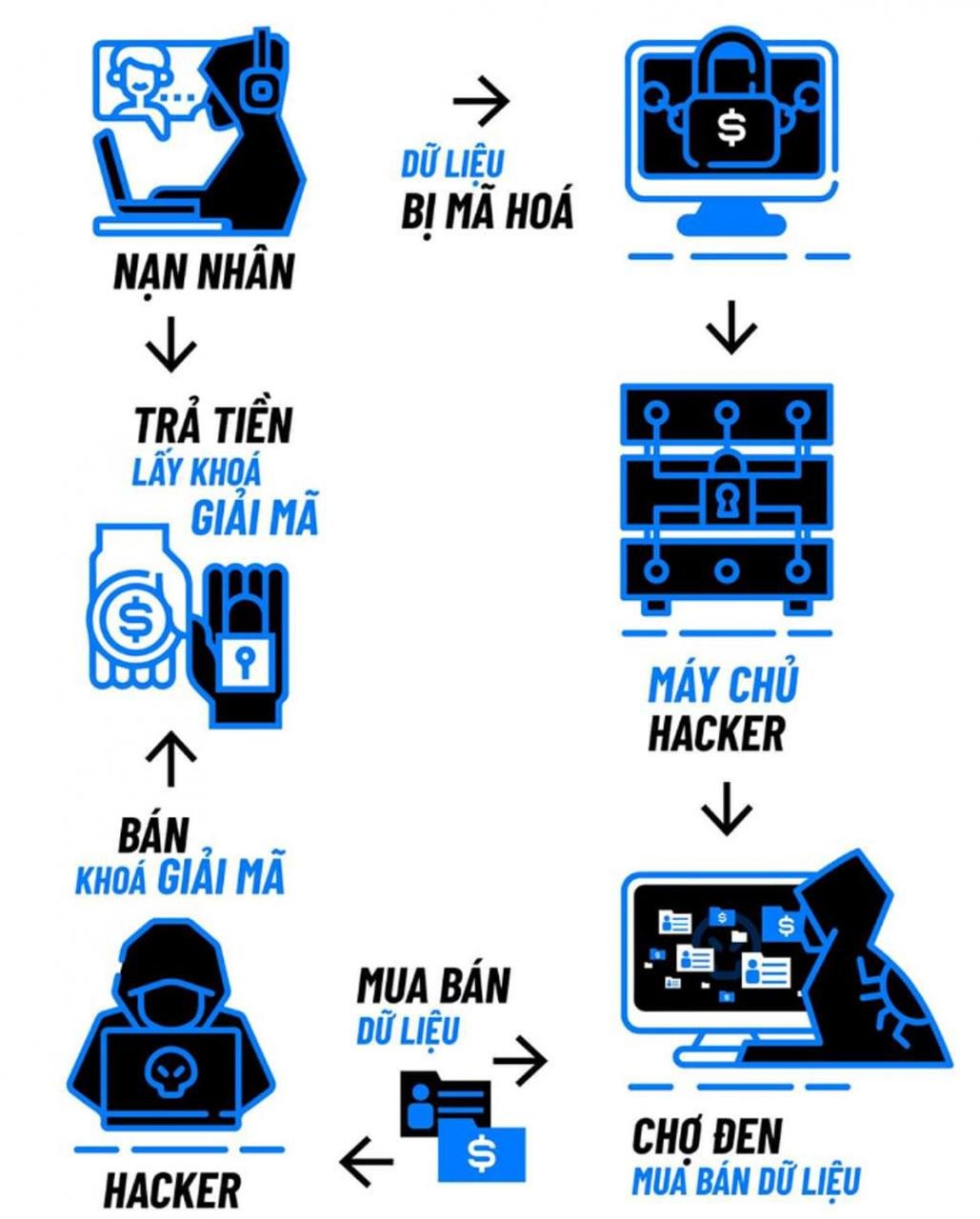

Menjelaskan lebih lanjut tentang bentuk serangan siber ini, para ahli dari Asosiasi Keamanan Siber Nasional menganalisis bahwa ransomware ganda merupakan bentuk serangan "teroris" terhadap korban.

Dengan demikian, pertama-tama, sistem komputer korban akan melambat ketika semua data tidak dapat diakses karena enkripsi. Korban terpaksa membayar tebusan untuk "menebus" kunci dekripsi data. Selanjutnya, peretas dapat terus menjual data ini di pasar gelap, yang menyebabkan risiko kebocoran data. Data yang dijual mungkin berisi data sensitif, yang dapat memengaruhi aktivitas bisnis dan produksi korban.

Di Vietnam, meskipun belum ada catatan resmi insiden serupa dengan ransomware ganda di masa lalu, administrator sistem perlu sangat waspada karena mendekati liburan Tet dan Tahun Baru Imlek selalu menjadi waktu favorit para peretas. Pada masa ini, sistem akan "mati" untuk waktu yang lama, administrator tidak akan bertugas terus-menerus seperti biasa, jika diserang, akan sulit dideteksi, dan waktu penanganan insiden juga akan lebih lama karena pasukan tidak dapat dimobilisasi secepat biasanya.

Menurut laporan NCS, pada tahun 2023, banyak serangan enkripsi data ransomware juga tercatat dengan konsekuensi serius. Hingga 83.000 komputer dan server tercatat diserang oleh malware enkripsi data, meningkat 8,4% dibandingkan tahun 2022.

Khususnya, pada kuartal keempat tahun 2023, jumlah serangan malware enkripsi data meningkat tajam, melampaui rata-rata tiga kuartal pertama tahun ini sebesar 23%. Beberapa fasilitas utama juga mencatat serangan enkripsi data selama periode ini. Jumlah varian malware enkripsi data yang muncul pada tahun 2023 mencapai 37.500, meningkat 5,7% dibandingkan tahun 2022.

Dalam laporan yang baru dirilis tentang risiko hilangnya keamanan informasi di Vietnam pada tahun 2023, sistem teknis Viettel Cyber Security mencatat setidaknya 9 serangan ransomware yang menargetkan perusahaan dan organisasi besar di Vietnam. Serangan-serangan ini mengenkripsi ratusan GB data dan memeras setidaknya 3 juta dolar AS, menyebabkan gangguan dan kerugian besar bagi perusahaan dan organisasi yang menjadi target.

Tren "Ransomware as a Service" sedang meningkat dan berfokus pada organisasi perusahaan. Sektor yang paling terdampak Ransomware pada tahun 2023 adalah organisasi dan perusahaan besar, terutama di bidang perbankan, keuangan, asuransi, energi...

Pakar Keamanan Siber Viettel juga berkomentar bahwa meningkatnya serangan ransomware terhadap bisnis dan organisasi merupakan salah satu dari empat tren teknologi dan keamanan informasi di Vietnam pada tahun 2024. Bisnis di seluruh dunia dan di Vietnam dapat menjadi korban ransomware. Kelemahan utama yang memicu serangan ransomware terhadap organisasi seringkali berfokus pada manusia, kerentanan perangkat lunak, dan aset digital di internet seperti situs web dan aplikasi.

Tindakan yang diambil oleh bisnis untuk melindungi organisasi mereka terhadap serangan ransomware meliputi: Berfokus pada pelatihan karyawan, meningkatkan kewaspadaan terhadap serangan dalam bentuk email dengan tautan palsu, sekaligus meningkatkan identifikasi formulir phishing dan penanganan awal file yang mencurigakan; Menggunakan solusi pemulihan dan pencadangan data, memastikan integritas data saat diserang dengan enkripsi.

Bersamaan dengan itu, bisnis juga perlu meningkatkan penggunaan solusi pembaruan keamanan informasi seperti Threat Intelligence, segera memahami situasi serangan dan merespons secara proaktif; Fokus pada pengelolaan aset dan kerentanan digital, memastikan bahwa perangkat lunak penting dan patch kerentanan selalu diperbarui secara berkala, meminimalkan permukaan serangan; Menyebarkan solusi untuk melindungi data dan hak akses melalui beberapa lapisan autentikasi.

Bersamaan dengan itu, perlu direncanakan perlindungan keamanan informasi untuk keseluruhan sistem, terus memantau keamanan informasi, dan mempersiapkan respons insiden, termasuk solusi perlindungan di semua lapisan, prosedur penanganan dan respons personel, serta solusi saat sistem menjadi target serangan.

[iklan_2]

Sumber

![[Foto] Menyembah patung Tuyet Son - harta karun berusia hampir 400 tahun di Pagoda Keo](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

![[Foto] Parade untuk merayakan hari jadi ke-50 Hari Nasional Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

Komentar (0)