A autenticação de dois fatores (2FA) já não é uma segurança infalível. Foto ilustrativa.

Nova forma de ataque

A autenticação de dois fatores (2FA) tornou-se um recurso de segurança padrão em cibersegurança. Ela exige que os usuários verifiquem sua identidade com uma segunda etapa de autenticação, geralmente uma senha de uso único (OTP) enviada por mensagem de texto, e-mail ou aplicativo de autenticação. Essa camada adicional de segurança visa proteger a conta do usuário mesmo que sua senha seja roubada.

Embora a autenticação de dois fatores (2FA) seja amplamente adotada por muitos sites e exigida por organizações, recentemente, especialistas em segurança cibernética da Kaspersky descobriram ataques de phishing usados por cibercriminosos para burlar a 2FA.

Consequentemente, os cibercriminosos passaram a utilizar uma forma mais sofisticada de ataque cibernético, combinando phishing com bots automatizados de senhas de uso único (OTP) para enganar os usuários e obter acesso não autorizado às suas contas. Especificamente, os golpistas induzem os usuários a revelar essas senhas de uso único, permitindo-lhes contornar as medidas de proteção de autenticação de dois fatores (2FA).

Criminosos cibernéticos combinam phishing com bots automatizados de senhas de uso único (OTP) para enganar usuários e obter acesso não autorizado às suas contas. Foto ilustrativa.

Até mesmo bots de OTP, uma ferramenta sofisticada, são usados por golpistas para interceptar códigos OTP por meio de ataques de engenharia social. Os atacantes frequentemente tentam roubar as credenciais de login das vítimas por meio de métodos como phishing ou exploração de vulnerabilidades de dados. Em seguida, eles acessam a conta da vítima, acionando o envio de códigos OTP para o celular dela.

Em seguida, o bot de OTP ligará automaticamente para a vítima, fingindo ser um funcionário de uma organização confiável, usando um roteiro de conversa pré-programado para convencê-la a revelar o código OTP. Finalmente, o atacante recebe o código OTP por meio do bot e o utiliza para acessar ilegalmente a conta da vítima.

Golpistas costumam preferir chamadas de voz a mensagens de texto porque as vítimas tendem a responder mais rapidamente a esse método. Consequentemente, os bots de senha única (OTP) simulam o tom e a urgência de uma chamada humana para criar uma sensação de confiança e persuasão.

Os fraudadores controlam bots de OTP (senha de uso único) por meio de painéis online dedicados ou plataformas de mensagens como o Telegram. Esses bots também vêm com diversos recursos e planos de assinatura, facilitando a ação dos atacantes. Os criminosos podem personalizar os recursos do bot para se passar por organizações, usar vários idiomas e até mesmo escolher um tom de voz masculino ou feminino. Opções avançadas incluem a falsificação de número de telefone, que faz com que o número de telefone do chamador pareça ser de uma organização legítima, a fim de enganar a vítima de forma sofisticada.

Quanto mais a tecnologia se desenvolve, maior se torna a necessidade de proteção de contas. Foto ilustrativa.

Para usar um bot de OTP (senha de uso único), o golpista precisa primeiro roubar as credenciais de login da vítima. Eles costumam usar sites de phishing projetados para se parecerem exatamente com páginas de login legítimas de bancos, serviços de e-mail ou outras contas online. Quando a vítima insere seu nome de usuário e senha, o golpista coleta essas informações automaticamente e instantaneamente (em tempo real).

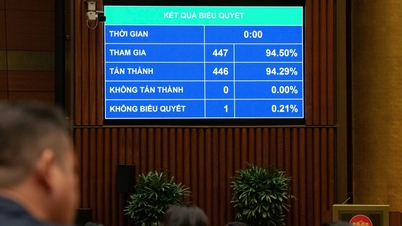

Entre 1º de março e 31 de maio de 2024, as soluções de segurança da Kaspersky impediram 653.088 visitas a sites criados por kits de phishing direcionados a bancos. Os dados roubados desses sites são frequentemente usados em ataques de bots de senha única (OTP). Durante o mesmo período, especialistas detectaram 4.721 sites de phishing criados pelos kits para burlar a autenticação de dois fatores em tempo real.

Não crie senhas comuns.

Olga Svistunova, especialista em segurança da Kaspersky, comentou: "Os ataques de engenharia social são considerados métodos de fraude extremamente sofisticados, especialmente com o surgimento de bots de senhas de uso único (OTP) capazes de simular ligações de representantes de atendimento ao cliente de forma legítima. Para se manter vigilante, é importante permanecer atento e cumprir as medidas de segurança."

Os hackers só precisam usar algoritmos de previsão inteligentes para descobrir senhas com facilidade. Foto ilustrativa.

Uma análise feita por especialistas da Kaspersky no início de junho, utilizando algoritmos inteligentes de adivinhação de 193 milhões de senhas, revelou que essas senhas foram comprometidas e vendidas na darknet por ladrões de informações. A análise mostrou que 45% delas (o equivalente a 87 milhões de senhas) podem ser quebradas em menos de um minuto; apenas 23% (o equivalente a 44 milhões) das combinações de senhas são consideradas fortes o suficiente para resistir a ataques, e quebrá-las levará mais de um ano. No entanto, a maioria das senhas restantes ainda pode ser quebrada em um período que varia de uma hora a um mês.

Além disso, especialistas em cibersegurança também revelaram as combinações de caracteres mais comuns usadas pelos usuários na criação de senhas, como: Nome: "ahmed", "nguyen", "kumar", "kevin", "daniel"; palavras populares: "forever", "love", "google", "hacker", "gamer"; senhas padrão: "password", "qwerty12345", "admin", "12345", "team".

A análise revelou que apenas 19% das senhas continham uma combinação forte, incluindo uma palavra que não constasse em dicionários, letras maiúsculas e minúsculas, além de números e símbolos. Ao mesmo tempo, o estudo também constatou que 39% dessas senhas fortes ainda poderiam ser quebradas por algoritmos inteligentes em menos de uma hora.

Curiosamente, os atacantes não precisam de conhecimento especializado ou equipamentos avançados para quebrar senhas. Por exemplo, um processador dedicado de laptop pode realizar um ataque de força bruta preciso em uma combinação de senha com oito letras minúsculas ou números em apenas 7 minutos. Uma placa de vídeo integrada pode fazer o mesmo em 17 segundos. Além disso, algoritmos inteligentes de adivinhação de senhas tendem a substituir caracteres ("e" por "3", "1" por "!" ou "a" por "@") e sequências comuns ("qwerty", "12345", "asdfg").

Você deve usar senhas com sequências de caracteres aleatórios para dificultar a adivinhação por hackers. Foto ilustrativa.

“Inconscientemente, as pessoas tendem a escolher senhas muito simples, muitas vezes usando palavras do dicionário em seu idioma nativo, como nomes e números... Mesmo combinações de senhas fortes raramente fogem a essa tendência, sendo, portanto, completamente previsíveis por algoritmos”, disse Yuliya Novikova, chefe de Inteligência de Pegada Digital da Kaspersky.

Portanto, a solução mais confiável é gerar uma senha completamente aleatória usando gerenciadores de senhas modernos e confiáveis. Esses aplicativos podem armazenar grandes quantidades de dados com segurança, proporcionando proteção abrangente e robusta para as informações do usuário.

Para aumentar a segurança das senhas, os usuários podem aplicar as seguintes dicas simples: usar um software de segurança de rede para gerenciar senhas; usar senhas diferentes para cada serviço. Dessa forma, mesmo que uma de suas contas seja invadida, as outras permanecerão seguras; frases-senha ajudam os usuários a recuperar contas quando esquecem suas senhas, sendo mais seguro usar palavras menos comuns. Além disso, podem utilizar um serviço online para verificar a força de suas senhas.

Evite usar informações pessoais, como datas de nascimento, nomes de familiares, nomes de animais de estimação ou apelidos, como senha. Essas são geralmente as primeiras coisas que os invasores tentam ao tentar quebrar uma senha.

Fonte

![[Foto] Explore o navio de guerra USS Robert Smalls da Marinha dos EUA](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F10%2F1765341533272_11212121-8303-jpg.webp&w=3840&q=75)

![[Foto] A paisagem cativante da perfumada floresta de bordos em Quang Tri](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F10%2F1765353233198_lan09046-jpg.webp&w=3840&q=75)

![[Vídeo] A arte de confeccionar pinturas folclóricas Dong Ho foi inscrita pela UNESCO na Lista de Artesanatos que Necessitam de Salvaguarda Urgente.](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/10/1765350246533_tranh-dong-ho-734-jpg.webp)

Comentário (0)