ส.ก.ป.

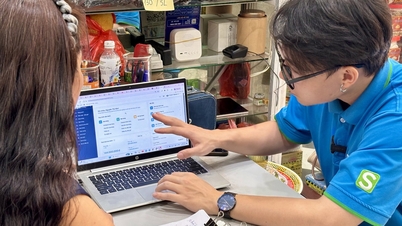

ทั่วโลก จำนวนเราเตอร์ MikroTik ที่เสี่ยงต่อการถูกโจมตีผ่านอินเทอร์เน็ตผ่าน HTTP และ Winbox มีจำนวน 500,000 และ 900,000 เครื่องตามลำดับ ตัวเลขนี้ในเวียดนามอยู่ที่ 9,500 เครื่องผ่าน HTTP และ 23,000 เครื่องผ่าน Winbox ตามบันทึกของ Bkav

|

| ในเวียดนาม จำนวนอุปกรณ์ MikroTik ที่เชื่อมต่ออินเทอร์เน็ต ณ วันที่ 26 กรกฎาคม อยู่ที่หลักหมื่นเครื่อง |

เพิ่งค้นพบช่องโหว่ที่ร้ายแรงในระบบปฏิบัติการ MikroTik RouterOS ซึ่งทำให้ผู้โจมตีที่ผ่านการตรวจสอบสิทธิ์สามารถยกระดับสิทธิ์จาก Admin ไปสู่ Super Admin เพื่อรันโค้ดตามอำเภอใจ ควบคุมอุปกรณ์ทั้งหมดและเปลี่ยนให้กลายเป็นบอตเน็ต และอาจเปิดการโจมตีแบบ DDoS

ช่องโหว่ที่เพิ่งค้นพบใหม่นี้มีรหัส CVE-2023-30799 และมีคะแนนความรุนแรง CVSS อยู่ที่ 9.1 อย่างไรก็ตาม ผู้เชี่ยวชาญของ Bkav เชื่อว่า "ช่องโหว่ร้ายแรง" นี้คือ "รหัสผ่านเริ่มต้น" "เพื่อใช้ประโยชน์จากช่องโหว่ CVE-2023-30799 แฮกเกอร์จำเป็นต้องได้รับสิทธิ์ผู้ดูแลระบบ ในขณะที่รหัสผ่านเริ่มต้นส่วนใหญ่บนอุปกรณ์ยังไม่ได้ถูกเปลี่ยนแปลง" คุณเหงียน วัน เกือง ผู้อำนวยการฝ่ายความปลอดภัยเครือข่ายของ Bkav กล่าว

เราเตอร์ MikroTik เป็นผลิตภัณฑ์ยอดนิยมจากผู้ผลิตอุปกรณ์เครือข่ายในลัตเวีย เราเตอร์เหล่านี้ทำงานบนระบบปฏิบัติการ MikroTik RouterOS ซึ่งช่วยให้ผู้ใช้สามารถเข้าถึงหน้าการจัดการผ่านเว็บอินเทอร์เฟซ HTTP หรือแอปพลิเคชัน Winbox เพื่อสร้าง กำหนดค่า และจัดการ LAN หรือ WAN

เนื่องจากมีอุปกรณ์เชื่อมต่ออินเทอร์เน็ตเป็นจำนวนมาก เพื่อลดความเสี่ยง Bkav ขอแนะนำให้ผู้ใช้ทำการอัปเดตแพตช์ล่าสุด (6.49.8 หรือ 7.x) สำหรับ RouterOS ทันที และใช้โซลูชันเพิ่มเติมดังต่อไปนี้: ตัดการเชื่อมต่ออินเทอร์เน็ตบนอินเทอร์เฟซการดูแลระบบเพื่อป้องกันการเข้าถึงระยะไกล ตั้งรหัสผ่านที่แข็งแกร่งหากต้องเปิดเผยหน้าการดูแลระบบ ปิดโปรแกรมการดูแลระบบ Winbox และใช้โปรโตคอล SSH แทน เนื่องจาก MikroTik มอบโซลูชันการป้องกันสำหรับอินเทอร์เฟซ SSH เท่านั้น...

แหล่งที่มา

![[ภาพ] ครบรอบ 60 ปี การก่อตั้งสมาคมศิลปินถ่ายภาพเวียดนาม](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[ภาพ] ประธานรัฐสภา Tran Thanh Man เข้าร่วมพิธีมอบรางวัล VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

การแสดงความคิดเห็น (0)