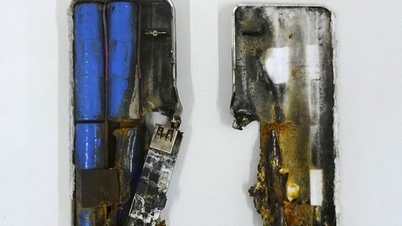

وبحسب موقع Android Police ، تم اكتشاف مؤخرا أن شبكة تتبع الأجهزة Find My device التابعة لشركة Apple، والتي تعتبر بمثابة "حصن" لحماية المستخدمين من السرقة، تحتوي على ثغرة خطيرة تسمح للمتسللين بتحويل أي جهاز، بما في ذلك هواتف Android، إلى AirTag مزيف وتتبع موقعه سرا.

ثغرة خطيرة في ميزة Find My تسبب صعوبات لشركة Apple

الصورة: لقطة شاشة من فوربس

يتم استغلال Find My من قبل المتسللين بسبب نقاط الضعف الخطيرة

وفقًا لبحث أجرته جامعة جورج ماسون الأمريكية، تكمن هذه الثغرة في القدرة على اختراق إجراءات الحماية التشفيرية لشركة آبل، مما يسمح بإنشاء مفتاح مرن يُسمى "nRootTag". باستخدام قوة الحوسبة لنظام وحدة معالجة رسوميات عملاقة، يستطيع المتسللون تجاوز فحوصات الأمان العادية وتزوير AirTag بنجاح بنسبة تصل إلى 90%.

يعمل الهجوم عن طريق خداع شبكة "Find My" لتحديد الجهاز المستهدف على أنه جهاز AirTag مفقود. ثم يبثّ جهاز AirTag المزيف إشارة بلوتوث إلى أجهزة Apple القريبة، وينقل بيانات الموقع إلى المهاجم سرًا عبر iCloud.

أثبت الباحثون دقة قدرات التتبع التي تتمتع بها هذه الثغرة في سلسلة من الاختبارات. وتمكنوا من تتبع تحركات جهاز كمبيوتر في نطاق 3 أمتار، وتتبع مسار دراجة هوائية عبر مدينة، وحتى إعادة إنشاء مسار رحلة جوية لشخص ما بمجرد تتبع جهاز ألعاب فيديو.

والأمر المثير للقلق هو أن هذه الثغرة يمكن استغلالها عن بعد، دون أي تدخل مادي أو وصول خاص، مما يفتح الباب أمام خطر المراقبة السرية وانتهاك الخصوصية.

تجدر الإشارة إلى أن شركة آبل أُبلغت بالثغرة الأمنية قبل عام، لكنها لم تُعالجها بعد. ويُحذر الباحثون من أنه حتى في حال إصدار تصحيح، سيظل الخطر قائمًا لأن العديد من المستخدمين يُؤجلون تحديث أجهزتهم.

وبينما ينتظر المستخدمون أن تتخذ شركة Apple خطوة لمعالجة المشكلة، يتعين عليهم رفع مستوى الوعي الأمني لديهم وتحديث أجهزتهم بانتظام لتجنب أن يصبحوا فريسة سهلة لمجرمي الإنترنت.

[إعلان 2]

المصدر: https://thanhnien.vn/lo-hong-nguy-hiem-trong-find-my-khien-apple-dau-dau-185250228182453965.htm

![[صورة] الذكرى الستين لتأسيس جمعية فناني التصوير الفوتوغرافي في فيتنام](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[صورة] رئيس الجمعية الوطنية تران ثانه مان يحضر حفل توزيع جوائز VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

تعليق (0)