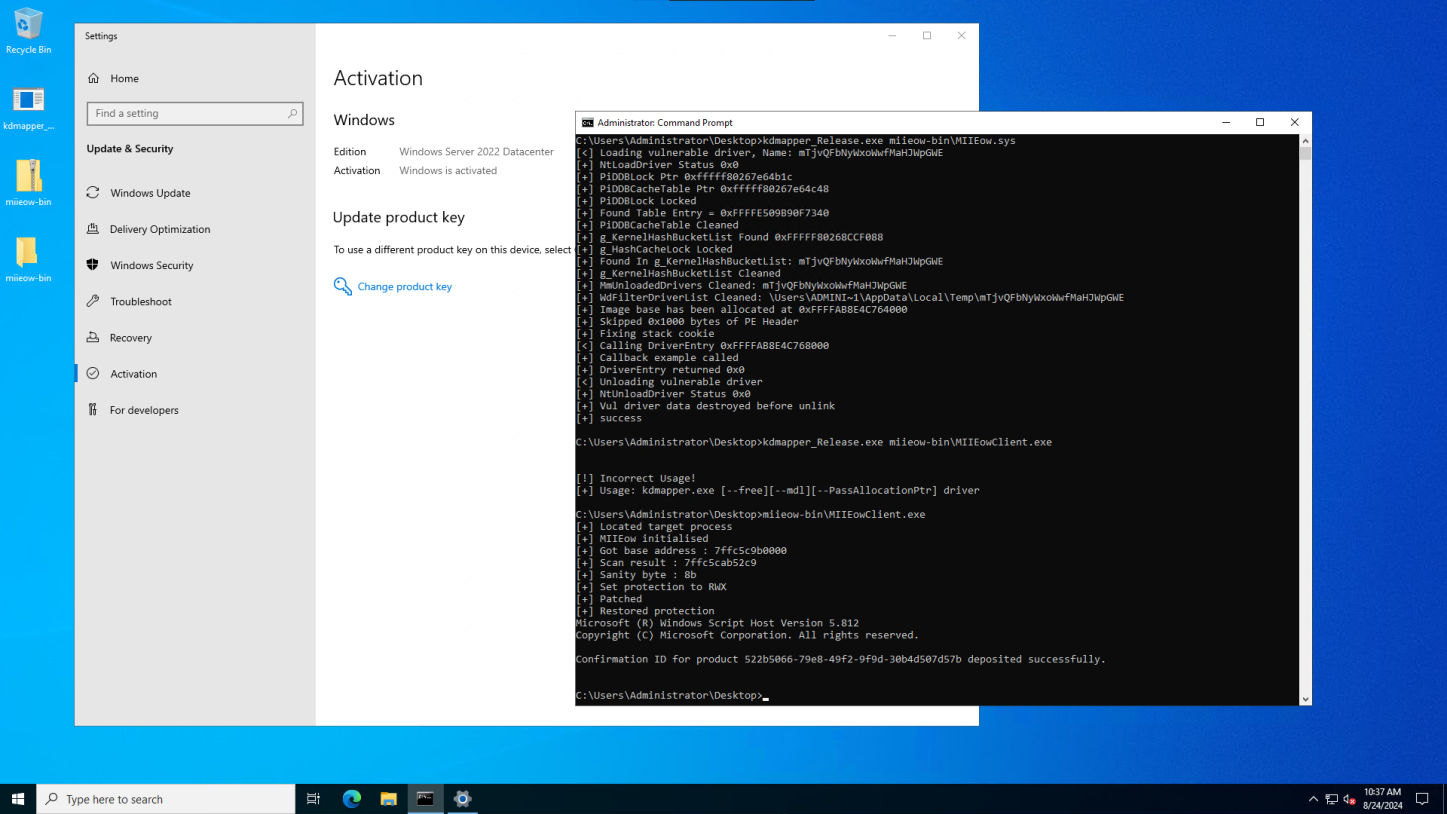

وتتيح الطريقة، التي يطلق عليها اسم TSforge Activation، للمتسللين تفعيل معظم منتجات مايكروسوفت بشكل دائم مع تجاوز نظام إدارة الحقوق الرقمية (DRM) الخاص بالشركة بشكل كامل.

تم دمج TSforge Activation في أداة MAS 3.0 الخاصة بـ Massgrave

في عام ٢٠٢٤، أطلقت مجموعة القراصنة مشروعًا يُسمى Microsoft Activation Scripts (MAS). في آخر تحديث لـ MAS 3.0، أضافت Massgrave طريقة تنشيط TSforge، بالإضافة إلى تصحيحات وتحسينات لنصوص التنشيط الحالية. تزعم المجموعة أن TSforge هو أحد أقوى وأوسع الثغرات الأمنية التي أُضيفت إلى MAS على الإطلاق.

كيف يتجاوز MAS نظام حماية Microsoft

في منشور مدونة حديث، شارك فريق Massgrave تفاصيل حول كيفية اكتشافهم لهذه الثغرة وتطويرها، وشرح كيفية تجاوزهم لنظام حماية التنشيط من مايكروسوفت، المعروف باسم منصة حماية البرامج (SPP). يُوصف نظام SPP بأنه "معقد للغاية"، حيث تُخزن معلومات تنشيط المنتج في ملفين رئيسيين، هما "data.dat" و"tokens.dat".

بينما يُروّج Massgrave لـ SPP كنظام إدارة حقوق رقمية متقدم، إلا أنه لا يزال من الممكن التحايل عليه. تعمل طريقة TSforge عن طريق حقن بيانات مزيفة في هذه المستودعات، متجاوزةً أي عمليات تحقق، مما يجعل SPP يتعرف على مفتاح المنتج المزيف أو مُعرّف التأكيد على أنه صحيح.

تدعم طريقة تنشيط TSforge إصدارات متعددة من Windows، من Windows 7 إلى Windows Server 2025، بالإضافة إلى Office 2013 إلى 2024. يمكن للمستخدمين تنشيط الوظائف الإضافية لرخص Windows التجارية، بما في ذلك برنامج تحديثات الأمان الموسعة (ESU) لبعض إصدارات Windows 7 إلى 10.

مجموعة أدوات MAS مشروع مفتوح المصدر مُستضاف على منصة GitHub، المملوكة لشركة مايكروسوفت، لذا يُصرّ الفريق على عدم تورطه في أي انتهاك لحقوق الطبع والنشر. يصف الفريق طريقة التفعيل الخاصة به كبديل، ويقولون إنه يُمكن لفريق دعم مايكروسوفت استخدامه عند فشل الطرق الأخرى.

ولم يصدر عن مايكروسوفت أي رد رسمي على هذه المعلومات حتى الآن.

[إعلان 2]

المصدر: https://thanhnien.vn/xuat-hien-cong-cu-co-the-kich-hoat-phan-mem-cua-microsoft-185250225135610115.htm

![[صورة] رئيس الوزراء فام مينه تشينه يلتقي رئيس الجمعية الوطنية المجرية كوفير لاسلو](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760970413415_dsc-8111-jpg.webp)

![[صورة] رئيس البرلمان المجري يزور ضريح الرئيس هو تشي مينه](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760941009023_ndo_br_hungary-jpg.webp)

![[صورة] رئيس الجمعية الوطنية تران ثانه مان يجري محادثات مع رئيس الجمعية الوطنية المجرية كوفير لاسلو](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760952711347_ndo_br_bnd-1603-jpg.webp)

![[صورة] الافتتاح الرسمي للدورة العاشرة للجمعية الوطنية الخامسة عشرة](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/20/1760937111622_ndo_br_1-202-jpg.webp)

تعليق (0)