Die Spionageaktivitäten richten sich gegen Regierungsorganisationen im asiatisch- pazifischen Raum (APAC). Diese Erkenntnisse sind im neuesten Bericht von Kaspersky zur APT-Bedrohungslandschaft (Advanced Persistent Threat) für das dritte Quartal 2023 detailliert beschrieben.

Gerade wurde eine neue Hackerangriffskampagne entdeckt.

Das Global Research and Analysis Team (GReAT) von Kaspersky hat eine langjährige Spionagekampagne eines bisher unentdeckten Angreifers aufgedeckt. Der Angreifer überwachte und sammelte heimlich sensible Daten von Regierungsorganisationen im asiatisch-pazifischen Raum, indem er verschlüsselte USB-Sticks ausnutzte, die durch Hardwareverschlüsselung geschützt waren, um eine sichere Speicherung und Übertragung von Daten zwischen Computersystemen zu gewährleisten. Diese USB-Sticks werden von Regierungsorganisationen weltweit verwendet, was die Wahrscheinlichkeit erhöht, dass in Zukunft noch mehr Organisationen Opfer solcher Angriffe werden.

Die Kampagne nutzt verschiedene Schadmodule, die es Angreifern ermöglichen, die volle Kontrolle über das Gerät des Opfers zu erlangen. Dadurch können sie Befehle ausführen, Dateien und Informationen von den kompromittierten Rechnern sammeln und weitere Rechner mit demselben oder einem anderen verschlüsselten USB-Stick infizieren. Darüber hinaus ist die APT in der Lage, weitere Schaddateien auf dem infizierten System zu platzieren.

„Unsere Untersuchungen zeigen, dass der Angriff hochentwickelte Tools und Techniken nutzt, darunter virtualisierungsbasierte Softwareverschlüsselung, Low-Level-Kommunikation mit USB-Laufwerken über direkte SCSI-Befehle und Selbstreplikation über angeschlossene verschlüsselte USB-Sticks. Diese Aktivitäten werden von einem hochqualifizierten und erfahrenen Bedrohungsakteur durchgeführt, der ein großes Interesse an Spionageaktivitäten in sensiblen und geschützten Regierungsnetzwerken hat“, sagte Noushin Shabab, leitender Sicherheitsforscher im Global Research and Analysis Team (GReAT) von Kaspersky.

Um dem Risiko vorzubeugen, Opfer eines gezielten Angriffs zu werden, empfehlen die Kaspersky-Forscher die folgenden Maßnahmen:

- Aktualisieren Sie Ihr Betriebssystem, Ihre Anwendungen und Ihre Antivirensoftware regelmäßig, um vor potenziellen Schwachstellen und Sicherheitsrisiken geschützt zu bleiben.

- Seien Sie vorsichtig bei E-Mails, Nachrichten oder Anrufen, in denen Sie nach vertraulichen Informationen gefragt werden. Überprüfen Sie die Identität der Person, die die Informationen anfordert, bevor Sie persönliche Daten weitergeben oder auf verdächtige Links klicken.

- Ermöglichen Sie Ihrem Security Operations Center (SOC) den Zugriff auf die neuesten Bedrohungsinformationen. Das Kaspersky Threat Intelligence Portal ist Kasperskys zentraler Zugangspunkt für Bedrohungsinformationen und Daten zu Cyberangriffen.

[Anzeige_2]

Quellenlink

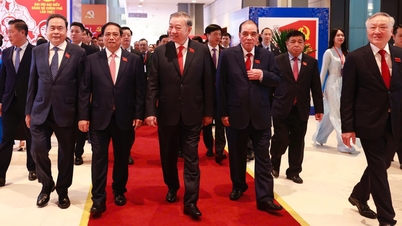

![[Foto] Generalsekretär To Lam nimmt an der Eröffnung des 1. Kongresses der Regierungspartei teil](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/13/1760321055249_ndo_br_cover-9284-jpg.webp)

Kommentar (0)