SGGPO

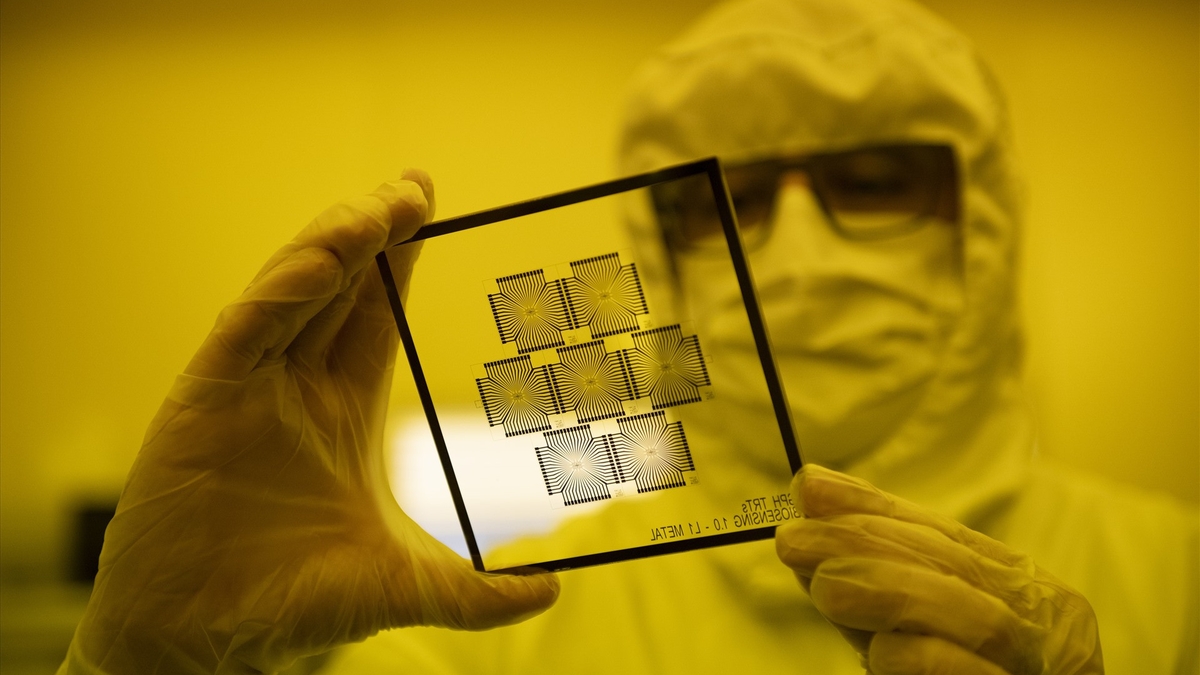

Forscher von Kaspersky haben eine mobile APT-Kampagne (Advanced Persistent Threat) entdeckt, die iOS-Geräte mit bisher unentdeckter Malware ins Visier nimmt.

|

| APT-Kampagne an iOS-Geräte via iMessage |

Die als „Operation Triangulation“ bezeichnete Kampagne verbreitet Zero-Click-Exploits über iMessage, um Malware auszuführen, die die vollständige Kontrolle über die Geräte und Daten der Benutzer erlangt, mit dem ultimativen Ziel, die Benutzer heimlich auszuspionieren.

Kaspersky-Experten entdeckten diese APT-Kampagne bei der Überwachung des Netzwerkverkehrs des Firmen-WLANs mithilfe der Kaspersky Unified Monitoring and Analysis Platform (KUMA). Nach weiterer Analyse stellten die Forscher fest, dass der Angreifer die iOS-Geräte von Dutzenden Mitarbeitern des Unternehmens ins Visier genommen hatte.

Das Opfer erhält eine iMessage-Nachricht mit einem Anhang, der einen Zero-Click-Exploit enthält. Ohne jegliche Interaktion des Opfers löst die Nachricht eine Sicherheitslücke aus, die zur Codeausführung, Rechteausweitung und vollständigen Kontrolle über das infizierte Gerät führt. Sobald der Angreifer erfolgreich Zugriff auf das Gerät erlangt hat, wird die Nachricht automatisch gelöscht.

Damit nicht genug: Die Spyware übermittelt im Stillen persönliche Informationen an entfernte Server, darunter Audioaufnahmen, Fotos aus Instant-Messaging-Apps, Geodaten und Daten über verschiedene andere Aktivitäten des Besitzers des infizierten Geräts.

„Unsere Untersuchung dieser Operation dauert an. Wir hoffen, bald weitere Details dazu mitteilen zu können, da es möglicherweise Ziele dieser Spionageaktivitäten außerhalb von Kaspersky gibt“, sagte Igor Kuznetsov, Leiter EEMEA beim Global Research and Analysis Team (GReAT) von Kaspersky.

Da viele gezielte Angriffe mit Phishing- oder Social-Engineering-Taktiken beginnen, sollten Sie den Mitarbeitern Ihres Unternehmens Schulungen zur Sensibilisierung für IT-Sicherheit und entsprechende Kompetenztrainings anbieten, beispielsweise mit der Kaspersky Automated Security Awareness Platform.

Kaspersky-Forscher geben Empfehlungen, wie Nutzer gezielten Angriffen bekannter oder unbekannter Akteure vorbeugen können: Für zeitnahen Schutz, Untersuchung und Reaktion auf Endgeräteebene empfiehlt sich der Einsatz einer zuverlässigen Unternehmenssicherheitslösung wie der Kaspersky Unified Monitoring and Analysis Platform (KUMA). Aktualisieren Sie Microsoft Windows-Betriebssysteme und Drittanbietersoftware so schnell wie möglich und regelmäßig. Gewähren Sie SOC-Teams Zugriff auf die neuesten Bedrohungsdaten (Threat Intelligence, TI). Rüsten Sie Ihre Cybersicherheitsteams mit dem von Experten von GreAT entwickelten Online-Schulungskurs von Kaspersky für die Abwehr aktueller gezielter Bedrohungen aus.

Quelle

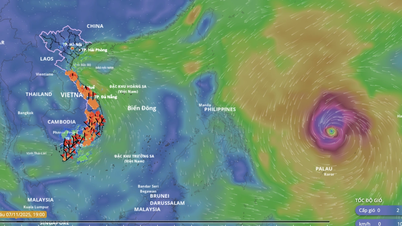

![[Foto] Da Nang: Hunderte Menschen helfen nach Sturm Nr. 13 bei der Reinigung einer wichtigen Touristenroute.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/07/1762491638903_image-3-1353-jpg.webp)

Kommentar (0)