Pada tanggal 26 Juni, para ahli dari Kaspersky mengumumkan bahwa mereka telah menemukan spyware baru bernama SparkKitty, yang dirancang untuk menyerang telepon pintar yang menggunakan sistem operasi iOS dan Android, lalu mengirim gambar dan informasi perangkat dari telepon yang terinfeksi ke server penyerang.

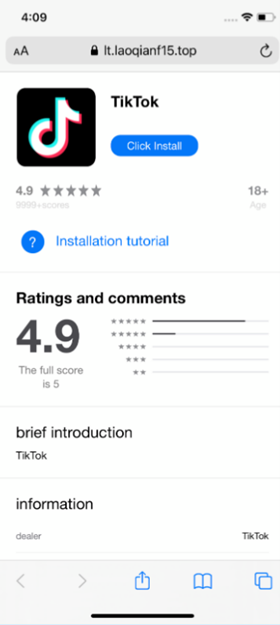

SparkKitty disematkan di aplikasi-aplikasi dengan konten terkait mata uang kripto, perjudian, serta di versi palsu aplikasi TikTok. Aplikasi-aplikasi ini didistribusikan tidak hanya melalui App Store dan Google Play, tetapi juga di situs web palsu.

Menurut analisis para ahli, tujuan kampanye ini kemungkinan besar adalah mencuri mata uang kripto dari pengguna di Asia Tenggara dan Tiongkok. Pengguna di Vietnam juga berisiko menghadapi ancaman serupa.

Kaspersky telah memberi tahu Google dan Apple untuk mengambil tindakan terhadap aplikasi berbahaya tersebut. Beberapa detail teknis menunjukkan bahwa kampanye baru ini terkait dengan SparkCat, sebuah Trojan yang sebelumnya ditemukan. SparkCat adalah malware pertama di platform iOS dengan modul pengenalan karakter optik (OCR) bawaan yang memindai pustaka foto pengguna dan mencuri tangkapan layar berisi kata sandi atau frasa pemulihan untuk dompet mata uang kripto.

Setelah SparkCat, ini adalah kedua kalinya tahun ini peneliti Kaspersky menemukan pencuri Trojan di App Store.

Di App Store, malware Trojan ini menyamar sebagai aplikasi terkait mata uang kripto bernama 币coin. Selain itu, di situs web palsu yang dirancang untuk meniru antarmuka App Store iPhone, penjahat siber juga menyebarkan malware ini dengan menyamar sebagai aplikasi TikTok dan beberapa permainan taruhan.

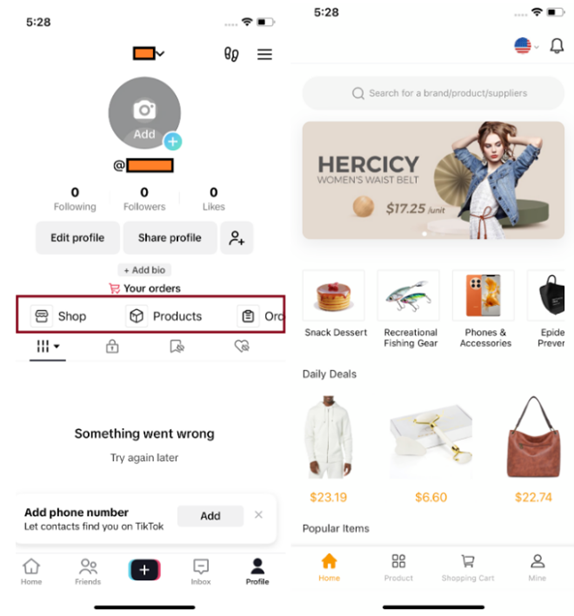

Situs web palsu adalah salah satu saluran paling populer untuk menyebarkan Trojan, tempat para peretas mencoba mengelabui pengguna agar mengunjungi dan memasang malware di iPhone. Di iOS, masih ada beberapa cara yang sah bagi pengguna untuk memasang aplikasi dari luar App Store. Dalam serangan ini, para peretas memanfaatkan alat pengembang yang dirancang untuk memasang aplikasi internal di dalam bisnis. Pada TikTok versi yang terinfeksi, segera setelah pengguna masuk, malware mencuri foto dari galeri ponsel dan diam-diam menyisipkan tautan aneh ke halaman pribadi korban. Yang mengkhawatirkan adalah tautan ini mengarah ke toko yang hanya menerima pembayaran mata uang kripto, yang membuat kami semakin khawatir dengan kampanye ini,” ujar Sergey Puzan, analis malware di Kaspersky.

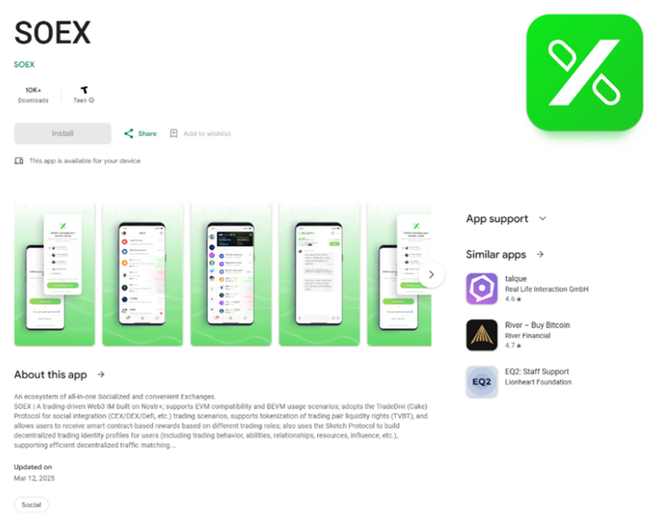

Di Android, penyerang menargetkan pengguna di Google Play dan situs web pihak ketiga dengan menyamarkan malware sebagai layanan terkait mata uang kripto. Salah satu contoh aplikasi yang terinfeksi adalah SOEX, aplikasi perpesanan dengan fungsi perdagangan mata uang kripto bawaan, yang telah diunduh lebih dari 10.000 kali dari toko resminya.

Selain itu, para ahli juga menemukan file APK (file instalasi aplikasi Android, yang dapat diinstal langsung tanpa melalui Google Play) dari aplikasi yang terinfeksi malware di situs web pihak ketiga, yang diyakini terkait dengan kampanye serangan di atas.

Aplikasi-aplikasi ini dipromosikan dengan kedok proyek investasi mata uang kripto. Menariknya, situs web yang mendistribusikan aplikasi-aplikasi ini juga dipromosikan secara luas di media sosial, termasuk YouTube.

"Setelah terpasang, aplikasi berfungsi seperti yang dijelaskan. Namun, selama pemasangan, aplikasi tersebut diam-diam menyusup ke perangkat dan secara otomatis mengirimkan gambar dari galeri korban kembali ke penyerang. Gambar-gambar ini mungkin berisi informasi sensitif yang dicari peretas, seperti skrip pemulihan dompet kripto, yang memungkinkan mereka mencuri aset digital korban," ujar Dmitry Kalinin, analis malware di Kaspersky. "Ada tanda-tanda tidak langsung bahwa penyerang mengincar aset digital pengguna: banyak aplikasi yang terinfeksi terkait dengan mata uang kripto, dan versi TikTok yang terinfeksi juga menyertakan toko yang hanya menerima pembayaran dengan mata uang kripto."

Untuk menghindari menjadi korban malware ini, Kaspersky menyarankan pengguna mengambil langkah-langkah keamanan berikut:

- Jika Anda secara tidak sengaja memasang salah satu aplikasi yang terinfeksi, segera hapus aplikasi tersebut dari perangkat Anda dan jangan gunakan lagi hingga ada pembaruan resmi untuk menghapus fitur berbahaya tersebut sepenuhnya.

Hindari menyimpan tangkapan layar berisi informasi sensitif di perpustakaan foto Anda, terutama gambar yang berisi kode pemulihan dompet mata uang kripto. Sebagai gantinya, pengguna dapat menyimpan informasi login di aplikasi manajemen kata sandi khusus.

Pasang perangkat lunak keamanan yang andal untuk mencegah risiko infeksi malware. Untuk sistem operasi iOS dengan arsitektur keamanannya yang unik, solusi Kaspersky akan memberikan peringatan jika mendeteksi perangkat yang mengirimkan data ke server kendali peretas dan memblokir proses transmisi data ini.

- Saat aplikasi meminta akses ke perpustakaan foto, pengguna harus mempertimbangkan dengan cermat apakah izin ini benar-benar diperlukan untuk fungsi utama aplikasi./.

Sumber: https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

![[Foto] Cat Ba - Pulau surga hijau](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

![[VIMC 40 hari kecepatan kilat] Pelabuhan Da Nang: Persatuan - Kecepatan kilat - Terobosan menuju garis finis](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/04/1764833540882_cdn_4-12-25.jpeg)

Komentar (0)