したがって、FPT、Viettel、VNPT ネットワークに属するDrayTek Vigor 2925/2926/2927 ルーターを使用している多くのユーザーが、 WAN接続が失われ、IP がなく、インターネット アクセスが中断されているという情報を Facebook グループに投稿しています。特に、現在このシリーズのデバイスをメインルーターとして使用している多くの企業も深刻な影響を受けています。

3月7日、サイバーセキュリティニュースは、小規模オフィス/ホームオフィス(SOHO)環境に広く導入されているDrayTek Vigor 2925/2926/2927ルーターに一連の重大なセキュリティ脆弱性が見つかり、デバイスがリモートコード実行(RCE)、サービス拒否(DoS)攻撃、資格情報盗難のリスクにさらされていると警告しました。

脆弱性の詳細には、URL 処理コンポーネントにおけるバッファ オーバーフローと整数オーバーフローである CVE-2024-51138 と CVE-2024-51139 が含まれており、認証されていない攻撃者がリモート コードを実行できる可能性があります。

次は CVE-2024-41335 と CVE-2024-41336 です。これらは認証メカニズムにおける 2 つの脆弱性で、攻撃者がパスワードを盗んだり、暗号化されていないテキストで保存されているパスワードに直接アクセスしたりする可能性があります。最後に、CVE-2024-41339 は CGI 構成の脆弱性であり、悪意のあるカーネル モジュールをアップロードして、影響を受ける DrayTek ルーターでルート権限を取得できるようになります。

DrayTek Vigor 2925/2926 および 2927 ルーターは、多くのベトナムのユーザーに使用されています。

写真:LC

FPTユーザーのTN氏は、3月23日の朝にこの問題を発見したと述べています。「DrayTek Vigor 2925を5年以上使用していますが、このような問題に遭遇したことはほとんどありませんでした。早朝から、自宅のIPカメラがネットワーク接続の切断を継続的に報告しているのを確認しました。DrayTekの管理ページにアクセスすると、稼働時間セクションには、約5分後に切断され、0に戻り、最長でも約1時間しか経っていないと表示されていました。」

ネットワークテスト技術者に話を聞いたところ、このエラーは FPT、VNPT、 Viettel の3 つのネットワークすべてで発生しており、Virgor 2925 の古いファームウェア バージョンにセキュリティ ホールがあり、ハッカーに悪用されたのではないかとの疑いがあるとのこと。同氏によると、3月23日には、このルーターの使用時に接続が失われるケースをテクニカルサポートが多数処理しており、解決策は最新のファームウェアをインストールすることだったという。

この場合の推奨される一時的な解決策は、Vigor 2925 のファームウェアを確認することです。v3.8.3 を使用している場合は、公式 Web サイトhttp://fw.draytek.com.twから v3.8.4 に更新してください。次に、管理者パスワードをより強力なパスワードに変更します。デフォルトのパスワードは使用しないでください。

出典: https://thanhnien.vn/nhieu-bo-dinh-tuyen-draytek-bi-mat-ket-noi-185250324091835776.htm

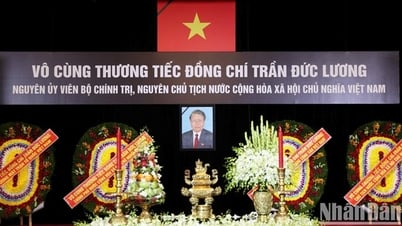

![[写真] ホーチミン市、チャン・ドゥック・ルオン元大統領の葬儀を挙行](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/24/9c1858ebd3d04170b6cef2e6bcb2019e)

![[写真] 党と国家の指導者がチャン・ドゥック・ルオン前大統領を訪問](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/24/960db9b19102400e8df68d5a6caadcf6)

コメント (0)