BGR 에 따르면, 이러한 악성 애플리케이션은 Anatsa(TeaBot으로도 알려짐)라는 악성코드에서 유래하는데, 이는 특히 위험한 뱅킹 악성코드로, 처음 설치 시에는 무해해 보이지만 앱 업데이트로 위장하여 악성 코드나 명령 및 제어(C2) 서버를 다운로드합니다. 이러한 특징 덕분에 해당 악성코드는 안드로이드 앱 스토어에서 탐지를 피할 수 있습니다.

아나차 악성코드에 감염된 안드로이드 앱의 다운로드 횟수는 약 550만 건으로 집계되었습니다.

다시 말해, 이러한 애플리케이션은 처음에는 무해해 보입니다. 많은 사람들이 안전하다고 믿도록 속인 후, 합법적인 앱 업데이트로 위장한 악성 콘텐츠를 다운로드합니다. 악성 프로그램이 기기를 성공적으로 감염시키고 C2 서버와 통신을 시작하면, 사용자의 기기에 설치된 모든 은행 관련 애플리케이션을 검색합니다.

어떤 정보라도 발견되면 해당 정보는 C2 서버로 전송되고, C2 서버는 감지된 애플리케이션에 가짜 로그인 페이지를 보냅니다. 사용자가 이 속임수에 넘어가 로그인 정보를 입력하면, 해당 정보는 서버로 다시 전송되고, 해커는 이를 이용해 피해자의 은행 애플리케이션에 로그인하여 돈을 훔칠 수 있습니다.

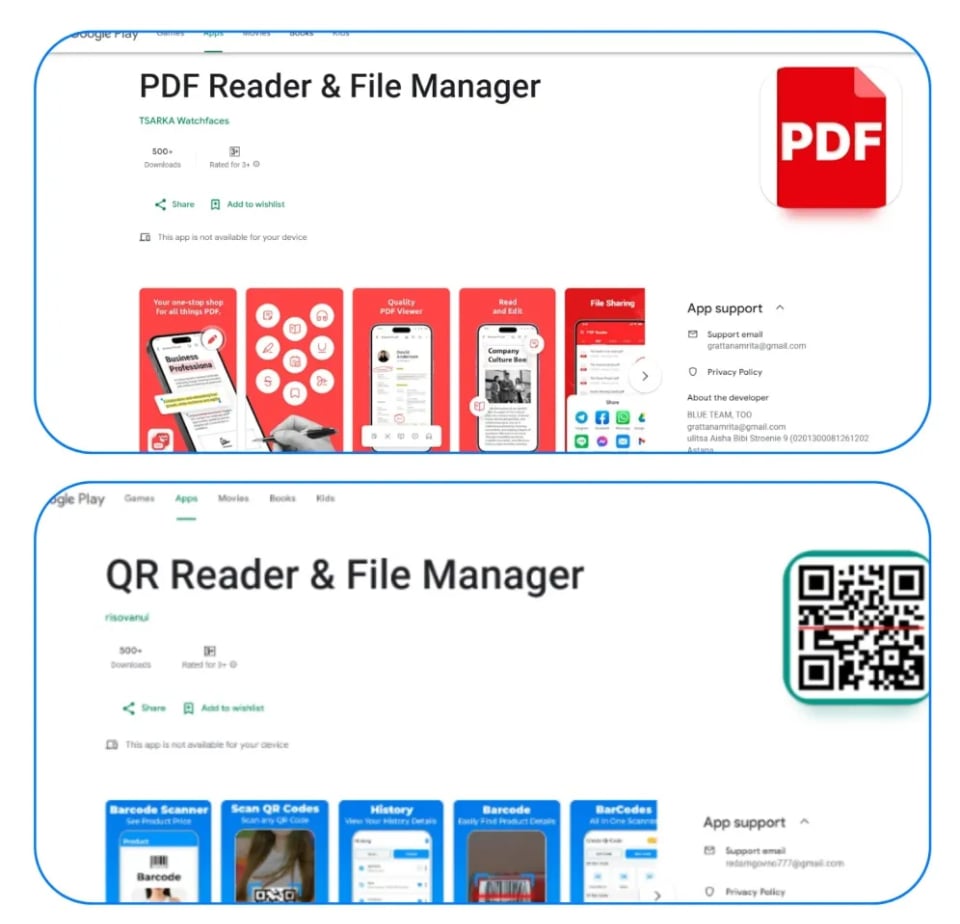

Zscaler는 악성 안드로이드 앱 두 개를 구체적으로 공개했습니다.

Zscaler가 Anatsa에 감염된 것으로 탐지한 애플리케이션 두 가지는 PDF Reader & File Manager와 QR Reader & File Manager입니다. 연구원들은 Anatsa가 주로 영국의 금융 기관 애플리케이션을 표적으로 삼지만 미국, 독일, 스페인, 핀란드, 한국, 싱가포르에서도 피해자가 발생하고 있다고 밝혔습니다. 그럼에도 불구하고 전문가들은 거주 국가와 관계없이 모든 사용자가 이러한 위험에 대해 경계해야 한다고 권고합니다.

연구진은 구글 플레이 스토어에서 악성코드에 감염된 안드로이드 앱의 구체적인 정보를 공개하지 않았지만, 위 예시에 나온 두 앱은 현재 모두 접속이 불가능합니다. Zscaler가 구글에 다른 앱에 대해서도 알렸을 가능성이 있습니다.

[광고_2]

출처: https://thanhnien.vn/hon-90-ung-dung-android-doc-hai-บhn-google-play-duoc-phat-hien-185240530061227143.htm

![[사진] 쩐 탄 만 국회 의장이 베트남-터키 협력 증진을 위한 정책 세미나에 참석하고 있다.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776351415367_vna-potal-chu-tich-quoc-hoi-tran-thanh-man-du-toa-dam-chinh-sach-thuc-day-hop-tac-viet-nam-tho-nhi-ky-8705791-jpg.webp)

![[사진] 호치민시 동부를 연결하는 다리와 도로](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776328595108_ndo_br_bh-vt5-jpg.webp)

![[인포그래픽] 하노이-꽝닌 고속철도 프로젝트 상세 정보](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/16/1776338188424_anh-man-hinh-2026-04-16-luc-18-16-10.png)

![[사진] 트란 탄 만 국회 의장이 조지아 의회 의장과 만나고 있다.](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/16/1776338494029_anh-man-hinh-2026-04-16-luc-18-21-21.png)

댓글 (0)