Aumento acentuado nas campanhas de ataques direcionados

Ataques direcionados – APTs (Ameaças Persistentes Avançadas) contra sistemas de informação importantes com grande volume de dados e influência significativa – têm sido e continuam sendo uma das tendências de ataque escolhidas por muitos grupos de hackers. Essa tendência está se intensificando no contexto de organizações e empresas que migram suas operações para o ambiente digital, com ativos de dados cada vez maiores.

De fato, a situação da segurança da informação em rede no mundo e no Vietnã nos primeiros meses deste ano demonstrou claramente a crescente tendência de ataques direcionados a sistemas de unidades que operam em áreas-chave como energia, telecomunicações, etc. Especificamente, no Vietnã, no primeiro semestre de 2024, ataques direcionados utilizando ransomware contra os sistemas da VNDIRECT, PVOIL, etc., causaram interrupções nas operações e danos materiais e de imagem a essas empresas, bem como prejuízos às atividades de garantia da segurança cibernética nacional.

Em informações recentemente divulgadas, o Centro Nacional de Monitoramento de Segurança Cibernética (NCSC), vinculado ao Departamento de Segurança da Informação, afirmou que registrou recentemente informações relacionadas a campanhas de ataques cibernéticos que utilizam intencionalmente malware complexo e técnicas de ataque sofisticadas para infiltrar sistemas de informação importantes de organizações e empresas, com o objetivo principal de realizar ataques cibernéticos, roubo de informações e sabotagem de sistemas.

No alerta de 11 de setembro enviado às unidades de TI e segurança da informação de ministérios, departamentos e localidades; empresas estatais, empresas em geral, provedores de serviços de telecomunicações, internet e plataformas digitais, e organizações financeiras e bancárias, o Departamento de Segurança da Informação forneceu informações detalhadas sobre campanhas de ataques APT realizadas por três grupos: Mallox Ransomware, Lazarus e Stately Taurus (também conhecido como Mustang Panda).

Especificamente, além de sintetizar e analisar os comportamentos de ataque de grupos em três campanhas de ataque direcionadas a importantes sistemas de informação, incluindo: a campanha de ataque relacionada ao ransomware Mallox, a campanha do grupo Lazarus que utiliza aplicativos do Windows para se passar por plataformas de videoconferência e disseminar diversos tipos de malware, e a campanha do grupo Stately Taurus que explora o VSCode para atacar organizações na Ásia, o Departamento de Segurança da Informação também divulgou indicadores de comprometimento (IoC) para que agências, organizações e empresas em todo o país possam revisar e detectar precocemente os riscos de ataques cibernéticos.

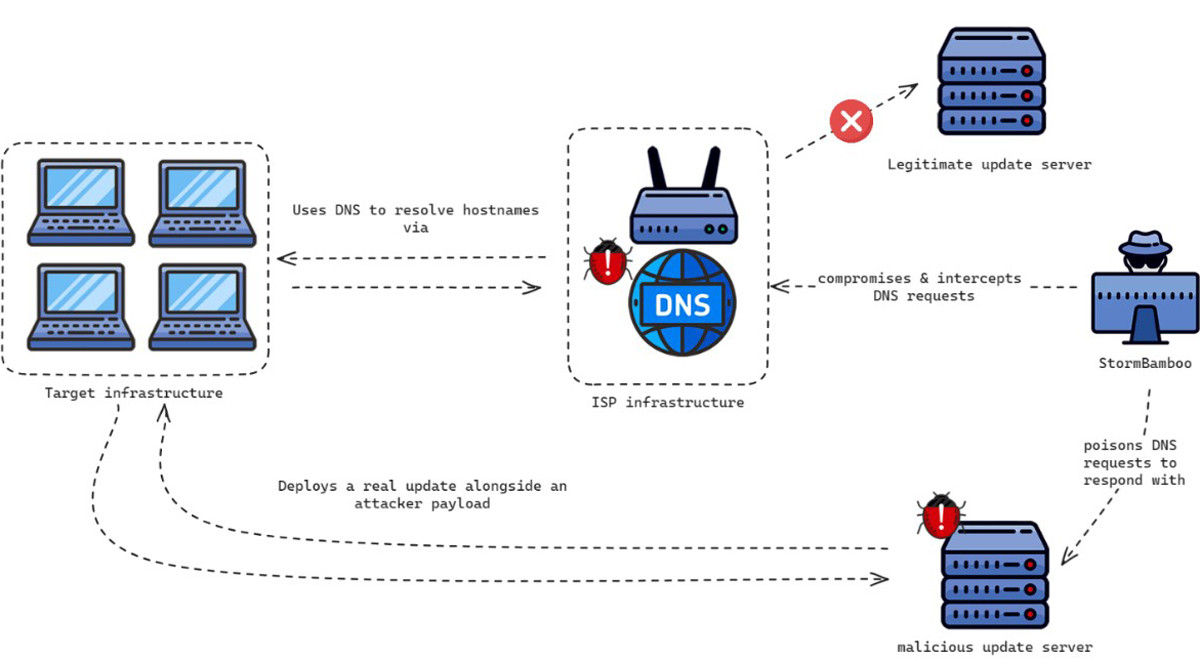

Imediatamente antes disso, em agosto de 2024, o Departamento de Segurança da Informação também emitiu alertas contínuos sobre outras campanhas de ataques direcionados perigosos, como: a campanha que utiliza a técnica de "injeção do AppDomainManager" para disseminar malware, identificada como relacionada ao grupo APT 41 e afetando organizações na região da Ásia- Pacífico , incluindo o Vietnã; a campanha de ciberataque realizada pelo grupo APT StormBamboo, visando provedores de serviços de internet, com o objetivo de implantar malware nos sistemas macOS e Windows dos usuários para, assim, assumir o controle e roubar informações importantes; a campanha de ciberataque realizada pelo grupo de ataque APT MirrorFace, cujo "alvo" são instituições financeiras, institutos de pesquisa e fabricantes...

Informações sobre grupos de ataque direcionados a grandes organizações e empresas no Vietnã também são um tema que a Viettel Cyber Security analisa e compartilha no relatório sobre a situação da segurança da informação no Vietnã no primeiro semestre deste ano.

Especificamente, análises de especialistas em cibersegurança da Viettel mostram que, no primeiro semestre de 2024, grupos de ataque APT aprimoraram as ferramentas e os malwares utilizados em suas campanhas. De acordo com essas análises, o principal método de ataque dos grupos APT consiste em usar documentos e softwares falsos para enganar os usuários e levá-los a executar malwares; e a técnica mais utilizada por muitos grupos é o DLL-Sideloading, que explora arquivos executáveis legítimos para carregar DLLs maliciosas ou vulnerabilidades de segurança CVE.

Os grupos APT avaliados pelo sistema técnico da Viettel Cyber Security como tendo um grande impacto em empresas e organizações no Vietnã nos primeiros meses de 2024 incluem: Mustang Panda, Lazarus, Kimsuky, SharpPanda, APT32, APT 28 e APT27.

Medidas para prevenir o risco inicial de ataques APT ao sistema.

Em alertas sobre ataques APT, o Departamento de Segurança da Informação solicitou que agências, organizações e empresas verifiquem e revisem seus sistemas de informação que possam ser afetados pelo ataque. Ao mesmo tempo, recomenda-se o monitoramento proativo de informações relacionadas a ataques cibernéticos para preveni-los precocemente e evitar o risco de serem atacados.

Ao mesmo tempo, recomenda-se que as unidades reforcem o monitoramento e preparem planos de resposta ao detectarem sinais de exploração e ataques cibernéticos; monitorem regularmente os canais de alerta das autoridades e das grandes organizações de segurança da informação para detectar prontamente os riscos de ataques cibernéticos.

No contexto dos ciberataques, incluindo ataques direcionados, que estão em constante crescimento a nível global e no Vietname, os especialistas em segurança da informação também recomendaram às organizações e empresas nacionais uma série de medidas a implementar para minimizar os riscos e manter a continuidade da produção e das atividades comerciais.

São elas: revisão de processos e sistemas para gerenciamento de dados de clientes e dados internos; revisão proativa de sinais de intrusão no sistema, detecção e resposta precoce a grupos de ataque direcionados; revisão e atualização de versões de software e aplicativos que contenham vulnerabilidades de segurança com impactos graves...

Fonte: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Foto] Desfile para celebrar o 50º aniversário do Dia Nacional do Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

![[Foto] Adorando a estátua de Tuyet Son - um tesouro de quase 400 anos no Pagode Keo](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

Comentário (0)