Många ransomware-attackgrupper riktar in sig på system i Vietnam.

Data som registrerats från de tekniska systemen hos National Cybersecurity Monitoring Center (NCSC) under informationssäkerhetsavdelningen (informations- och kommunikationsministeriet) samt National Cybersecurity Center under A05 ( ministeriet för offentlig säkerhet ) tyder alla på att ransomware-attackgrupper på senare tid har fokuserat sina attacker mot vietnamesiska organisationer och företag.

Sedan slutet av mars, medan ransomware-attacker mot informationssystem i Vietnam har ökat, meddelade cybersäkerhetsavdelningen den 6 april att ransomware-attacker riktade mot myndigheter, organisationer och företag i Vietnam nu dyker upp i cyberrymden.

NCSC:s övervakningssystem noterade också att ransomware-attackgrupper fokuserar mer på organisationer som är verksamma inom finans-, bank-, energi- och telekommunikationssektorerna. Faktum är att ransomware-attacker mot systemen hos flera vietnamesiska företag de senaste dagarna har orsakat skador på tillgångar, påverkat varumärkesrykte och särskilt stört dessa enheters affärsverksamhet.

I samband med seminariet "Förebyggande av ransomware-attacker" som hölls den 5 april uppgav Pham Thai Son, biträdande direktör för NCSC, att cybersäkerhetsavdelningen, genom analys och identifiering av orsaker och mål för de senaste attackerna mot informationssystem i Vietnam, har funnit att många olika attackgrupper riktar in sig på system hos inhemska organisationer och företag, såsom Lockbit, Blackcat, Mallox, etc.

Representanter från NCSC uppgav också att även om ransomware-attacker har funnits länge, är nivån av sofistikering, komplexitet och professionalism hos dessa attackgrupper nu mycket högre än tidigare. Samtidigt, även om Vietnam accelererar sin digitala transformation och många aktiviteter flyttas till den digitala miljön, säkrar många inhemska organisationer och företag fortfarande inte sina informationssystem tillräckligt, vilket gör dem till lätta måltavlor för hackergrupper.

Pham Thai Son berättade också att informationssäkerhetsavdelningen regelbundet och kontinuerligt utfärdar varningar om nya sårbarheter och nya attacktrender till myndigheter, organisationer och företag så att de kan uppdatera och åtgärda fel snabbt. Men i verkligheten har många organisationer och företag inte riktigt uppmärksammat dessa problem, och de har inte heller investerat tillräckligt för att säkerställa informationssäkerheten.

Enligt statistik har mer än 33 % av statliga myndigheters informationssystem ännu inte godkänt säkerhetsnivåerna för informationssystemen, mer än sju år efter att lagen om cybersäkerhet och dekret 85 om att säkerställa informationssystemsäkerhet enligt säkerhetsnivåer trädde i kraft, och andelen system som fullt ut har implementerat skyddsåtgärder enligt den föreslagna säkerhetsnivån är ännu lägre, endast cirka 20 %.

Representanter från Nationella cybersäkerhetscentret, avdelning A05, delade samma uppfattning och uppgav följande: Cybersäkerhetssituationen i Vietnam blir alltmer komplex, med en högre frekvens av attacker och större förluster. För ungefär 2–3 år sedan ansågs hackare som stal 40–50 miljarder VND vara ett betydande belopp, men nu förekommer cyberattacker som orsakar förluster på upp till 200 miljarder VND.

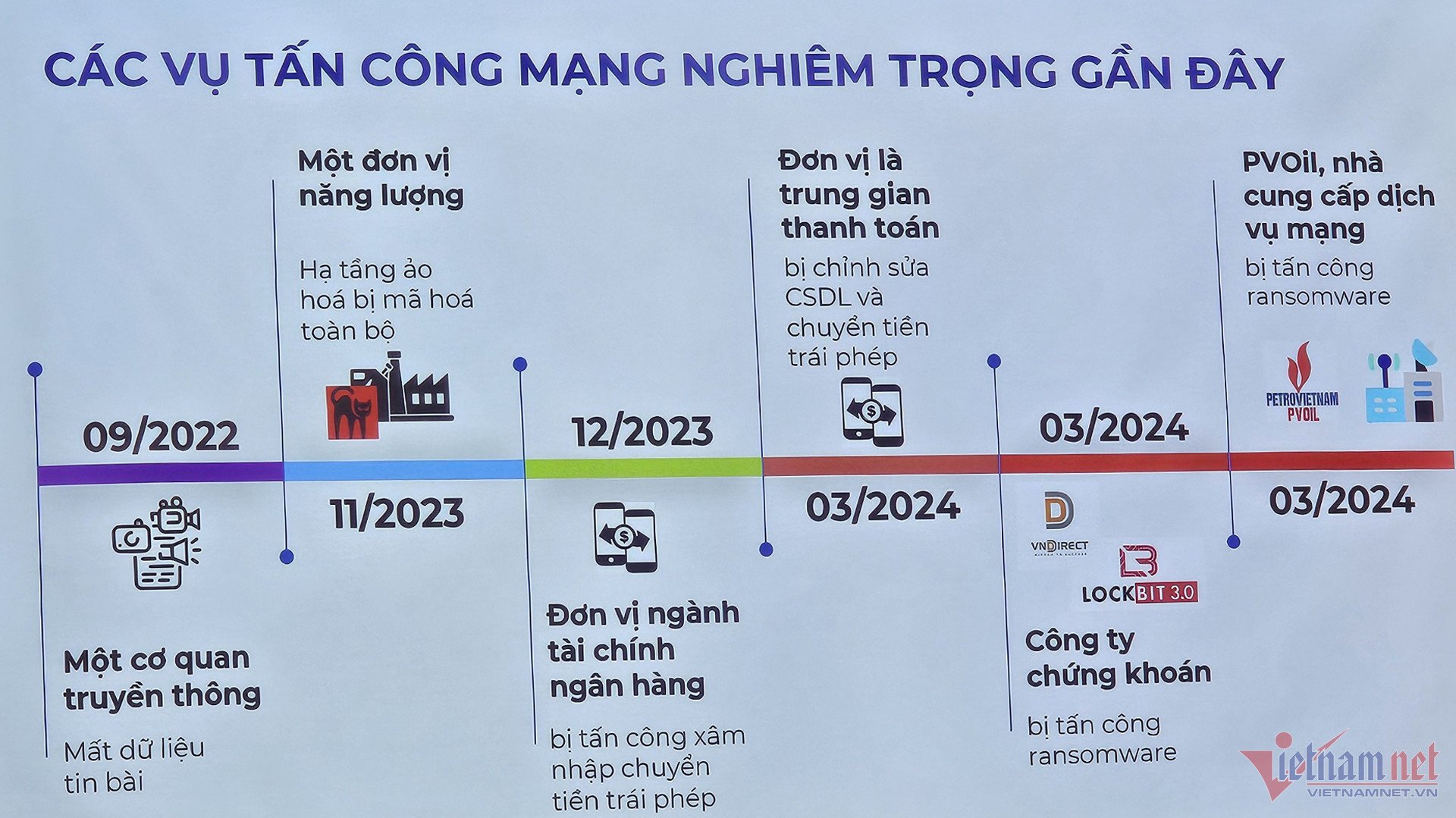

En representant från National Cybersecurity Center betonade att Vietnam aktivt genomgår digital omvandling men att många organisationer inte har ägnat tillräcklig uppmärksamhet åt cybersäkerhet och pekade även på flera allvarliga attacker mot enheter inom media, energi, finans, bank, betalningsförmedlare och värdepapperssektorer som inträffade i Vietnams cyberrymd från september 2022 till april 2024, med en ökning av attackernas omfattning och frekvens.

Att betala lösensumma för data skapar ett dåligt prejudikat.

Det är värt att notera att trots den gemensamma bedömningen av den extrema faran med ransomware-attacker – att när data väl är krypterade finns det praktiskt taget ingen chans till dekryptering, med en återställningsgrad nära noll – rekommenderar experter fortfarande att myndigheter och organisationer inte betalar hackare för att utkräva lösensumma för krypterad data.

Representanter från National Cybersecurity Center uppgav att alla parter som är involverade i det globala initiativet mot ransomware är överens om behovet av att uppmuntra enheter att inte betala, eftersom detta skulle skapa efterfrågan och uppmuntra cyberattackgrupper att fokusera sina attacker mer intensivt.

”Om organisationer förblir motståndskraftiga inför attacker kommer hackergruppernas motivation att minska. I mars förra året betalade ett företag i Vietnam en lösensumma för att återställa sitt system. Vi varnade för att detta skulle skapa ett dåligt prejudikat för det företaget och andra företag på marknaden. För närvarande finns det inga specifika regler, så huruvida man ska betala en lösensumma för data är fortfarande ett val för företag och organisationer”, delade en representant från National Cybersecurity Center.

I ett uttalande till en VietNamNet -reporter om denna fråga sa experten Vu Ngoc Son, teknisk chef för NCS Company, också: Den allmänna trenden världen över är att försöka inte betala lösensummor till hackare, för att undvika att skapa ett dåligt prejudikat eftersom denna åtgärd kan uppmuntra hackare att attackera andra mål inhemskt eller uppmuntra andra hackergrupper att fortsätta attackera företag och organisationer som betalar lösensummor.

Det allmänna rådet från myndigheter och experter är att företag och organisationer bör "förebygga snarare än bekämpa" när de står inför ransomware-attacker. I "Handboken om att förebygga och minska risker från ransomware-attacker", som släpptes den 6 april, rekommenderade cybersäkerhetsavdelningen nio åtgärder som företag proaktivt kan vidta för att förhindra denna farliga typ av attack.

[annons_2]

Källa

Kommentar (0)